W tym artykule znajdziesz spersonalizowany harmonogram wdrożenia – podaj datę i typ podmiotu, a narzędzie wygeneruje Twój spersonalizowany plan z konkretnymi terminami związanymi, zadaniami i odliczaniem czasu do kluczowych deadline’ów ustawy o KSC.

Czym jest Ustawa o KSC?

Ustawa o KSC to ustawa o krajowym systemie cyberbezpieczeństwa, czyli ramy prawne i organizacyjne dla ochrony bezpieczeństwa sieci i systemów informatycznych na poziomie krajowym. Celem ustawy jest zapewnienie cyberbezpieczeństwa, w szczególności niezakłóconego świadczenia usług kluczowych i usług cyfrowych oraz spójnej obsługi incydentów.

Jaki jest cel KSC dla cyberbezpieczeństwa w Polsce?

Celem KSC jest zapewnienie cyberbezpieczeństwa i obsługi incydentów w odniesieniu do usług świadczonych przez podmioty kluczowe i ważne.

W praktyce ustawa ta porządkuje relacje między podmiotami rynku, organami państwa i zespołami reagowania na incydenty bezpieczeństwa komputerowego. To właśnie ta architektura stanowi fundament krajowy dla wymiany informacji o cyberzagrożeniach i reagowania na incydent w skali sektora i państwa.

Jak ustawa o KSC łączy się z dyrektywą NIS i dyrektywą NIS 2?

Ustawa o KSC implementowała pierwotnie unijną dyrektywę NIS, czyli dyrektywę Parlamentu Europejskiego i Rady (UE) 2016/1148. Nowelizacja ustawy w 2026 r. dostosowuje krajowy system cyberbezpieczeństwa do dyrektywy NIS 2, czyli dyrektywy (UE) 2022/2555, która podnosi wymagania dotyczące zarządzania ryzykiem, łańcucha dostaw i odpowiedzialności kadry kierowniczej.

Najważniejsza zmiana semantyczna jest prosta: cyberbezpieczeństwo przestaje być wyłącznie domeną IT, a staje się obowiązkiem zarządu i elementem nadzoru organizacyjnego. To bezpośrednio wpływa na to, jak projekt wdrożenia zgodności powinien wyglądać w każdej organizacji.

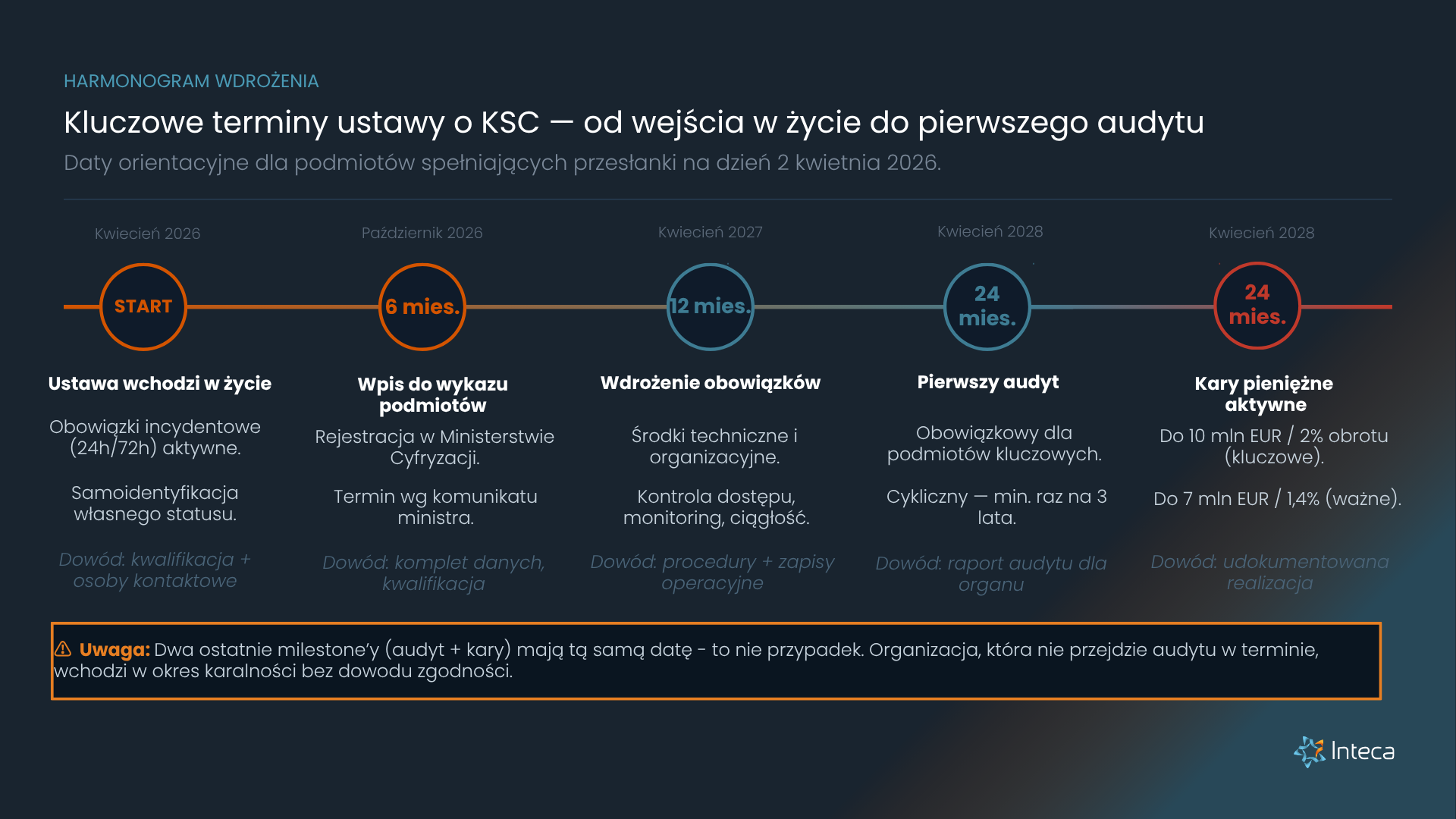

Kiedy wchodzi w życie ustawa o KSC 2026 i jaki jest harmonogram?

Nowelizacja KSC weszła w życie po upływie miesiąca od dnia ogłoszenia, co w praktyce oznacza 2 kwietnia 2026 r.. Od tej daty trzeba odróżnić dwa tory terminów:

- Terminy ogólne (dla podmiotu, który spełni przesłanki później) — liczone od dnia spełnienia przesłanek uznania za podmiot kluczowy albo ważny.

- Terminy przejściowe (dla podmiotów, które spełniały przesłanki już w dniu wejścia ustawy w życie) — częściowo liczone od dnia wejścia ustawy i częściowo według harmonogramu publikowanego przez ministra.

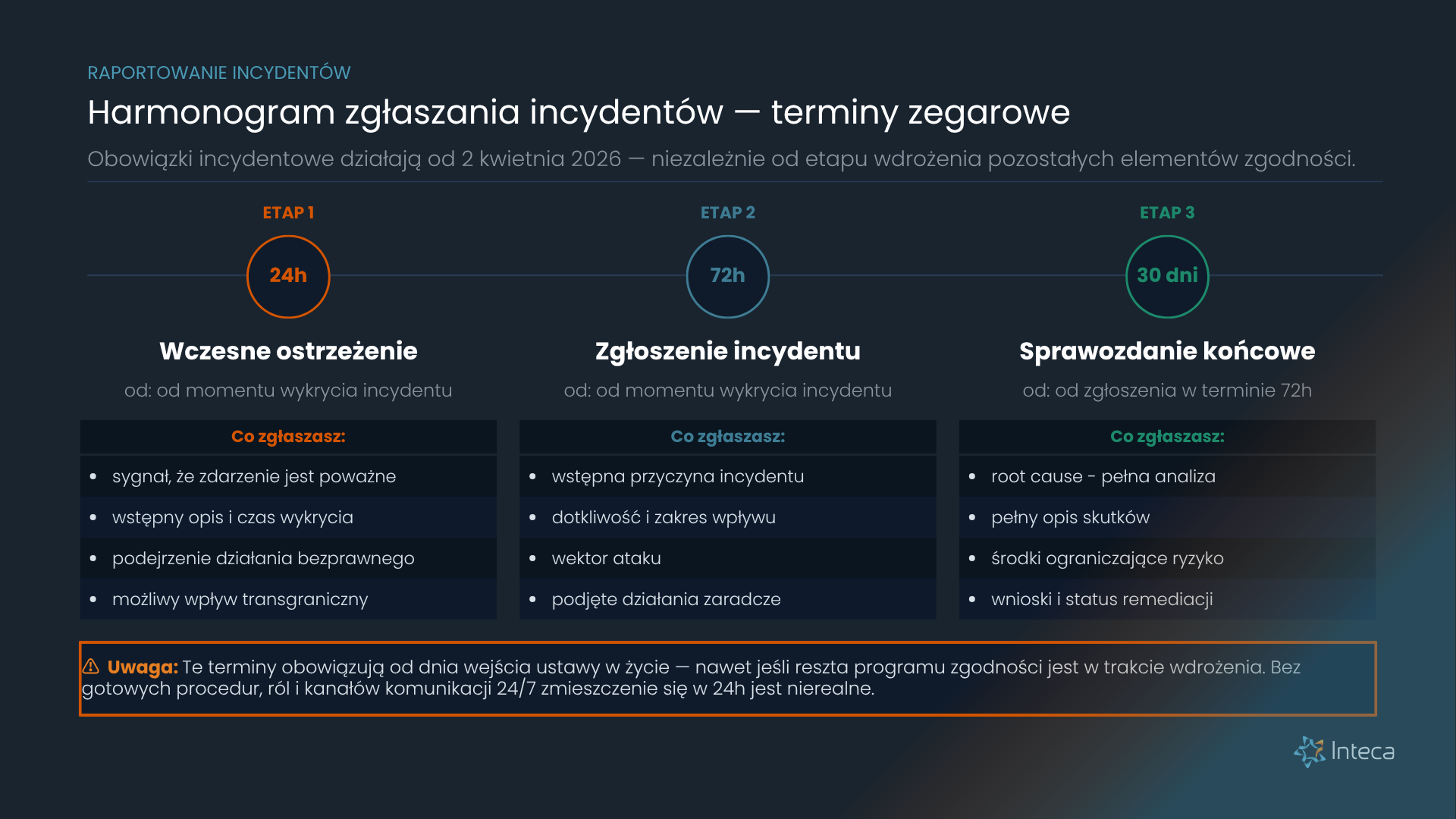

Dodatkowo obowiązki incydentowe działają „zegarowo” od wykrycia incydentu (24h/72h), a termin sprawozdania końcowego liczony jest od zgłoszenia 72h.

Najważniejsze terminy, które powinien znać każdy podmiot

| Obowiązek / etap | Termin z ustawy (co uruchamia licznik) | Data orientacyjna przy spełnieniu przesłanek 2.04.2026 | Co trzeba mieć „na dowód” |

|---|---|---|---|

| Wpis do wykazu podmiotów kluczowych i ważnych (samoidentyfikacja + wniosek) | Co do zasady: 6 miesięcy od dnia spełnienia przesłanek | do Października 2026 | Uzasadniona kwalifikacja (podmiot kluczowy/podmiot ważny), komplet danych do wpisu, osoby kontaktowe. |

| Wpis do wykazu dla podmiotów spełniających przesłanki już na dzień wejścia ustawy | Zgodnie z harmonogramem ogłaszanym komunikatem ministra | termin wg komunikatu (nie zawsze automatycznie 6 miesięcy) | Gotowość do złożenia wniosku zgodnie z komunikatem dla danej kategorii podmiotu |

| Realizacja obowiązków z rozdziału o obowiązkach podmiotów (wdrożenie) | Co do zasady: 12 miesięcy od spełnienia przesłanek | do Kwietnia 2027 | Działające środki techniczne i organizacyjne oraz dowody ich stosowania (procedury + zapisy operacyjne). |

| Pierwszy audyt bezpieczeństwa (dotyczy podmiotów kluczowych) | 24 miesiące od dnia spełnienia przesłanek uznania | do Kwietnia 2028 | Raport z audytu oraz możliwość przekazania go organowi w wymaganym terminie. |

| Kary pieniężne (przepisy przejściowe) | Mogą być nałożone po raz pierwszy po upływie 2 lat od wejścia ustawy | od Kwietnia 2028 | Udokumentowana realizacja obowiązków i terminów |

W praktyce: najpierw formalne wejście do systemu (wykaz), równolegle wdrożenie obowiązków, a dla podmiotu kluczowego dodatkowo przygotowanie i wykonanie pierwszego audytu.

Harmonogram operacyjny: incydenty (obowiązuje od pierwszego dnia)

Obowiązki związane z obsługą i zgłaszaniem incydentu działają od 2.04.2026 r., bo incydent może zdarzyć się w dowolnym momencie.

| Zdarzenie | Termin | Jak liczyć czas |

|---|---|---|

| Wczesne ostrzeżenie o incydencie poważnym | do 24 godzin | 24 godziny od wykrycia incydentu |

| Zgłoszenie incydentu poważnego | do 72 godzin | 72 godziny od wykrycia incydentu |

| Sprawozdanie końcowe z obsługi incydentu poważnego | do 1 miesiąca od dnia zgłoszeia | 1 miesiąc od dnia zgłoszenia incydentu w terminie 72h |

W praktyce oznacza to, że procedury, role, dyżury i „pakiet dowodowy” muszą działać od dnia obowiązywania ustawy, nawet jeśli pozostałe elementy programu zgodności są jeszcze w trakcie wdrożenia.

Harmonogram wdrożenia w firmie: co zrobić w pierwszych 30, 90, 180 i 365 dniach

Ta sekwencja jest użyteczna do zarządczego planu projektu. Daty poniżej mają charakter orientacyjny dla podmiotów, które weszły w reżim od 2.04.2026; część terminów może wynikać z komunikatu harmonogramowego ministra.

- Pierwsze 30 dni (orientacyjnie do 2.05.2026): potwierdzenie, czy organizacja spełnia przesłanki uznania za podmiot kluczowy/ważny; przypisanie odpowiedzialności kierownictwa; mapowanie usług i systemów; wyznaczenie osób kontaktowych do KSC (co do zasady min. 2).

- Pierwsze 90 dni (orientacyjnie do 1.07.2026): analiza ryzyka; plan wdrożenia środków technicznych i organizacyjnych; priorytetowe zabezpieczenia (kopie zapasowe, kontrola dostępu, logowanie, segmentacja); przygotowanie procesu zgłoszeń incydentów pod terminy 24h/72h.

- Pierwsze 180 dni (orientacyjnie do 2.10.2026): złożenie wniosku o wpis do wykazu (co do zasady 6 miesięcy od spełnienia przesłanek) lub realizacja wpisu zgodnie z harmonogramem ministra dla podmiotów „startowych”; ćwiczenia obsługi incydentów; urealnienie współpracy z dostawcami.

- Pierwsze 12 miesięcy (orientacyjnie do 2.04.2027): pełne wdrożenie obowiązków rozdziału 3; uruchomienie korzystania z systemu teleinformatycznego; dostosowanie systemów do minimalnych wymagań technicznych/funkcjonalnych po ich publikacji; utrwalenie dowodów operacyjnych i przygotowanie pod audyt (dla podmiotów kluczowych pierwszy audyt w horyzoncie 24 miesięcy).

Twoje 365 dni do zgodności z ustawą o KSC

Podaj datę wejścia w reżim i typ podmiotu — wygenerujemy spersonalizowany harmonogram z konkretnymi terminami i zadaniami.

Potrzebujesz wsparcia wdrożeniowego?

Analiza luk z wymogami KSC — zmapujemy Twój stan i dostarczymy roadmapę działań zsynchronizowaną z terminami ustawy.

Umów analizę zgodności →Kogo dotyczy ustawa o KSC po nowelizacji i jak działa podział na podmioty kluczowe i ważne?

Nowelizacja ustawy wprowadza podział na podmioty kluczowe i ważne, co zastępuje wcześniejszą logikę opartą o operatorów usług kluczowych oraz dostawców usług cyfrowych. O tym, czy dany podmiot jest kluczowy lub ważny, decyduje sektor (np. energia, transport, banki, zdrowie, infrastruktura cyfrowa) oraz kryteria wielkościowe.

O kwalifikacji podmiotu decydują łącznie:

- sektor / rodzaj działalności z załączników do ustawy,

- kryteria wielkościowe MŚP (nie tylko liczba pracowników, ale także parametry ekonomiczne z reżimu 651/2014/UE),

- wyjątki ustawowe, w tym podmioty kwalifikowane niezależnie od wielkości.

Poniższa tabela ma charakter orientacyjny. W KSC sama liczba pracowników nie wystarcza do przesądzenia statusu.

| Kryterium | Podmiot kluczowy | Podmiot ważny |

|---|---|---|

| Wielkość | Często duże podmioty, ale nie zawsze | Najczęściej średnie i większe, zależnie od kategorii |

| Liczba pracowników | co do zasady ≥ 250 | co do zasady 50–249 |

| Sektor | sektory wysokiej krytyczności i wskazane podmioty | pozostałe sektory i organizacje spełniające progi |

| Nadzór | bardziej intensywny | mniej intensywny, ale realny |

| Skutek | wyższe wymagania organizacyjne i audytowe | wymagania podobne, ale proporcjonalne |

| Audyt | Obowiązek audytu cyklicznego (co najmniej raz na 3 lata) | Brak automatycznego cyklu jak dla kluczowych, ale możliwy audyt nakazany decyzją organu |

W praktyce oznacza to, że krajowy katalog podmiotów istotnie się rozszerza, a obowiązki obejmują także średnie organizacje, które dotychczas mogły nie być w reżimie KSC.

Na czym polega samoidentyfikacja w ustawie o KSC i dlaczego projekt zgodności zaczyna się od weryfikacji sektora?

Ustawa przewiduje obowiązek samodzielnej oceny spełnienia przesłanek, czyli samoidentyfikacji bycia podmiotem kluczowym/ważnym i – w razie ich spełnienia – złożenia wniosku o wpis do wykazu w ciągu 6 miesięcy od dnia spełnienia przesłanek

Jak rozpoznać, czy Twoja organizacja podpada pod KSC i musi zadbać o cyberbezpieczeństwo?

Status podmiotu zależy od:

- sektora i rodzaju działalności (załączniki),

- wielkości organizacji (z uwzględnieniem zasad wynikających z przepisów o kategoriach przedsiębiorstw),

- wyjątków: część rodzajów podmiotów jest objęta niezależnie od wielkości.

W praktyce oznacza to, że sama liczba pracowników nie wystarczy. Trzeba powiązać ją z sektorem oraz rodzajem świadczonych usług i rolą systemów informacyjnych w procesach biznesowych.

Jakie obowiązki cyberbezpieczeństwa nakłada ustawa o KSC na podmiot kluczowy i podmiot ważny?

Ustawa nie wymusza jednego narzędzia ani jednej architektury, ale definiuje wymagania, które trzeba spełnić poprzez środki techniczne i organizacyjne. Obowiązki najczęściej grupuje się w cztery bloki: ryzyko, organizacja, technologia i incydent.

Najczęstsze wymagania operacyjne to:

- zarządzanie ryzykiem w cyberbezpieczeństwie, w tym ocena ryzyka i dobór zabezpieczeń,

- utrzymanie procedur obsługi incydentów i komunikacji z CSIRT,

- wdrożenie zasad zarządzania dostępem, kopii zapasowych i odtwarzania,

- zapewnienie monitoringu i detekcji (np. SOC, SIEM, EDR),

- zarządzanie łańcuchem dostaw oraz wymaganiami wobec dostawca i usługodawców,

- szkolenia, cyberhigiena i odpowiedzialność organizacyjny w strukturze firmy,

- audyt bezpieczeństwa systemu informacyjnego (częstotliwość zależna od kategorii podmiotu).

Ważne jest, że w modelu NIS 2 liczy się dowód wdrożenia, a nie tylko dokument. Dowodem są logi, rejestry zmian, wyniki testów oraz dokumentowane decyzje zarządcze.

Jak działa zgłaszanie incydentów w ustawie o KSC i jakie terminy obowiązują?

Incydent w rozumieniu ustawy to zdarzenie, które ma lub może mieć niekorzystny wpływ na cyberbezpieczeństwo. Ustawa rozróżnia m.in. incydent zwykły, incydent poważny i incydent krytyczny. Dla podmiotu kluczowego i ważnego szczególnie istotne są terminy zgłoszeń, bo nadzór jest oparty o czas i kompletność informacji.

W praktyce stosuje się harmonogram „zegarowy” dla incydentu poważnego.

| Etap raportowania | Termin | Co powinno się znaleźć |

|---|---|---|

| Ostrzeżenie wstępne | 24 godziny od wykrycia | informacja o zdarzeniu i wstępny wpływ |

| Zgłoszenie incydentu | 72 godziny od wykrycia | dotkliwość, wektor ataku, wpływ na system |

| Raport końcowy | 1 miesiąc od zgłoszenia | przyczyny, działania naprawcze, wnioski |

Te terminy mają sens tylko wtedy, gdy organizacja ma gotowe procedury, role i kanały komunikacji. Dlatego większość projektów zgodności zaczyna się od uporządkowania obsługi incydentów i urealnienia czasu reakcji.

Do kogo zgłasza się incydent: CSIRT sektorowy czy CSIRT NASK/GOV/MON?

W docelowym modelu incydenty poważne są zgłaszane do właściwego CSIRT sektorowego. W trybie przejściowym (do ogłoszenia zdolności operacyjnej CSIRT sektorowego w danym sektorze) incydenty zgłasza się do właściwego CSIRT poziomu krajowego (CSIRT MON, CSIRT NASK lub CSIRT GOV).

Wniosek praktyczny: nawet jeśli CSIRT sektorowy jeszcze nie działa, zdolność do raportowania w 24 godziny musi działać od początku.

Czym jest system S46 i dlaczego ma znaczenie dla raportowania incydentów?

System teleinformatyczny, o którym mowa w art. 46 ust. 1 (System S46) ) to system teleinformatyczny, który ma wspierać zgłaszanie i obsługę incydentów oraz automatyzować przekazywanie informacji między podmiotami a właściwymi zespołami CSIRT. Dla organizacji oznacza to, że raportowanie incydentu staje się procesem ustandaryzowanym, a wymagany zakres danych może być łatwiej weryfikowany przez organy.

Jeżeli podmiot nie ma uporządkowanych danych o incydentach, systemie i konfiguracji, to nawet technicznie poprawne zgłoszenie może być spóźnione lub niekompletne. W konsekwencji rośnie ryzyko sankcji, a nie maleje.

Jaką rolę pełnią CSIRT NASK, CSIRT GOV i CSIRT MON w krajowym systemie cyberbezpieczeństwa?

CSIRT to zespoły reagowania na incydenty bezpieczeństwa komputerowego działające w krajowym systemie cyberbezpieczeństwa. W polskim modelu funkcjonują trzy CSIRT poziomu krajowego.

- CSIRT NASK wspiera m.in. sektor cywilny, jednostki samorządu i część podmiotów publicznych.

- CSIRT GOV obsługuje incydenty związane z administracją i kluczowymi obszarami państwa.

- CSIRT MON działa dla obszarów związanych z obronnością.

W praktyce CSIRT koordynują obsługę incydentu, wspierają analizę oraz umożliwiają wymianę informacji o cyberzagrożeniach. Dzięki temu reakcja na atak nie kończy się w pojedynczej firmie, tylko wzmacnia sektor i poziomie krajowym.

Kim są organy właściwe i jakie zadania pełnią w reżimie ustawy o KSC?

Organy właściwe do spraw cyberbezpieczeństwa sprawują nadzór sektorowy. W zależności od sektor może to być minister, Komisja Nadzoru Finansowego albo inny organ. Praktyczne zadania organów obejmują kontrole, wydawanie decyzji, wzywanie do usunięcia podatności oraz współpracę z CSIRT.

W systemie przewidziano także pojedynczy punkt kontaktowy do współpracy międzynarodowej w Unii Europejskiej. To wzmacnia spójność raportowania, gdy incydent ma charakter transgraniczny.

Co zmienia procedura dostawcy wysokiego ryzyka (HRV) i jak wpływa na łańcuch dostaw?

Mechanizm HRV (dostawca wysokiego ryzyka) w nowym reżimie łączy cyberbezpieczeństwo z bezpieczeństwem państwa. Jeśli dostawca sprzętu lub oprogramowania zostanie uznany za wysokiego ryzyka, organizacje mogą mieć obowiązki ograniczenia wykorzystania jego technologii oraz planowego wycofania.

Wdrożeniowo oznacza to, że zarządzanie łańcuchem dostaw nie może być ankietą „raz do roku”. Musi obejmować:

- klasyfikację krytycznych dostawców,

- warunki umowne dotyczące incydentów i podatności,

- plan migracji technologii dla scenariusza HRV,

- dowody decyzji (kto, kiedy i na jakiej podstawie zaakceptował ryzyko)

Jakie kary przewiduje ustawa o KSC i za co najczęściej są nakładane?

Kary administracyjne są jednym z głównych narzędzi egzekwowania zgodności, a nowelizacja ustawy je wzmacnia. W praktyce kary dotyczą m.in. braku wdrożenia środków bezpieczeństwa, braku audytu, nieprawidłowego raportowania incydentów oraz niewykonania obowiązków w zakresie dostawców.

Typowe progi sankcji w reżimie NIS 2 są następujące:

- podmiot kluczowy: do 10 mln EUR lub 2% całkowitego rocznego światowego obrotu,

- podmiot ważny: do 7 mln EUR lub 1,4% obrotu.

Jednocześnie wzrasta znaczenie odpowiedzialności kadry kierowniczej. Ustawa przewiduje, że decyzje zarządu w obszarze cyberbezpieczeństwa mogą podlegać ocenie, a zaniedbania mogą skutkować sankcjami osobistymi.

Czym jest OSSB i jak ma wspierać cyberbezpieczeństwo administracji?

OSSB, czyli Operator Strategicznej Sieci Bezpieczeństwa, to koncepcja budowy i utrzymania strategicznej infrastruktury łączności i usług bezpieczeństwa dla kluczowych organów państwa. W praktyce OSSB ma zwiększać odporność na incydent krytyczny oraz wzmacniać ciągłość działania usług publicznych.

To uzupełnia krajowy system cyberbezpieczeństwa o element infrastrukturalny. Dzięki temu bezpieczeństwo systemów informacyjnych administracji ma opierać się nie tylko o procedury, ale także o dedykowane rozwiązania organizacyjne.

Jak przygotować organizację do ustawy o KSC: plan wdrożenia

Poniższy plan porządkuje projekt wdrożenia zgodności i jest użyteczny zarówno dla podmiotów kluczowych, jak i dla podmiotów ważnych.

- Klasyfikacja i odpowiedzialność

- potwierdzenie, czy podmiot dotyczyć ma ustawa (samoidentyfikacja),

- wskazanie właściciela programu i ról w obsłudze incydentów,

- mapowanie systemów krytycznych i usług.

- Ryzyko i minimalne zabezpieczenia

- analiza ryzyka, priorytetyzacja podatności,

- minimalne środki: kopie zapasowe, MFA, segmentacja, logowanie,

- plan ciągłości działania i odtworzenia.

- Gotowość operacyjna i dowody

- ćwiczenia incydentowe pod terminy 24h/72h,

- ustandaryzowanie dokumentacji dowodowej,

- przygotowanie do audytu bezpieczeństwa i współpracy z CSIRT.

Taki rytm pozwala uniknąć „papierowej zgodności” i buduje realne cyberbezpieczeństwo, które da się obronić w kontroli.

Jeśli szukasz pomocy we wdrożeniu wymogów ustawy KSC, zapraszamy do zajrzenia na naszą stronę przedstawiającą jak Inteca spełnia wymogi i dostosowuje organizacje do nowelizacji przepisów.

Źródła i kontekst prawny

- Dyrektywa Parlamentu Europejskiego i Rady (UE) 2022/2555 (dyrektywa NIS 2).

- Informacje o krajowym systemie cyberbezpieczeństwa publikowane przez administrację publiczną.

FAQ

Najważniejsze pytania o ustawę KSC

Nowelizacja ustawy o KSC wdraża dyrektywę NIS2 i dotyczy Twojej firmy