Czym jest wdrożenie NIS2?

Wdrożenie NIS2 to proces dostosowania organizacji do wymagań dyrektywy NIS2 i polskich przepisów wdrażających, czyli do nowelizacji ustawy o krajowym systemie cyberbezpieczeństwa. Oznacza to systemowe zarządzanie ryzykiem, ciągłe cyberbezpieczeństwo oraz formalną zgodność potwierdzaną dowodami.

Wdrożenie NIS2 nie jest jednorazowym projektem technicznym. To program obejmujący zarządzanie, środki techniczne i organizacyjne, reagowanie na incydenty, bezpieczeństwo łańcucha dostaw, szkolenia oraz odpowiedzialność kadry zarządzającej. Regulacjom tym nie podlegają wszystkie podmioty, lecz tylko te, które spełniają kryteria podmiotów kluczowych i ważnych.

Kogo dotyczy wdrożenie NIS2: podmiot kluczowy, podmiot ważny czy dostawca?

Wdrożenie NIS2 dotyczy podmiotów działających w sektorach kluczowych i ważnych, w tym podmiotów publicznych oraz części firm prywatnych. W praktyce kwalifikacja zależy od sektora, skali działalności i wpływu na ciągłość usług.

Najczęściej klasyfikowane są:

-

podmiot kluczowy,

-

podmiot ważny,

-

dostawcy usług cyfrowych,

-

przedsiębiorca realizujący usługi dla sektorów krytycznych,

-

dostawca ICT istotny dla bezpieczeństwa usług.

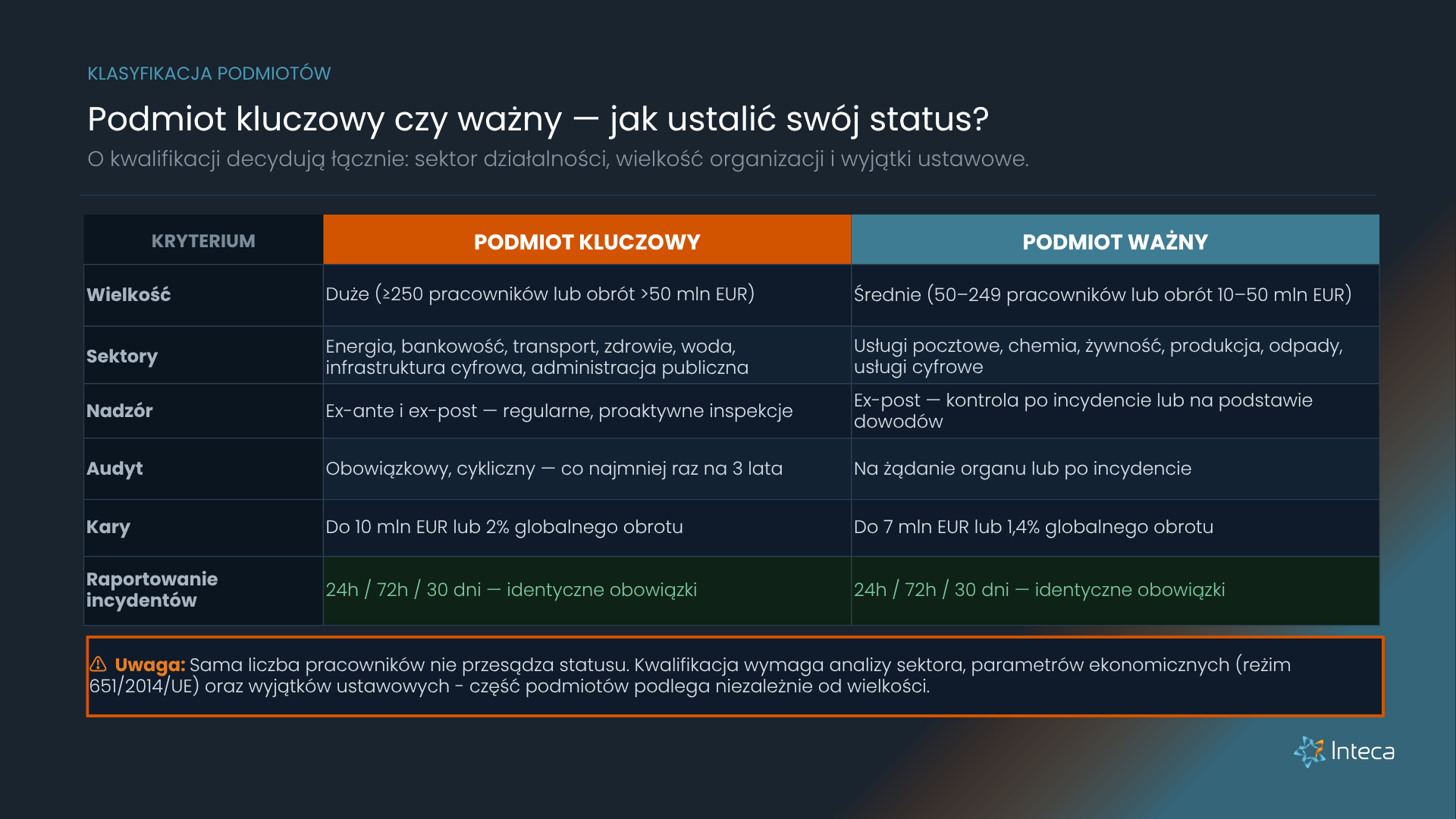

Podmioty kluczowe i podmioty ważne podlegają różnym modelom nadzoru, ale oba typy podmiotów mają obowiązki wynikające z dyrektywy. To prowadzi do kolejnego pytania: jak wdrożenie dyrektywy NIS2 wygląda w polskim porządku prawnym.

Jak wygląda wdrożenie dyrektywy NIS2 w Polsce przez ustawę o KSC?

Wdrożenie dyrektywy NIS2 w Polsce realizuje nowelizacja ustawy o Krajowym Systemie Cyberbezpieczeństwa. Ta nowelizacja ustawy o KSC wprowadza do polskiego porządku prawnego nowe kategorie podmiotów, nowe przepisy nadzorcze i nowe obowiązki operacyjne.

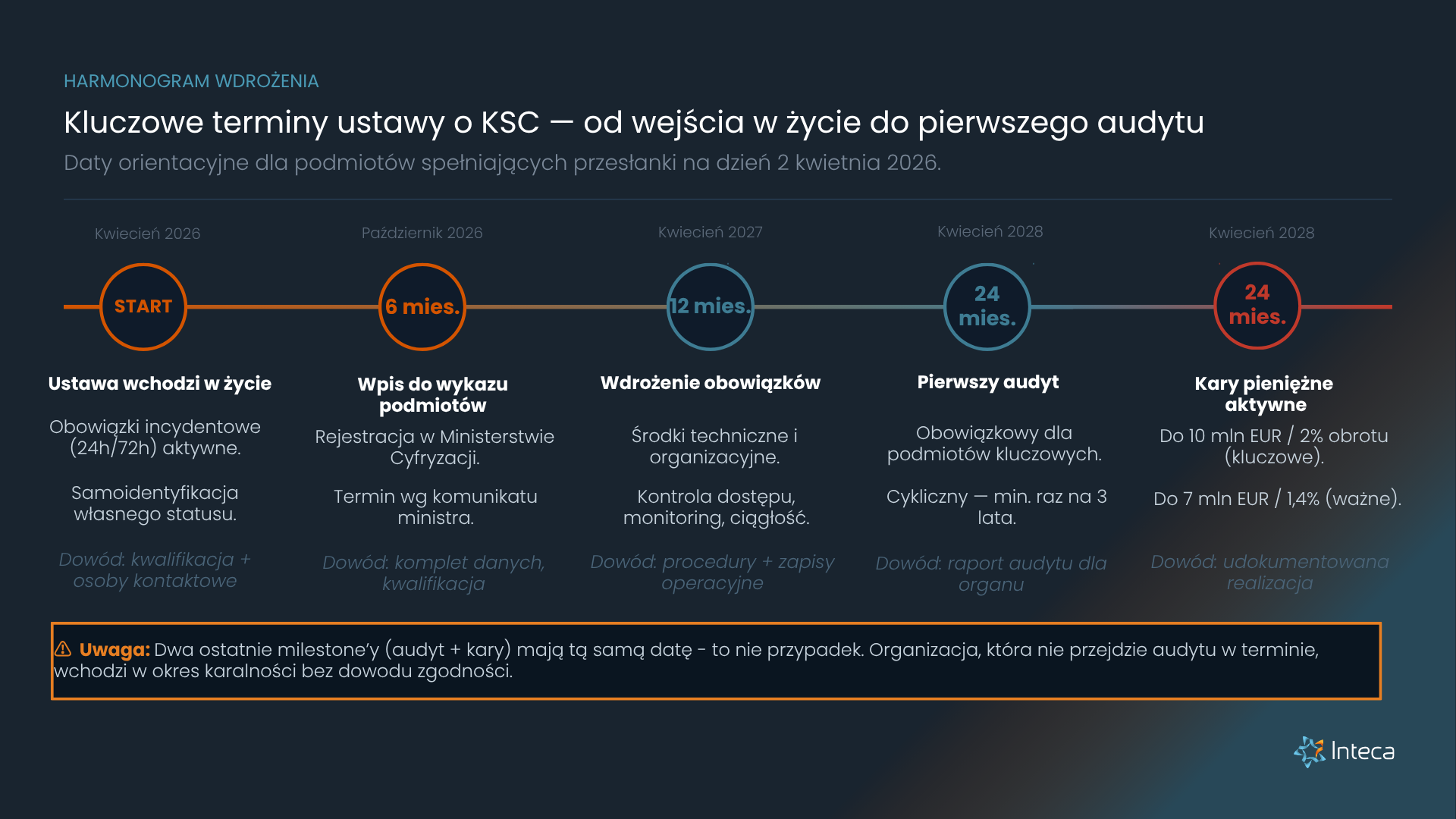

W praktyce nowelizację ustawy należy czytać jako zestaw wymagań: samoidentyfikacja, rejestracja, audyt, raportowanie incydentów i utrzymywanie zdolności reagowania. Dlatego po ustaleniu statusu podmiotu, kluczowe staje się zrozumienie, jakie obowiązki w zakresie cyberbezpieczeństwa trzeba wdrożyć.

Jakie nowe obowiązki w zakresie cyberbezpieczeństwa nakłada wdrożenie NIS2?

Wdrożenie NIS2 nakłada obowiązki prawne i operacyjne, które obejmują zarządzanie ryzykiem, bezpieczeństwem informacji oraz bezpieczeństwem sieci i systemów informatycznych Celem regulacji jest trwałe podniesienie poziomu cyberbezpieczeństwa.

Najważniejsze nowe obowiązki obejmują:

-

Analizę ryzyka dla usług i systemów informatycznych.

-

Wdrożenie środków zarządzania ryzykiem proporcjonalnych do skali zagrożeń.

-

Ustanowienie polityki i procedur bezpieczeństwa.

-

Obsługę i zgłaszanie incydentów do właściwego CSIRT.

-

Raportowanie incydentów w wymaganych terminach.

-

Bezpieczeństwo łańcucha dostaw i ocenę dostawców.

-

Audyt i działania korygujące.

-

Szkolenia kadry zarządzającej i personelu.

NIS2 wymaga wykazania zgodności dowodami, nie deklaracjami. Dlatego kolejny etap wdrożenia powinien obejmować uporządkowany plan działania.

Jak wdrożyć NIS2 krok po kroku?

Wdrożenie NIS2 należy prowadzić etapowo, aby równolegle osiągać zgodność i budować odporność operacyjną. Sprawdzony model obejmuje trzy horyzonty czasowe.

Etap 1: identyfikacja i governance

-

potwierdzenie statusu podmiotu,

-

analiza projektu nowelizacji ustawy o Krajowym Systemie Cyberbezpieczeństwa,

-

inwentaryzacja usług, aktywów i zależności w systemach,

-

uruchomienie minimalnego procesu zgłaszania incydentów, ponieważ podmioty ważne i krytyczne są zobowiązane do zgłaszania incydentów już od kwietnia 2026 roku,

-

wyznaczenie ról i odpowiedzialności zarządu.

Etap 2: wdrożenia kontrolne

-

wdrożenie zarządzania tożsamością, zabezpieczeń takich jak MFA, oraz dostęp uprzywilejowany (PAM) do najbardziej wrażliwych zasobów,

-

centralizacja logów oraz detekcja w SIEM,

-

segmentacja i kontrola dostępu,

-

wdrożenie procesu TPRM dla łańcucha dostaw,

-

aktualizacja umów z dostawcami ICT.

Etap 3: audytowalność i doskonalenie

-

testy planów ciągłość działania,

-

ćwiczenia reagowania na incydenty,

-

domknięcie rejestrów dowodowych,

-

audyt zgodności i plan remediacji.

Takie wdrożenie nowych wymagań tworzy bazę do kontroli i audytu. Aby audyt przebiegł skutecznie, potrzebny jest kompletny pakiet dokumentów.

Jakie dokumenty i polityki są niezbędne do zgodności z NIS2?

Wdrożenie systemu zarządzania bezpieczeństwem informacji wymaga spójnej dokumentacji, która potwierdza decyzje, działania i wyniki. Bez dokumentów i dowodów podmioty kluczowe oraz ważne nie wykażą zgodności.

Minimalny pakiet dokumentacji obejmuje:

-

polityki bezpieczeństwa informacji,

-

polityki kontroli dostępu,

-

procedurę reagowania na incydent,

-

procedurę raportowania do CSIRT,

-

politykę zarządzania ryzykiem,

-

politykę bezpieczeństwa łańcucha dostaw,

-

politykę backup/DR/BCP,

-

rejestr ryzyk i rejestr incydentów,

-

matrycę odpowiedzialności,

-

protokoły testów i audytów.

Powyższe dokumenty stanowią podstawę wdrożenia systemu zarządzania bezpieczeństwem informacji (SZBI).Na tej podstawie można zbudować techniczny model kontroli wspierający zgodność.

Jak wygląda model techniczny wdrożenia NIS2 wspierający zgodność?

Model techniczny wdrożenia NIS2 powinien wspierać wymagania prawne i operacyjne. Celem jest wykrywanie zagrożeń, ograniczanie skutków incydentów i utrzymanie ciągłości usług cyfrowych.

Rekomendowany zestaw kontroli obejmuje:

-

IAM – zarządzanie tożsamością i MFA – uwierzytelnianie wieloskładnikowe dla tożsamości,

-

PAM dla dostępów uprzywilejowanych,

-

SIEM i SOAR dla monitoringu i automatyzacji,

-

EDR/XDR dla ochrony endpointów,

-

segmentację sieci i model zero trust,

-

kopie 3-2-1-1-0,

-

regularne testy odtworzeniowe.

Strategia 3-2-1-1-0 oznacza: 3 kopie danych, 2 różne nośniki, 1 kopię offsite, 1 kopię immutable/offline i 0 błędów po testach odtwarzania. Jednym z krytyczniejszych elementów kontroli technicznych jest bezpieczne i audytowalne zarządzanie tożsamościami w firmie.

Jakie funkcjonalności zarządzania tożsamością musisz wdrożyć pod NIS2/KSC

Kliknij w kafelek, aby zobaczyć co wymaga regulator, co to oznacza w praktyce i jak Keycloak to adresuje.

przez NIS2/KSC pokrytych Keycloak

Jakie wymagania dotyczące zarządzania tożsamością musi spełnić organizacja w NIS2?

Wdrożenie NIS2 wymaga, aby organizacja wdrożyła spójny model zarządzania tożsamością i kontrolą dostępu dla użytkowników, administratorów, dostawców oraz tożsamości nieludzkich. Ten obszar łączy środki techniczne i organizacyjne z wymaganiami audytowalnej zgodności.

Kluczowe wymagania IAM obejmują:

- SSO – centralna kontrola dostępu – Jeden punkt uwierzytelnienia i autoryzacji dla systemów krytycznych, usług cyfrowych oraz aplikacji biznesowych.

- MFA / uwierzytelnianie wieloskładnikowe – phishing-resistant auth – Wymuszenie MFA dla dostępu do systemów informatycznych, szczególnie dla kont o podwyższonym ryzyku i dostępu zdalnego.

- Dostęp uprzywilejowany (PAM) – separacja kont admin, session recording – Rozdzielenie kont administracyjnych od kont użytkownika, zasada least privilege, rejestrowanie sesji i mechanizmy just-in-time.

- Cykl życia tożsamości (IGA) – onboarding/offboarding, przeglądy uprawnień – Formalne procesy nadawania i odbierania uprawnień, okresowe recertyfikacje dostępu i kontrola konfliktów ról.

- Federacja B2B / łańcuch dostaw -kontrola dostępu dostawców – Bezpieczna federacja tożsamości partnerów i dostawców oraz egzekwowanie polityk dostępu w relacjach B2B.

- Tożsamości nieludzkie (NHI) – konta serwisowe, API, rotacja credentials – Inwentaryzacja i ochrona kont serwisowych, sekretów API, tokenów oraz wymuszenie rotacji poświadczeń.

- Kryptografia i zarządzanie kluczami – token signing, rotacja kluczy, crypto-agility – Bezpieczne podpisywanie tokenów, cykliczna rotacja kluczy i gotowość do zmiany algorytmów kryptograficznych.

- Audit logging i raportowanie – logi tożsamościowe dla SIEM, gotowość 24h/72h – Pełne logowanie zdarzeń tożsamościowych, integracja z SIEM i utrzymanie gotowości raportowej pod reżim zgłaszania incydentów.

Te wymagania łączą bezpieczeństwo dostępu z obowiązkami raportowania i audytu, dlatego naturalnym kolejnym krokiem jest zbudowanie procesu współpracy z CSIRT.

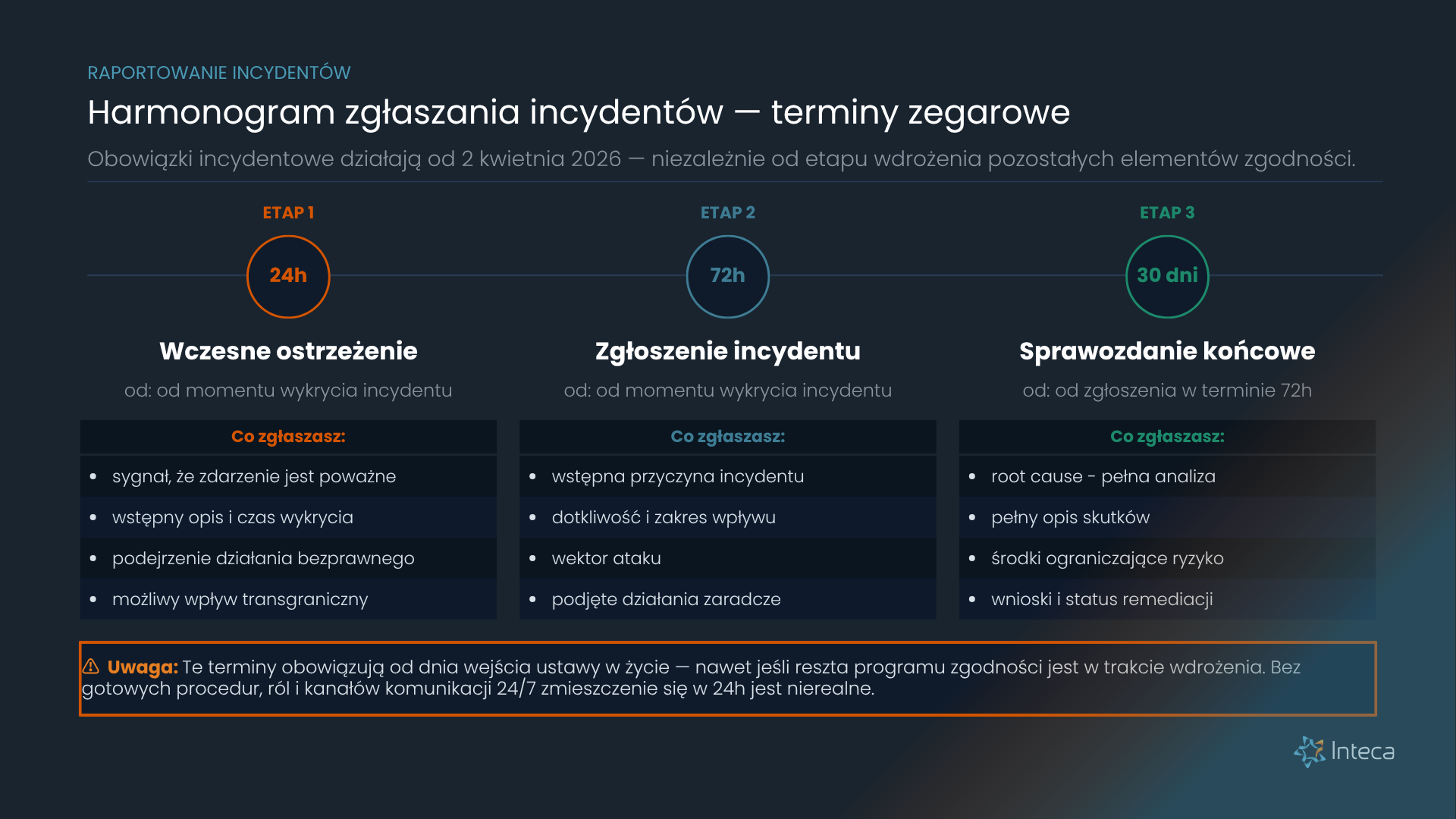

Jak wdrożenie NIS2 reguluje zgłaszanie incydentów i współpracę z CSIRT?

Wdrożenie NIS2 wymaga formalnego procesu reagowania na incydenty bezpieczeństwa komputerowego i współpracy z CSIRT. Proces musi obejmować role, ścieżki eskalacji i komplet danych raportowych.

Standard raportowania incydentów wygląda następująco:

| Etap | Termin | Zakres |

|---|---|---|

| Wczesne ostrzeżenie | do 24h | sygnał o incydencie, wstępna ocena wpływu |

| Zgłoszenie incydentu | do 72h | przyczyny, skutki, działania ograniczające |

| Raport końcowy | do 1 miesiąca | opis źródła incydentu, remediacja, wnioski |

CSIRT pełni rolę operacyjnego punktu kontaktu i koordynacji. Brak gotowości procesowej zwiększa ryzyko naruszenia wymogów dyrektywy i nałożenia sankcji.

Jakie są sankcje i kary finansowe za brak wdrożenia NIS2?

Nowe przepisy przewidują wysokie kary finansowe za niewykonanie obowiązków. Dla podmiotów kluczowych maksymalna kara może wynosić do 10 mln EUR lub 2% rocznego globalnego obrotu, a dla podmiotów ważnych do 7 mln EUR lub 1,4% obrotu.

Poza karami pieniężnymi organ właściwy może stosować środki nadzorcze, w tym kontrolę, decyzje naprawcze i okresowe egzekwowanie wykonania obowiązków. Sankcje należy każdorazowo odnosić do aktualnego stanu prawnego i finalnego brzmienia przepisów krajowych.

Aby ograniczyć ryzyko sankcji, można mapować wymagania NIS2 na uznane standardy wdrożeniowe. Warto jednak podkreślić, że NIS2 nie ogranicza się do wymagań znanych z ISO 27001

Jak połączyć wdrożenie NIS2 z ISO 27001 i NIST?

Wdrożenie NIS2 można przyspieszyć przez mapowanie obowiązków na ISO/IEC 27001 i NIST CSF. Takie mapowanie porządkuje zarządzanie i ułatwia audyt zgodności z dyrektywą NIS2.

| Wymaganie NIS2/KSC | Kontrola operacyjna | ISO/NIST |

|---|---|---|

| Zarządzania ryzykiem | rejestr ryzyk, cykliczna ocena | ISO A.5/A.8, NIST GV.RM |

| Raportowania incydentów | playbooki IR, workflow CSIRT | ISO A.5.24–A.5.28, NIST RS/RC |

| Bezpieczeństwo łańcucha dostaw | TPRM, due diligence, klauzule | ISO A.5.19–A.5.22, NIST GV.SC |

| Kontrola dostępu | MFA, PAM, recertyfikacja | ISO A.5.15–A.5.18, NIST PR.AA |

| Ciągłość działania | backup immutable, testy DR | ISO A.5.29–A.5.30, NIST RC.RP |

Po mapowaniu standardów organizacja powinna monitorować skuteczność wdrożenia za pomocą wskaźników KPI i KRI.

Jakie KPI mierzyć, aby ocenić skuteczność wdrożenia NIS2?

Skuteczne wdrożenie NIS2 wymaga mierzalności technicznej i biznesowej. KPI pokazują, czy środki bezpieczeństwa działają, a KRI wskazują ryzyko naruszeń.

Najczęściej stosowane metryki to:

-

MTTD i MTTR dla incydentów krytycznych,

-

procent systemów raportujących logi do SIEM,

-

procent endpointów z aktywnym EDR,

-

procent krytycznych podatności zamkniętych w SLA,

-

procent dostawców wysokiego ryzyka po pełnej ocenie,

-

czas eskalacji do CSIRT,

-

status realizacji działań poaudytowych.

Te metryki zamykają pętlę zarządzania: od ryzyka, przez kontrolę, po dowód zgodności.

Jak podsumować skuteczne wdrożenie NIS2?

Wdrożenie NIS2 to program ciągły, który łączy wymagania dyrektywy, KSC i operacyjny model bezpieczeństwa. Skuteczne wdrożenia opierają się na podejściu risk-based oraz evidence-based.

Podmiot, który potrafi wykazać decyzje zarządcze, działające kontrole, poprawne zgłaszania incydentów, audytowalne artefakty i stabilne KPI, spełnia wymaganiami dyrektywy oraz realnie wzmacnia odporność organizacji.

Źródła i podstawa merytoryczna

-

Dyrektywa NIS2 (UE 2022/2555).

-

Rozporządzenie wykonawcze Komisji (UE) 2024/2690.

-

Materiały ENISA dotyczące wdrożenia NIS2.

-

Kontekst krajowy: ustawa o KSC i projekt nowelizacji ustawy.

FAQ

Najważniejsze pytania o wdrożenie NIS2

Nowelizacja ustawy o KSC wdraża dyrektywę NIS2 i dotyczy Twojej firmy