Na końcu artykułu znajdziesz interaktywny diagram, które pomoże Ci ustalić status Twojej organizacji – podmiot kluczowy czy ważny – oraz pokaże Twoje konkretne terminy, obowiązki i plan działań krok po kroku.

Kogo dotyczy Krajowy System Cyberbezpieczeństwa?

KSC dotyczy podmiotów, które świadczą usługi istotne dla państwa, gospodarki i obywateli. Zgodnie z ustawą o krajowym systemie cyberbezpieczeństwa (ustawą o KSC) są to organizacje z sektorów infrastrukturalnych, finansowych, zdrowotnych i cyfrowych. W praktyce są to podmioty, których incydent może zakłócić ciągłość świadczenia usług. Zakres ustala sektor, wielkość i rola operacyjna podmiotu.

Kogo dotyczy KSC po nowelizacji?

Po nowelizacji ustawy KSC dotyczy znacznie szerszej grupy niż dawni operatorzy usługi kluczowej. Nowe przepisy wdrażające dyrektywę NIS2 wprowadziły podział na podmioty kluczowe i podmioty ważne oraz rozszerzyły listę sektorów. Obejmuje to także dostawców usług cyfrowych, część produkcji i badania naukowe. Skutek to większa liczba podmiotów objętych KSC na poziomie krajowym.

Czym jest podmiot ważny KSC?

Podmiot ważny to organizacja istotna dla gospodarki i ciągłości usług, ale zwykle o niższym ryzyku systemowym niż podmiot kluczowy. Taki podmiot musi wdrożyć środki zarządzania ryzykiem, procesy incydentowe i dokumentację zgodności. Nadal podlega nadzorowi oraz sankcjom za brak wykonania obowiązków. Różnica polega głównie na intensywności nadzoru i skali konsekwencji.

Czym jest podmiot kluczowy KSC?

Podmiot kluczowy to organizacja o fundamentalnym znaczeniu dla funkcjonowania państwa i gospodarki. Zakłócenie jej usług może powodować poważne skutki społeczne, finansowe lub infrastrukturalne. Dlatego podmiot kluczowy jest objęty bardziej rygorystycznym nadzorem i wyższą presją audytową. Dotyczy to m.in. energetyki, transportu, ochrony zdrowia, bankowości i infrastruktury cyfrowej.

Jakie progi i kryteria decydują o byciu podmiotem KSC?

W praktyce działa reguła size-cap: najczęściej KSC obejmuje średnie i duże organizacje, czyli zwykle od 50 osób personelu lub przy obrocie/sumie bilansowej powyżej 10 mln EUR. Do personelu wliczane są nie tylko etaty, ale też B2B i umowy cywilnoprawne, jeśli realnie wspierają świadczenie usług. Jednocześnie część podmiotów jest objęta KSC niezależnie od wielkości, gdy wynika to z roli systemowej. Dlatego sam rozmiar firmy nie wystarcza do oceny statusu.

Jaka jest pełna charakterystyka podmiotów podlegających KSC?

Najważniejsze cechy kwalifikacji i obowiązków podmiotów Krajowego Systemu Cyberbezpieczeństwa pokazuje tabela:

| Obszar charakterystyki | Podmiot ważny | Podmiot kluczowy |

|---|---|---|

| Kryterium główne | istotny dla gospodarki i usług | krytyczny dla państwa i ciągłości usług |

| Typowy próg wielkości | zwykle średni lub większy (size-cap) | zwykle średni/duży lub kategorie ustawowe |

| Próg orientacyjny z praktyki wdrożeń | od ok. 50 osób / >10 mln EUR | od ok. 50 osób / >10 mln EUR, a dla części sektorów niezależnie od wielkości |

| Tryb nadzoru | głównie ex post (częściej po sygnałach/incydencie) | ex ante i ex post (regularny i reaktywny) |

| Rejestracja / samoidentyfikacja | obowiązek zgłoszenia do wykazu (co do zasady do 6 miesięcy od spełnienia przesłanek) | obowiązek zgłoszenia do wykazu (co do zasady do 6 miesięcy od spełnienia przesłanek) |

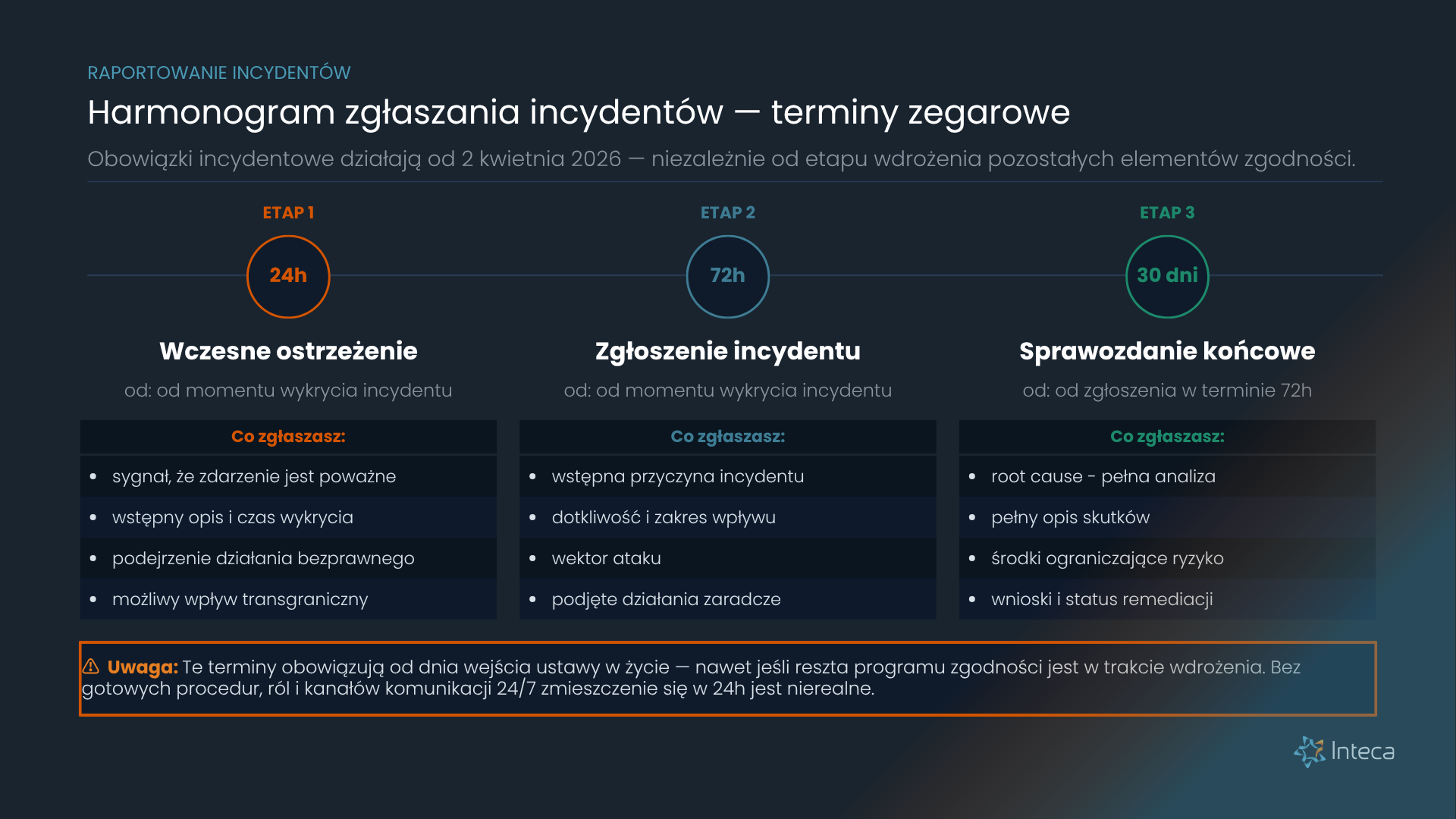

| Raportowanie incydentu | 24h wczesne ostrzeżenie, 72h zgłoszenie, raport końcowy do 1 miesiąca | 24h wczesne ostrzeżenie, 72h zgłoszenie, raport końcowy do 1 miesiąca |

| SZBI i środki bezpieczeństwa | obowiązkowe wdrożenie i utrzymanie | obowiązkowe wdrożenie i utrzymanie |

| Audyt | możliwy częściej ad hoc / po incydencie | co do zasady bardziej regularny i rygorystyczny |

| Sankcje | niższe progi maksymalne | wyższe progi maksymalne |

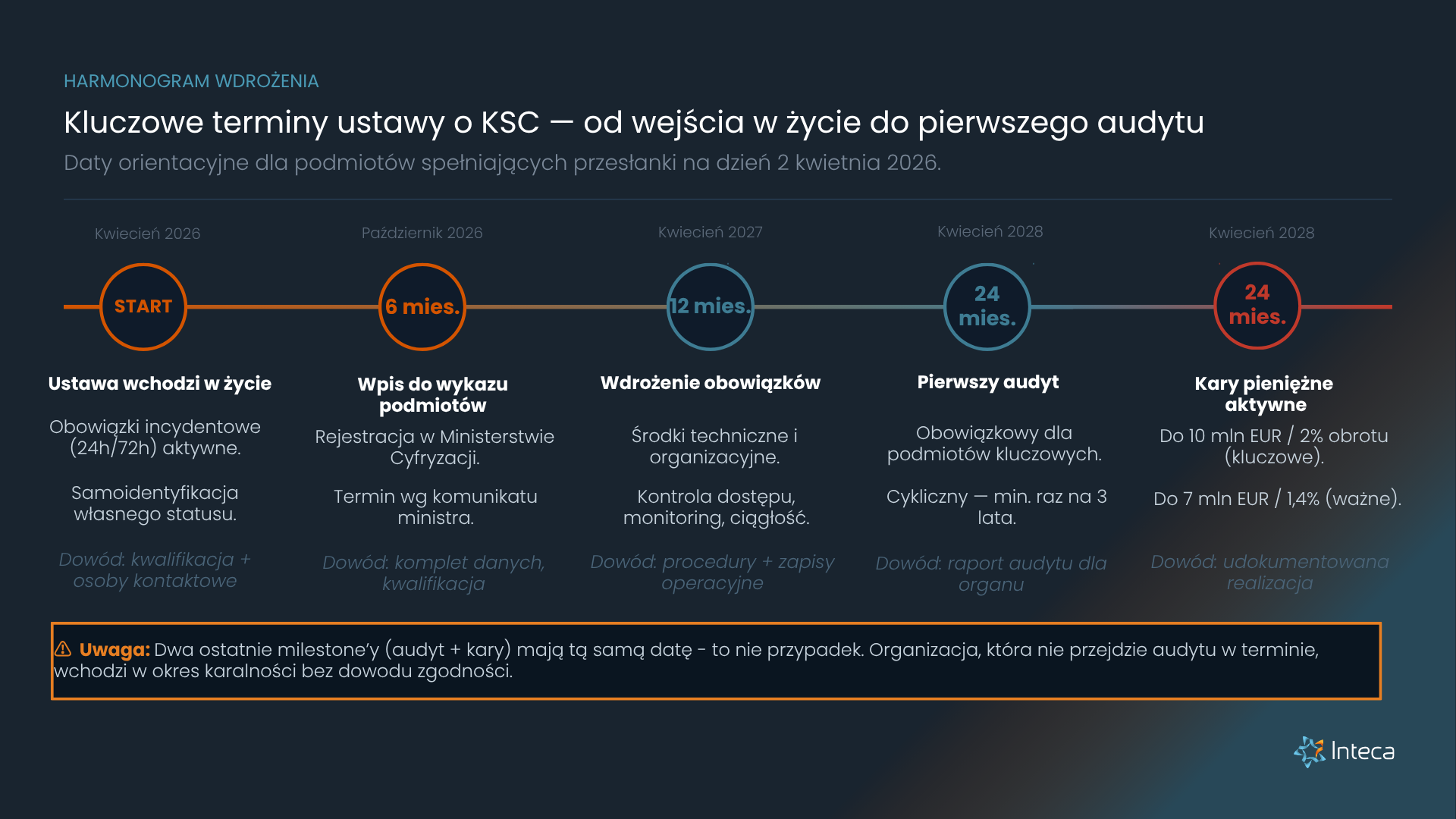

Jakie są terminy wdrożeniowe dla podmiotów objętych KSC?

Podmiot objęty KSC ma obowiązek przejść od kwalifikacji formalnej do działania operacyjnego w krótkich terminach. W praktyce kluczowe są: zgłoszenie do wykazu (zwykle do 6 miesięcy od spełnienia przesłanek), wdrożenie wymagań bezpieczeństwa i SZBI (12 miesięcy) oraz utrzymywanie aktualności danych (np. zmiany zgłaszane w 14 dni). Dla podmiotów kluczowych pojawia się dodatkowo twardy wymiar audytowy i większa presja dowodowa. To wymaga planu wdrożenia od razu po samoidentyfikacji.

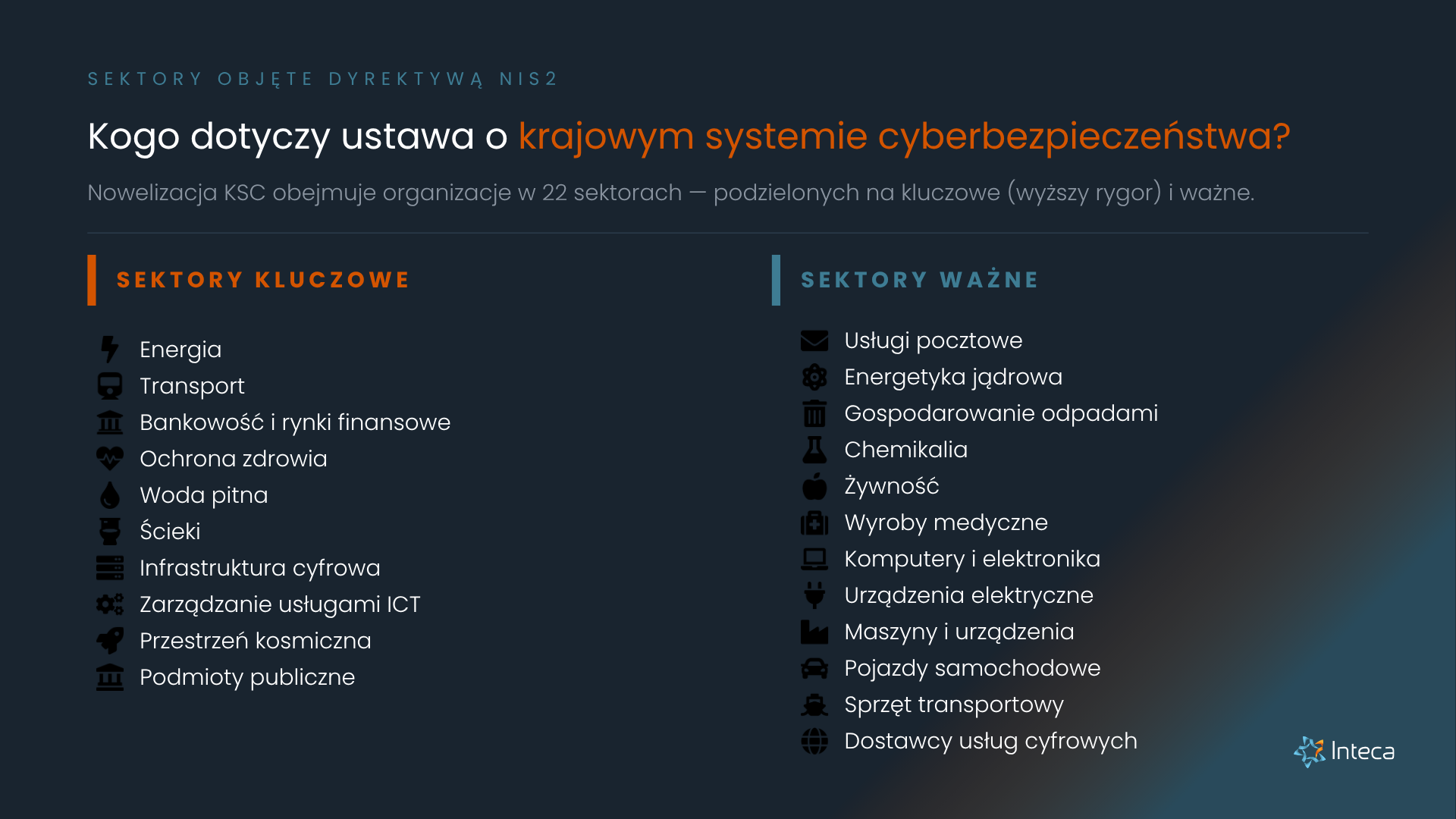

Jakie sektory obejmuje Krajowy System Cyberbezpieczeństwa po nowelizacji?

Nowelizacja objęła sektory kluczowe i ważne, a więc zarówno infrastrukturę krytyczną, jak i sektory wspierające ciągłość państwa i rynku. Najkrócej pokazuje to tabela:

| Grupa | Przykładowe sektory |

|---|---|

| Podmioty kluczowe | energetyka, transport, bankowość i rynki finansowe, ochrona zdrowia, gospodarka wodna, infrastruktura cyfrowa, usługi ICT, przestrzeń kosmiczna |

| Podmioty ważne | usługi pocztowe i kurierskie, gospodarka odpadami, chemikalia, produkcja żywności, część produkcji przemysłowej, wybrane usługi cyfrowe, badania naukowe |

Konkretne sektory, które najczęściej kwalifikują podmiot do KSC w praktyce wdrożeniowej:

-

Sektory kluczowe: energia, transport, bankowość i rynki finansowe, ochrona zdrowia, woda pitna, ścieki, infrastruktura cyfrowa, zarządzanie usługami ICT, przestrzeń kosmiczna, podmioty publiczne.

-

Sektory ważne: usługi pocztowe, energetyka jądrowa, gospodarowanie odpadami, chemikalia, żywność, wyroby medyczne, komputery i elektronika, urządzenia elektryczne, maszyny i urządzenia, pojazdy samochodowe, sprzęt transportowy, dostawcy usług cyfrowych.

Właściwa kwalifikacja zależy od szczegółowych załączników do ustawy i statusu organizacji (np. operator/inwestor, podmiot publiczny, wielkość, rola w łańcuchu dostaw).

Jakie są obowiązki podmiotów ważnych i kluczowych KSC?

Oba typy podmiotów muszą wdrożyć system zarządzania bezpieczeństwem informacji, proces reagowania na incydenty, dokumentację i współpracę z CSIRT. Muszą też utrzymywać środki techniczne i organizacyjne, prowadzić szkolenia i chronić bezpieczeństwo systemu informacyjnego oraz łańcucha dostaw. Podmiot kluczowy jest zwykle objęty surowszym nadzorem, częstszym audytem i większą presją zgodności. Najważniejsze różnice pokazuje tabela:

| Obszar | Podmiot ważny | Podmiot kluczowy |

|---|---|---|

| Zarządzanie ryzykiem i SZBI | obowiązkowe | obowiązkowe |

| Raportowanie incydentów i współpraca z CSIRT | obowiązkowe | obowiązkowe |

| Nadzór i kontrole | proporcjonalny, częściej reaktywny | intensywniejszy, częściej proaktywny |

| Audyty | możliwe częściej ad hoc / po incydentach | co do zasady bardziej rygorystyczne i cykliczne |

| Sankcje administracyjne | niższe maksymalne progi | wyższe maksymalne progi |

Jak działają zależności między podmiotami w KSC?

W praktyce podmioty kluczowe i podmioty ważne raportują incydent do właściwego CSIRT, a ten koordynuje dalsze reagowanie na incydenty. Każdy podmiot objęty KSC wdraża system zarządzania bezpieczeństwem informacji i utrzymuje go jako element ciągłego nadzoru. Ustawa o KSC określa obowiązki w zakresie cyberbezpieczeństwa, a organy właściwe do spraw cyberbezpieczeństwa kontrolują, czy są one realizowane zgodnie z przepisami ustawy. Jednocześnie dostawcy usług cyfrowych i dostawcy usług ICT wspierają świadczenie usług przez podmioty objęte KSC, więc ich poziom bezpieczeństwa wpływa bezpośrednio na poziom cyberbezpieczeństwa całego systemu.

Kogo jeszcze poza podmiotami ważnymi i kluczowymi dotyczy KSC?

KSC dotyczy też pośrednio dostawców i podwykonawców współpracujących z podmiotami objętymi ustawą. Wynika to z obowiązków bezpieczeństwa łańcucha dostaw, które przenoszą wymagania do umów i procedur zakupowych. W praktyce dostawca ICT może być zobowiązany kontraktowo do standardów zbliżonych do wymagań KSC. Dlatego wpływ ustawy wykracza poza formalny wykaz podmiotów.

Jak sprawdzić, czy Twoja organizacja podlega KSC?

Trzeba zweryfikować sektor działalności, status organizacyjny i kryteria wielkościowe wynikające z ustawy oraz załączników. Następnie należy wykonać udokumentowaną samoidentyfikację i zatwierdzić ją na poziomie kierownictwa. W razie wątpliwości trzeba uwzględnić także rolę firmy w łańcuchu dostaw. To minimalizuje ryzyko błędnej kwalifikacji i sankcji.

Źródła:

-

Ustawa z dnia 23 stycznia 2026 r. o zmianie ustawy o krajowym systemie cyberbezpieczeństwa oraz niektórych innych ustaw, Dz.U. 2026 poz. 252.

Sprawdź czy Twoja organizacja podlega zmianom wynikającym z dyrektywy NIS2?

Odpowiedz na kilka pytań — dowiesz się jaki masz status, co Ci grozi, jakie masz terminy i od czego zacząć.

Ustal status i sektor Krytyczne

Sprawdź progi wielkości, powiązania kapitałowe, załączniki sektorowe ustawy KSC.

Przeprowadź gap analysis Krytyczne

Porównaj stan obecny z wymaganiami art. 8 ustawy KSC i wytycznymi ENISA.

Ułóż governance

Role, odpowiedzialności zarządu, plan szkoleń, rytm przeglądów bezpieczeństwa.

Usprawnij wykrywanie i reakcję na incydent Krytyczne

Monitoring 24/7, procedury, ścieżki eskalacji — gotowość na raportowanie 24h/72h.

Zbuduj zdolność raportowania

Dane, szablony, System S46, uprawnienia — „kto ma prawo wysłać zgłoszenie do CSIRT”.

Zabezpiecz łańcuch dostaw

Klasyfikacja dostawców, wymagania umowne, dowody oceny, prawo do audytu.

Zaplanuj audyt i dowody

Logi, raporty, polityki, rejestry decyzji — ciągły łańcuch dowodów operacyjnych.

Potrzebujesz wsparcia we wdrożeniu?

Analiza gap IAM — zmapujemy luki zgodności i dostarczymy roadmapę działań.

Umów analizę zgodności →FAQ

Najważniejsze pytania o podmioty KSC

Nowelizacja ustawy o KSC wdraża dyrektywę NIS2 i dotyczy Twojej firmy