Jak NIS2 zmienia podejście do zarządzania tożsamością?

W dyrekywie NIS2 system zarządzania tożsamością staje się centralnym mechanizmem ochrony sieci i systemów informatycznych. W praktyce organizacja kontroluje, kto, kiedy i na jakiej podstawie otrzymuje dostęp do zasobów, a także jak szybko ten dostęp jest odbierany. Taki model podnosi poziom cyberbezpieczeństwa i wspiera zgodność z dyrektywą, bo łączy procesy techniczne, procedury operacyjne i audyt. To prowadzi do pytania, kogo dokładnie dotyczy zarządzanie tożsamością zgodne z NIS2.

Kto musi wdrożyć zarządzanie tożsamością zgodne z NIS2?

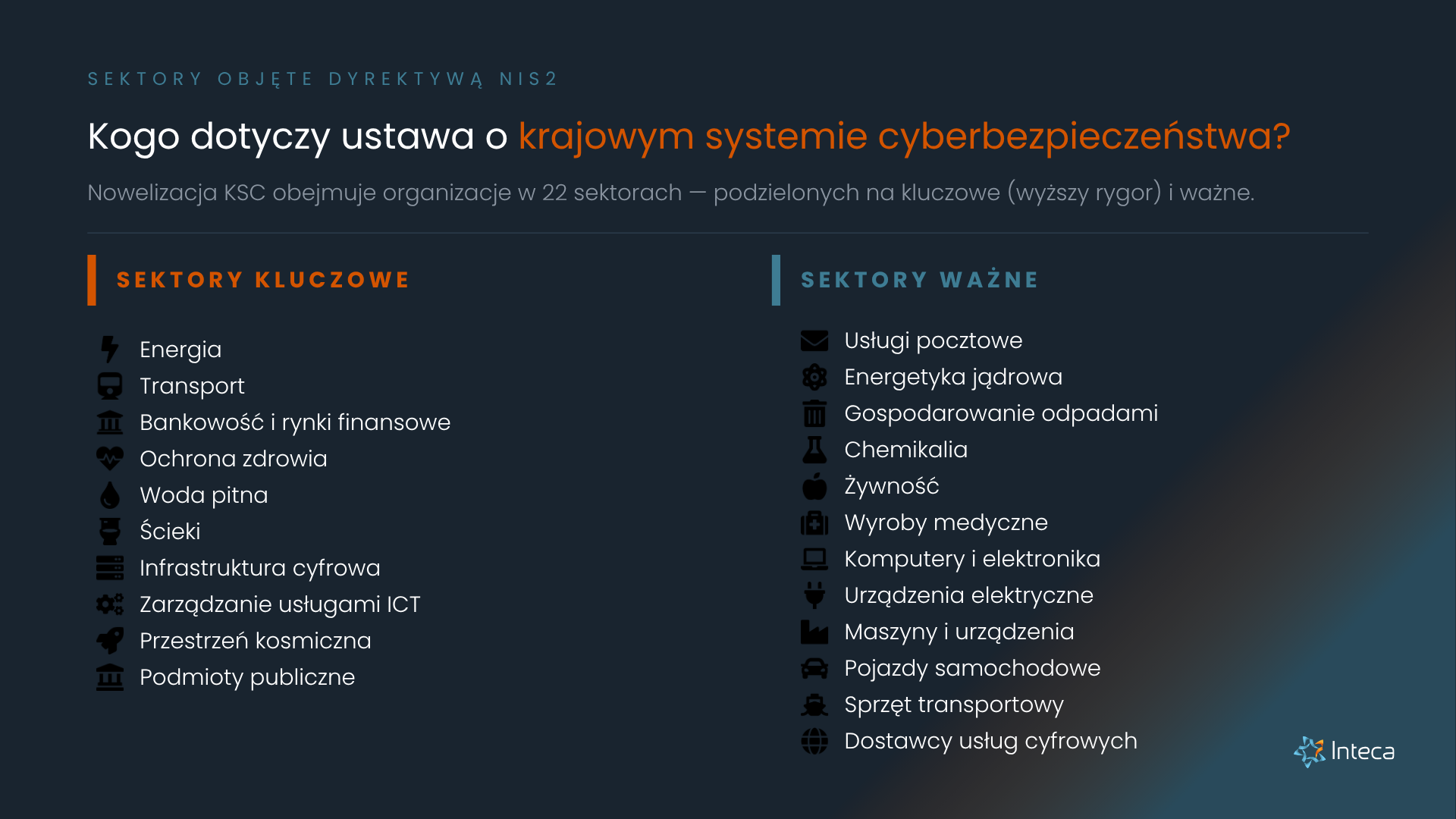

Zarządzanie tożsamością zgodne z nową dyrektywą NIS2 powinno obejmować podmioty kluczowe i podmioty ważne oraz ich łańcuch dostaw, jeśli dostęp dostawcy wpływa na systemy informatyczne o znaczeniu krytycznym.

Dotyczy to użytkowników biznesowych, administratorów, kont uprzywilejowanych, integracji API i non-human-identities. W grupach kapitałowych każda organizacja powinna oddzielnie ocenić wymogi NIS2 dotyczące zakresu odpowiedzialności i ryzyka dostępu. W następnym kroku przełożymy wymagania dyrektywy NIS2 na konkretne kontrole IAM.

Jak NIS2 mapuje wymagania dyrektywy na zarządzanie tożsamością?

IAM a NIS2 mapuje wymagania dyrektywy na konkretne kontrole techniczne, które można audytować i raportować. Najważniejsze jest to, że wymagania NIS2 nie kończą się na polityce, tylko wymagają działania operacyjnego i dowodu z logów. Dlatego system IAM powinien łączyć kontrolę dostępu, audyt, monitorowanie i automatyzację procesów.

| Wymagania dyrektywy NIS2 | Zarządzanie tożsamością | Dowód operacyjny do audytu |

|---|---|---|

| zarządzania ryzykiem i polityki bezpieczeństwa | centralne zarządzanie rolami, politykami, SoD | historia zmian polityk, decyzje akceptacyjne |

| raportowania incydentów | korelacja logów IAM z SIEM i SOC | oś czasu incydentu, ścieżka logowania, zakres dostępu |

| bezpieczeństwo łańcucha dostaw | federacja B2B, dostęp JIT, kontrola sesji | logi sesji dostawcy, czasowe uprawnienia |

| bezpieczeństwo zasobów ludzkich | proces Joiner-Mover-Leaver | czas odebrania dostępu po offboardingu |

| uwierzytelniania wieloskładnikowego | MFA adaptacyjne i step-up | raport metod MFA i skuteczności |

Po takim mapowaniu łatwiej wyjaśnić, dlaczego MFA jest kluczowa dla zgodności z NIS2.

tożsamością z

Inteca Managed Keycloak

Uwierzytelnianie pracowników

MFA i SSO – jedno logowanie, dostęp do wszystkich systemów

Tożsamości nieludzkie (NHI)

Konta serwisowe i klucze API z automatyczną rotacją i rejestrem audytowym

Tożsamość klientów (CIAM)

Bezpieczna rejestracja użytkowników i portal klienta. Skalowalność do milionów kont

Dostęp uprzywilejowany (PAM)

Dostęp uprzywilejowany just-in-time, nagrywanie sesji, pełna rozliczalność

Łańcuch dostaw

Federacja B2B bez lokalnych kont. JIT access zamiast stałego VPN

Cykl życia tożsamości (IGA)

Automatyczny onboarding, natychmiastowy offboarding, przeglądy uprawnień

SIEM

Logi tożsamościowe w czasie rzeczywistym. Raportowanie 24h/72h zgodne z KSC

Dlaczego dyrektywa NIS2 wymaga MFA i silnego uwierzytelniania?

Dyrektywa NIS2 wymaga MFA, bo same hasła nie zapewniają poziomu cyberbezpieczeństwa adekwatnego do obecnych zagrożeń cyberprzestrzeni.

Uwierzytelnianie wieloskładnikowe ogranicza skutki phishingu i przejęcia poświadczeń, szczególnie dla kont uprzywilejowanych.

W obszarach krytycznych warto stosować metody odporne na phishing, takie jak FIDO2/WebAuthn, a SMS traktować jako opcję zapasową. Gdy wiemy już czemu MFA jest ważne, kolejne pytanie dotyczy minimalizacji ryzyka nieautoryzowanego dostępu w całym cyklu życia konta.

Jak IAM zgodne z NIS2 minimalizuje ryzyko nieautoryzowanego dostępu?

Zarządzanie tożsamością zgodne z NIS2 minimalizuje ryzyko nieautoryzowanego dostępu przez zasadę najmniejszych uprawnień, recertyfikację i szybkie cofanie dostępu do danych.

Kluczowe jest powiązanie tożsamości z rolą biznesową i automatyczne wygaszanie dostępu, gdy rola się zmienia. Dodatkowo monitorowanie anomalii logowania pozwala wykrywać incydent, zanim naruszenie rozszerzy się na infrastrukturę.

To naturalnie prowadzi do rozróżnienia, kiedy wystarczy IAM, a kiedy potrzebny jest system IGA.

Kiedy IAM zgodny z NIS2 potrzebuje warstwy IGA?

System do zarządzania tożsamością potrzebuje IGA (Identity Governed Access) wtedy, gdy organizacja musi stale wykazywać zgodność, a nie tylko technicznie logować użytkowników.

IGA dodaje kampanie certyfikacji uprawnień, model Segregation of Duties i formalne zarządzanie uprawnieniami dla audytorów.

Dzięki temu system IGA zamienia operacje IAM w powtarzalny proces nadzorczy i raportowy. Gdy warstwa governance jest gotowa, można skutecznie przygotować raportowanie incydentów.

Jak zarządzanie tożsamością wspiera raportowania incydentów i audyt NIS2?

IAM zgodny z NIS2 wspiera raportowanie incydentów, ponieważ dostarcza szczegółowy ślad: kto się logował, kiedy, z jakiego systemu i z jakimi uprawnieniami. Taki zakres danych skraca czas analizy i ułatwia przekazanie informacji do CSIRT oraz organu nadzoru.

W praktyce skuteczne zarządzanie incydentami wymaga integracji IAM z SIEM, aby wykrywać korelacje między tożsamością i zdarzeniami infrastruktury.

Aby te dane były wiarygodne, organizacja musi też uporządkować procesy JML i automatyzację.

Jak system IAM wykorzystuje automatyzacja procesów Joiner-Mover-Leaver?

Zarządzanie dostępem wykorzystuje automatyzację procesów JML, aby usuwać błędy ręczne i skrócić czas reakcji na zmianę roli pracownika. Gdy pracownik zmienia stanowisko lub odchodzi, system IAM powinien natychmiast aktualizować role i wygaszać aktywne sesje.

Takie podejście do zarządzania ogranicza narastanie nadmiarowych uprawnień i poprawia kontrolę dostępu. Kolejny etap to wybór architektury, która skaluje się dla większych podmiotów.

Jak zaprojektować system IAM dla wielu spółek?

Zarządzanie tożsamością dla grupy spółek warto oprzeć o izolację domen bezpieczeństwa, aby każda organizacja miała własny kontekst polityk i audytu.

Praktyczny model to oddzielne przestrzenie tożsamości z centralnym nadzorem, co ułatwia zgodność z NIS2 i spójne wdrożenia.

W sektorze regulowanym takie podejście upraszcza zarządzanie bezpieczeństwem informacji i utrzymuje jednolity standard operacyjny. Po wyborze architektury trzeba jeszcze ustalić, jak mierzyć skuteczność i decyzje biznesowe.

Jak mierzyć czy wdrożony system IAM spełnia wymagania bizensowe?

Efektywność systemu zarządzania tożsamością należy mierzyć wskaźnikami, które pokazują zarówno bezpieczeństwo, jak i efektywność operacyjną.

Najważniejsze KPI to pokrycie MFA, liczba kont z nadmiarowymi uprawnieniami, średni czas odebrania dostępu oraz liczba zdarzeń wykrytych przez monitorowanie.

Dla zarządu istotny jest także trend ryzyka oraz gotowość audytowa dla systemów zarządzania i systemów informatycznych. Te wskaźniki ułatwiają wybór realistycznego planu wdrożenia.

Jaki plan wdrożenia zarządzania tożsamością należy przyjąć, aby spełnić wymagania NIS2?

Najskuteczniejszy plan na IAM zgodny z NIS2 to wdrażać rozwiązanie etapowo, zaczynając od obszarów o najwyższym ryzyku i największym wpływie na cyberbezpieczeństwo.

W pierwszym etapie warto objąć MFA konta uprzywilejowane, systemy informatyczne krytyczne i dostęp zdalny. W drugim etapie należy uruchomić IGA, recertyfikację i automatyzację JML, a w trzecim domknąć raportowanie, testy i regularny audyt.

| Etap | Zakres | Efekt dla zgodność z NIS2 |

|---|---|---|

| 0–3 miesiące | inwentaryzacja tożsamości, MFA, polityki dostępu | szybkie obniżenie ryzyka nieautoryzowanego dostępu |

| 3–6 miesięcy | automatyzacja JML, role RBAC, dostęp dostawców | spójna kontrola dostępu i mniej błędów ręcznych |

| 6–9 miesięcy | certyfikacje dostępu, SoD, raporty dla audytu | mierzalna zgodność i pełniejsze dowody |

| 9–12 miesięcy | integracja SIEM/ITDR, ćwiczenia incydentowe, optymalizacja | wyższy poziom cyberbezpieczeństwa i odporność operacyjna |

Po wdrożeniu etapowym warto regularnie oceniać wymagania dyrektywy NIS2 w kontekście nowych zagrożeń i zmian w biznesie.

Źródła – IAM a NIS2

-

Dyrektywa NIS2 (UE 2022/2555): https://eur-lex.europa.eu/eli/dir/2022/2555/oj

-

ENISA, Cybersecurity Measures and Maturity (NIS2): https://www.enisa.europa.eu/publications

-

OpenID Foundation (Shared Signals Framework, CAEP, RISC): https://openid.net/wg/sharedsignals/

-

FIDO Alliance (FIDO2 / passkeys): https://fidoalliance.org/

FAQ

Najważniejsze pytania o IAM a NIS2

Nowelizacja ustawy o KSC wdraża dyrektywę NIS2 i dotyczy Twojej firmy