Integracja SIEM (security information and event management) z IAM polega na tym, że system SIEM zbiera i analizuje zdarzenia tożsamościowe z systemu zarządzania tożsamością, a następnie koreluje je z logami z innych źródeł, aby szybciej wykrywać incydent i reagować na zagrożenia w czasie rzeczywistym.

Taki model integracji pomaga ograniczyć liczbę fałszywych alertów i skrócić czas reakcji w SOC. Żeby jednak dobrze zrozumieć rolę IAM w tym procesie, najpierw warto wyjaśnić, czym dokładnie jest SIEM i jakie problemy rozwiązuje.

Czym jest SIEM?

SIEM to system zarządzania informacjami i zdarzeniami bezpieczeństwa, który zbiera, normalizuje i koreluje dane z różnych źródeł, aby wykrywać zagrożenia i wspierać reagowanie na incydenty. SIEM pomaga zespołowi SOC analizować zdarzenia bezpieczeństwa w jednym miejscu i przechodzić od sygnału do decyzji i działań bez ręcznego łączenia logów.

Największy problem, który rozwiązuje system SIEM, to szum informacyjny przy rosnącej ilości danych. SIEM zbiera dane z różnych źródeł, filtruje je, ujednolica format, a następnie generuje alert, raport i kontekst dla zespołu cyberbezpieczeństwa.

Jakie typy rozwiązań SIEM są dostępne?

Przykłady systemów SIEM można podzielić na trzy grupy: platformy chmurowe, platformy on-premises oraz usługi managed SIEM prowadzone przez zewnętrzne centra operacji bezpieczeństwa. W praktyce wybór zależy od wymagań organizacji dotyczących retencji logów, integracji z IAM, skalowalności EPS (Events Per Second) oraz modelu odpowiedzialności operacyjnej.

Niezależnie od modelu wdrożenia, podstawowa rola SIEM pozostaje taka sama: zebrać rozproszone dane, nadać im kontekst i pomóc szybciej wykrywać incydenty. To prowadzi do pytania, jakie konkretnie problemy bezpieczeństwa SIEM rozwiązuje w praktyce.

Jakie problemy bezpieczeństwa rozwiązuje SIEM?

SIEM rozwiązuje problem rozproszonej widoczności, niskiej jakości alertów i długiego czasu reakcji na incydenty cyberbezpieczeństwa. W praktyce SIEM scala zdarzenia z wielu systemów, ustala priorytet alertów i skraca czas od wykrycia do reagowania na zagrożenie. Żeby jednak skutecznie ograniczać szum informacyjny i poprawiać jakość alertów, SIEM musi najpierw poprawnie zebrać, uporządkować i skorelować dane z wielu źródeł.

Jak system SIEM zbiera, normalizuje i koreluje zdarzenia z różnych źródeł?

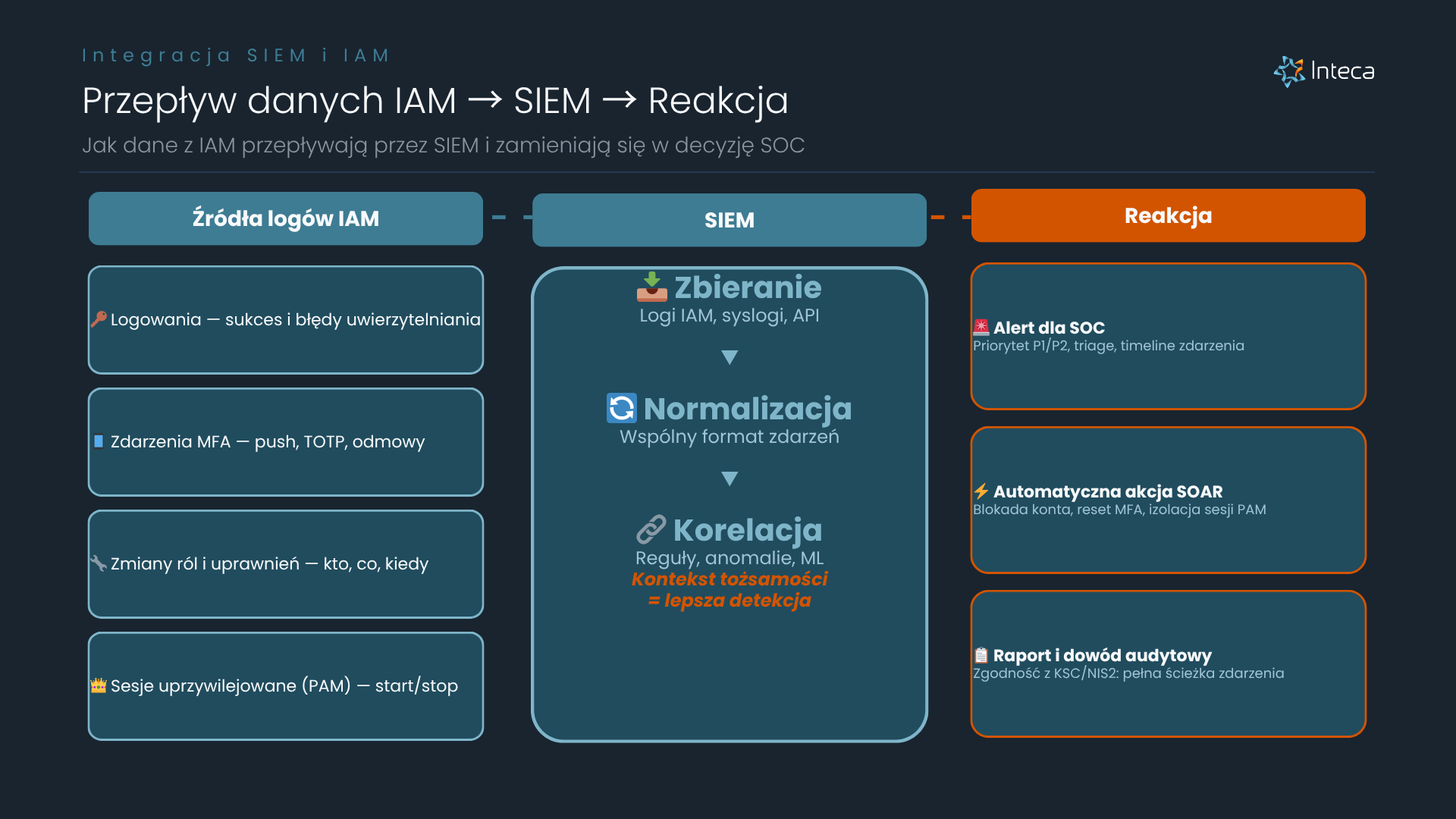

SIEM działa przez ścieżkę przetwarzania danych (ingest), czyli po prostu przez ścieżkę, jaką przechodzą dane od źródła do systemu, który ma je analizować. W ścieżce tej logi są pobierane, parsowane, mapowane do wspólnego schematu, a potem korelowane w regułach i analityce behawioralnej. W praktyce oznacza to, że system SIEM przekształca niejednorodne zdarzenia w spójny model, dzięki czemu można je przeszukiwać i analizować w czasie rzeczywistym.

Warto rozdzielić trzy kroki:

-

Zbieranie: logi z systemów, urządzeń i aplikacji trafiają do SIEM.

-

Normalizacja: SIEM ujednolica pola, typy zdarzeń i znaczenia.

-

Korelacja: SIEM łączy sygnały z różnych źródeł w jeden incydent.

Korelacja jest skuteczna tylko wtedy, gdy SIEM dostaje dane o tożsamości i uprawnieniach. To właśnie ten obszar, który dostarcza system zarządzania tożsamością (IAM).

Czym jest IAM i jakie dane z IAM mają wartość detekcyjną dla SIEM?

IAM to system zarządzania tożsamością i dostępem, który kontroluje cykl życia tożsamości, uwierzytelnianie oraz nadawanie uprawnień do zasobów. IAM jest warstwą prewencyjną w bezpieczeństwie, ale jednocześnie generuje logi logowań, dane o zmianach ról i użyciu uprawnień, które są kluczowe dla detekcji w SIEM.

W praktyce dane IAM mają wartość detekcyjną, bo opisują „kto” wykonał „jaką” akcję i „z jakim” poziomem uprawnień. To jest kontekst, którego brakuje, gdy SIEM widzi tylko adres IP lub nazwę hosta. Dodatkowo kontekst ten wpisuje się w model architektury Zero Trust.

Jak IAM wspiera Zero Trust przez ciągłą weryfikację tożsamości?

Zero Trust to model bezpieczeństwa, w którym nie ma domyślnego zaufania, a każda próba dostępu jest weryfikowana na podstawie tożsamości, urządzenia, ryzyka i polityki. IAM wspiera Zero Trust przez egzekwowanie uwierzytelniania wieloskładnikowego (MFA), polityk dostępu warunkowego oraz kontroli uprawnień uprzywilejowanych (PAM – Privileged Access Management).

Gdy IAM przyznaje dostęp użytkownikowi lub maszynie, tworzy zdarzenia o uwierzytelnianiu, autoryzacji i politykach. Te zdarzenia powinny trafiać do SIEM, aby system SIEM mógł wykrywać i reagować na zagrożenia wynikające z nadużyć tożsamości.

Jakie komponenty IAM dostarczają najsilniejsze sygnały (MFA, PAM, IGA)?

Najsilniejsze sygnały, które IAM przekazuje do SIEM, pochodzą z trzech obszarów: MFA, PAM i IGA (Identity Governance and Administration). Każdy z nich odpowiada na inne pytania w analizie incydentu.

| Komponent IAM | Co loguje | Dlaczego SIEM tego potrzebuje |

|---|---|---|

| MFA | zatwierdzenie/odrzucenie drugiego składnika, zmiany metod, rejestracje urządzeń | wykrywanie ataków typu MFA fatigue i prób obejścia uwierzytelniania |

| PAM | uruchomienie sesji uprzywilejowanej, pobranie poświadczeń, nagrywanie sesji | detekcja eskalacji uprawnień i nadużyć kont admin |

| IGA | nadania i odebrania uprawnień, recertyfikacje, wyjątki | wykrywanie driftu uprawnień i kont osieroconych |

Gdy te sygnały są dostępne w SIEM, integracja SIEM z IAM zaczyna realnie zmieniać jakość alertów. To prowadzi do kluczowego pytania: po co integrować SIEM i IAM, skoro każde narzędzie ma własną rolę.

Dlaczego integracja SIEM z IAM zwiększa widoczność i jakość alertów cyberbezpieczeństwa?

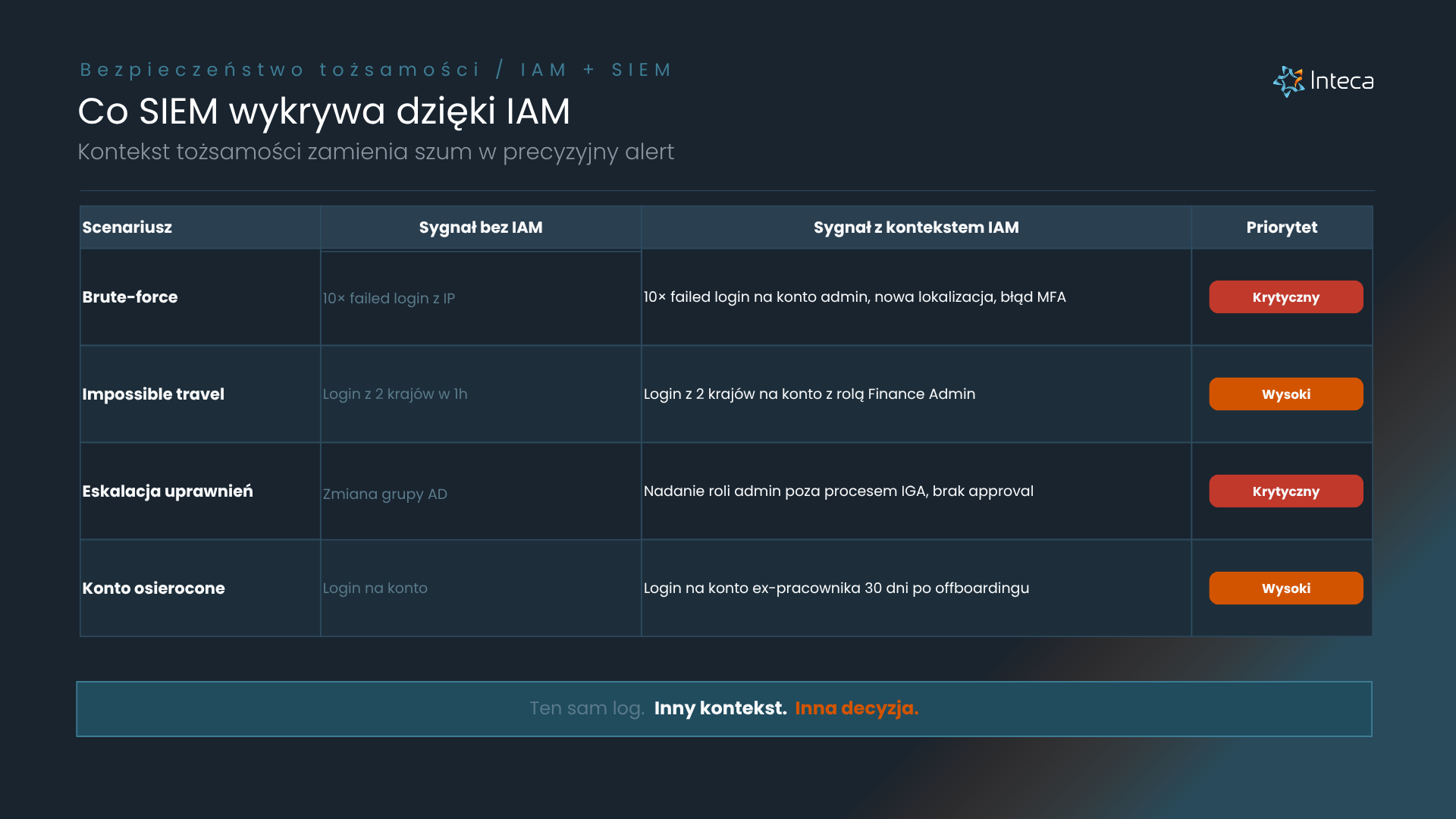

Integracja SIEM z IAM zwiększa widoczność alertów, bo SIEM może wzbogacić zdarzenia o kontekst użytkownika, roli i uprawnień, a nie tylko o parametry techniczne. To powoduje, że alert staje się decyzją operacyjną w centrum operacji bezpieczeństwa (SOC), a nie tylko sygnałem do ręcznej analizy.

Najważniejszy efekt jest praktyczny: SIEM lepiej priorytetyzuje incydent, gdy wie, że zdarzenie dotyczy konta uprzywilejowanego albo systemu krytycznego. Ten sam mechanizm pomaga redukować liczbę fałszywych alarmów.

Jak wzbogacenie kontekstem IAM redukuje false positives?

Wzbogacenie w SIEM polega na tym, że do logu dodawane są atrybuty IAM, takie jak typ konta, przynależność do grup, poziom ryzyka i kontekst MFA. Dzięki temu SIEM odróżnia nietypowe zachowanie administratora w oknie serwisowym od eskalacji uprawnień poza procesem.

Praktyczny przykład: dziesięć błędnych logowań może oznaczać pomyłkę użytkownika. Te same dziesięć błędnych logowań na konto uprzywilejowane, z nowej lokalizacji i z błędami MFA, powinno wyzwolić alert o wyższym priorytecie. Dzięki temu zespół SOC szybciej identyfikuje rzeczywiste incydenty i skraca czas reakcji, czyli MTTR.

Jak integracja SIEM-IAM skraca MTTR przez automatyzację działań?

Integracja SIEM-IAM skraca MTTR (Mean Time To Respond), ponieważ umożliwia automatyczne reagowanie na incydenty. SIEM może wyzwalać playbooki w systemie SOAR (Security Orchestration, Automation and Response), które wykonują konkretne akcje w IAM, takie jak blokada konta czy wymuszenie resetu hasła. Dzięki temu reakcja trwa sekundy, a nie minuty.

W praktyce wygląda to prosto: SIEM wykrywa podejrzane zdarzenie, SOAR automatyzuje reakcję, a IAM egzekwuje decyzję, na przykład odcinając dostęp użytkownika. Żeby taki mechanizm działał poprawnie, kluczowe jest wcześniejsze dobranie odpowiednich logów IAM, które SIEM będzie analizował.

Jakie logi z IAM warto wysyłać do SIEM i w jakim celu?

Do SIEM warto wysyłać logi, które opisują uwierzytelnianie, autoryzację oraz zmiany w uprawnieniach, bo te zdarzenia najczęściej są początkiem ataków opartych o przejęcie konta. SIEM stale analizuje te zdarzenia i koreluje je z innymi sygnałami, aby wykrywać zagrożenia i szybko na nie reagować.

Minimalny zakres logów IAM dla systemu SIEM powinien obejmować:

-

logowania udane i nieudane,

-

blokady kont i resety haseł,

-

zmiany grup i ról,

-

zdarzenia MFA,

-

uruchomienia sesji uprzywilejowanych (PAM).

Samo zebranie odpowiednich logów nie wystarcza. Aby SIEM mógł je skutecznie porównywać i łączyć w jeden incydent, dane muszą jeszcze zostać ujednolicone.

Jak normalizacja i wspólny model danych poprawiają korelację w SIEM?

Normalizacja w SIEM polega na ujednoliceniu danych z różnych źródeł do jednego schematu. Dzięki temu pola takie jak użytkownik, sesja, źródło logowania czy wynik operacji mają to samo znaczenie niezależnie od systemu, z którego pochodzą.

To kluczowe, bo sama obecność logów nie wystarcza. SIEM musi „rozumieć”, że różne zdarzenia dotyczą tej samej tożsamości lub incydentu. Wspólny model danych pozwala więc połączyć np. logowanie z nowej lokalizacji, nieudane MFA i zmianę uprawnień w jeden alert.

W efekcie detekcja jest dokładniejsza, liczba fałszywych alarmów spada, a SOC szybciej przechodzi od analizy do reakcji. Na tej podstawie można budować konkretne scenariusze detekcji oparte o kontekst tożsamości.

Jakie scenariusze detekcji dają największą wartość, gdy SIEM ma kontekst IAM?

Największą wartość mają scenariusze, które łączą logowania, zmiany uprawnień i nietypową aktywność użytkownika. To właśnie wtedy kontekst IAM zamienia pojedyncze zdarzenia w realny sygnał incydentu.

Na początku warto skupić się na kilku kluczowych przypadkach:

-

brute-force i password spraying – wiele nieudanych logowań w krótkim czasie, szczególnie na konta uprzywilejowane,

-

impossible travel i równoległe sesje – logowanie z odległych lokalizacji lub jednoczesna aktywność konta w różnych środowiskach,

-

eskalacja uprawnień – nadanie roli administracyjnej i szybka aktywność w systemach krytycznych poza standardowym procesem,

-

nadużycie kont nieaktywnych lub technicznych – użycie kont, które nie powinny być aktywne lub mają nadmiarowe uprawnienia.

To właśnie te scenariusze najczęściej pokazują praktyczną wartość integracji SIEM z IAM już na wczesnym etapie wdrożenia. W bardziej zaawansowanych środowiskach są one dodatkowo rozszerzane o analizę zachowań użytkowników, czyli UEBA.

Jak UEBA pomaga wykrywać anomalie tożsamości?

W bardziej dojrzałych wdrożeniach organizacje rozszerzają klasyczne reguły korelacji o UEBA (User and Entity Behavior Analytics), czyli analizę zachowania użytkowników i podmiotów. UEBA buduje profil typowego zachowania, biorąc pod uwagę takie elementy jak godziny logowania, lokalizacja, używane aplikacje, urządzenia czy wzorce MFA, a następnie wykrywa odchylenia od tej normy.

To rozwiązanie jest szczególnie przydatne wtedy, gdy atakujący korzysta z legalnych, ale przejętych poświadczeń. W takim przypadku pojedyncze zdarzenie może wyglądać poprawnie, ale cała sekwencja aktywności staje się podejrzana dopiero po połączeniu danych z IAM, sieci i endpointów. Dzięki temu SIEM może lepiej priorytetyzować alerty i szybciej wskazywać incydenty o najwyższym ryzyku. Ma to znaczenie nie tylko operacyjne, ale także regulacyjne. W praktyce kompletność i jakość takich danych wpływają bezpośrednio na to, czy organizacja spełnia wymagania wynikające z KSC.

Jak ustawa KSC wpływa na logi tożsamości IAM oraz integrację z SIEM?

Ustawa KSC (Krajowy System Cyberbezpieczeństwa) wpływa na integrację SIEM z IAM, ponieważ wymaga, żeby organizacja miała pełną kontrolę nad tym, kto i do czego ma dostęp, jak obsługiwane są incydenty oraz czy można te działania rzetelnie udokumentować. W praktyce oznacza to, że logi z IAM muszą być kompletne, spójne i łatwo dostępne w SIEM. Tylko wtedy można skutecznie wykrywać zagrożenia, reagować na nie i bez problemu przejść audyt.

W kontekście KSC najważniejsze są trzy rzeczy:

-

możliwość dokładnego ustalenia, kto wykonał daną akcję (zwłaszcza w przypadku kont uprzywilejowanych),

-

gotowość do raportowania incydentów i podjętych działań,

-

przechowywanie logów przez wymagany czas oraz zapewnienie ich integralności.

Dlatego integracja SIEM z IAM to nie tylko kwestia technologii. To element szerszego podejścia do zarządzania bezpieczeństwem i zgodnością w organizacji. W praktyce oznacza to, że organizacja musi nie tylko zbierać odpowiednie dane, ale też umieć przedstawić je w formie czytelnych raportów i materiału dowodowego na potrzeby audytu oraz analizy incydentów.

tożsamością z

Keycloak

Uwierzytelnianie pracowników

MFA i SSO dla wszystkich systemów firmy.

Tożsamości nieludzkie (NHI)

Konta serwisowe i API management z rotacją credentials i audytowalnym rejestrem.

Tożsamość klientów (CIAM)

OIDC, self-service, bezpieczna rejestracja – skalowalność do milionów kont.

Dostęp uprzywilejowany (PAM)

Dedykowane konta admin, JIT access, nagrywanie sesji uprzywilejowanych.

Łańcuch dostaw

Federacja B2B bez lokalnych kont. JIT access zamiast stałego VPN.

Cykl życia tożsamości (IGA)

Automatyczny onboarding i natychmiastowy offboarding. Przeglądy uprawnień.

SIEM

Logi tożsamościowe przesyłane w czasie rzeczywistym — raportowanie 24h/72h.

Jakie dowody i raporty warto przygotować pod audyt KSC i incydenty?

Dobrze zaprojektowana integracja SIEM z IAM wspiera nie tylko detekcję i reakcję, ale też audyt, zgodność i raportowanie incydentów. W praktyce organizacja powinna być w stanie szybko odpowiedzieć na cztery pytania: kto wykonał działanie, do czego uzyskał dostęp, kiedy to się stało i na jakiej podstawie dostęp został przyznany.

Podstawowy pakiet dowodowy powinien obejmować:

-

raporty logowań i prób dostępu do systemów krytycznych,

-

historię zmian ról i uprawnień,

-

potwierdzenia działania MFA (uwierzytelniania wieloskładnikowego),

-

zestawienie incydentów wraz z czasem wykrycia (MTTD) i reakcji (MTTR).

Taki materiał ma szczególną wartość w kontekście KSC, audytów bezpieczeństwa i analiz po incydencie, bo pozwala nie tylko wykryć problem, ale też rzetelnie go udokumentować.

Jak wdrożyć integrację SIEM-IAM krok po kroku (checklista techniczna)?

Integracja SIEM-IAM powinna być wdrażana etapowo, bo pozwala to szybciej osiągnąć wartość i uniknąć zalania SOC zbyt dużą liczbą alertów. Najlepszy start to minimalny zakres logów i kilka scenariuszy detekcji, a potem strojenie.

Zakres minimalny na start

Zakres minimalny powinien pokryć zdarzenia logowania, MFA i zmiany uprawnień dla kont krytycznych. W praktyce to oznacza, że SIEM zbiera:

-

logowania udane i nieudane,

-

blokady kont,

-

zdarzenia MFA,

-

zmiany ról i grup,

-

rozpoczęcie sesji uprzywilejowanych.

Ten zakres daje podstawę do wykrywania i reagowania na zagrożenia, ale tylko wtedy, gdy reguły są dostrojone.

Strojenie reguł korelacji i progów alertów

Strojenie polega na dopasowaniu progów i okien czasowych do normalnego zachowania organizacji. SIEM często generuje alerty zbyt agresywnie na starcie, dlatego tuning musi uwzględniać role, godziny pracy i okna serwisowe.

W praktyce trzeba:

-

przejrzeć top 20 alertów pod kątem fałszywych alarmów,

-

dodać kontekst IAM do reguł (rola, typ konta, krytyczność zasobu),

-

ustalić ścieżkę eskalacji i automatyzację w SOAR.

Samo wdrożenie i strojenie reguł nie wystarczy, jeśli organizacja nie mierzy efektów tych działań. Dlatego kolejnym krokiem jest określenie KPI, które pokażą, czy integracja SIEM z IAM rzeczywiście poprawia wykrywanie i reakcję.

KPI w SIEM: pokrycie logami, MTTD, MTTR, jakość alertów

Najważniejsze KPI dla integracji SIEM z IAM to pokrycie logami oraz czasy reakcji. MTTD pokazuje, jak szybko SIEM wykrywa incydent. MTTR pokazuje, jak szybko zespół reaguje, często z pomocą SOAR.

Lista KPI, które warto raportować w kontekście security event management:

-

procent systemów IAM raportujących do SIEM,

-

procent kont uprzywilejowanych objętych PAM i MFA,

-

MTTD i MTTR dla incydentów tożsamościowych,

-

odsetek alertów zamkniętych jako false positive,

-

liczba incydentów wykrytych dzięki korelacji (a nie pojedynczemu logowi).

Gdy KPI są mierzone, pojawiają się typowe błędy architektoniczne i operacyjne. Warto je nazwać, aby nie powtórzyć ich przy wdrożeniu we własnej organizacji.

Jakie są najczęstsze błędy w integracji SIEM z IAM i jak ich uniknąć?

Najczęstsze błędy to zbyt szeroki ingest logów bez celu, brak normalizacji oraz brak właściciela reguł detekcji. SIEM wtedy zbiera ogromne ilości danych, ale nie wykrywa istotnych zagrożeń, bo reguły nie mają kontekstu IAM.

Najbardziej praktyczne rozwiązania:

-

Błąd: „zbierzmy wszystko”. Rozwiązanie: zbieraj logi pod scenariusze detekcji i wymagania audytu.

-

Błąd: brak mapowania pól IAM. Rozwiązanie: zdefiniuj wspólny model danych dla tożsamości.

-

Błąd: brak strojenia. Rozwiązanie: regularny tuning progów i reguł, co tydzień na starcie.

-

Błąd: brak automatyzacji. Rozwiazanie: 3–5 playbooków SOAR dla incydentów tożsamościowych.

W praktyce to właśnie integracja SIEM z IAM decyduje o tym, czy organizacja ma realną kontrolę nad dostępem i jest w stanie udowodnić ją w audycie. Jeśli chcesz uporządkować zarządzanie tożsamością i zbudować solidne fundamenty pod SIEM, warto skonsultować wdrożenie IAM – np. z zespołem Inteca, który specjalizuje się w systemach opartych o Keycloak.

FAQ

Najważniejsze pytania o integrację SIEM z zarządzaniem tożsamością

Nowelizacja ustawy o KSC wdraża dyrektywę NIS2 i dotyczy Twojej firmy