I. Wprowadzenie do scentralizowanego zarządzania tożsamością (IAM)

Co to jest scentralizowane zarządzanie dostępem?

Scentralizowane zarządzanie tożsamością i dostępem (IAM) upraszcza zarządzanie tożsamościami użytkowników i ich uprawnieniami dostępu poprzez konsolidację tych funkcji w jednym systemie.

Ten model pozwala organizacjom usprawnić operacyjne przepływy pracy i wzmocnić bezpieczeństwo, ponieważ centralizuje zadania związane z tożsamością, takie jak uwierzytelnianie i autoryzacja.

W przeciwieństwie do powyższych, zdecentralizowane metody dystrybuują zarządzanie tożsamością w wielu systemach i aplikacjach, co może tworzyć luki w zabezpieczeniach i komplikować operacje. Scentralizowany IAM pomaga firmom ustanowić przejrzyste ramy, które upraszczają procesy i zwiększają ich ogólne bezpieczeństwo.

Dlaczego scentralizowane zarządzanie zasobami ludzkimi jest ważne?

W miarę jak organizacje dostosowują się do zmian technologicznych, w coraz większym stopniu polegają na danych i technologii, które wspierają ich działalność. To zaufanie podkreśla znaczenie wdrożenia skutecznego i bezpiecznego zarządzania dostępem.

Scentralizowany IAM jest niezbędny w tym przypadku, ponieważ umożliwia organizacjom egzekwowanie spójnych zasad bezpieczeństwa, zmniejszanie luk w zabezpieczeniach i przestrzeganie przepisów.

Na przykład agencja informatyczna Pentagonu opracowuje kompleksowe rozwiązanie w zakresie tożsamości, mające na celu poprawę weryfikacji tożsamości w różnych oddziałach wojskowych (żródła). Inicjatywa ta pokazuje, że scentralizowane zarządzanie dostępem i tożsamościami może zwiększyć bezpieczeństwo i ułatwić zarządzanie dostępem w różnych sektorach, ostatecznie chroniąc poufne informacje¹.

Podstawowe pojęcia związane ze scentralizowanym zarządzaniem tożsamościami

Aby zrozumieć podstawy IAM, konieczne jest zrozumienie kluczowych pojęć i terminologii powszechnie używanych w tej dziedzinie. Oto krótkie podsumowanie:

| Termin | Definicja |

|---|---|

| Tożsamość | Unikalna reprezentacja użytkownika w cyfrowym ekosystemie. |

| Uwierzytelnianie | Proces potwierdzania tożsamości użytkownika, zwykle obejmujący hasła lub dane biometryczne. |

| Autoryzacja | Określa to, co może zrobić uwierzytelniony użytkownik, zgodnie z określonymi zasadami kontroli dostępu. |

| Kontrola | Mechanizmy mające na celu ograniczenie dostępu do zasobów, zapewniające, że dostęp do wrażliwych danych lub aplikacji mają tylko upoważnione osoby. |

| Reguły | Reguły określające sposób przyznawania lub odmawiania dostępu na podstawie ról i atrybutów użytkowników. |

| Uprawnienia | Określone uprawnienia przypisane użytkownikom, które dyktują ich działania w systemie. |

| Użytkownicy, role, grupy | Użytkownicy to jednostki, role to zestawy uprawnień, grupy to zbiory użytkowników o podobnych potrzebach dostępu. |

Jaka jest różnica między scentralizowanym a zdecentralizowanym IAM?

W przeszłości zarządzanie tożsamością było często fragmentaryczne, a oddzielne systemy zarządzały tożsamościami użytkowników w izolacji.

To fragmentaryczne podejście doprowadziło do nieefektywności i zwiększonych zagrożeń bezpieczeństwa w zdecentralizowanym środowisku kontroli dostępu. Przejście w kierunku centralizacji było napędzane potrzebą poprawy kontroli, widoczności i zgodności w zarządzaniu tożsamościami użytkowników. W miarę jak organizacje zmagają się z ewoluującymi zagrożeniami i wymaganiami regulacyjnymi, przyjęcie scentralizowanej struktury IAM stało się nie tylko korzystne, ale także niezbędne dla ich integralności operacyjnej.użytkownika

| Czynnik | Scentralizowane zarządzanie dostępem i tożsamościami | Zdecentralizowany IAM |

|---|---|---|

| Zarządzanie | Scentralizowane w jednym systemie | Rozproszenie w wielu systemach |

| Bezpieczeństwo | Silniejsza kontrola, ujednolicone zasady | Większe ryzyko ze względu na fragmentaryczne kontrole |

| Doświadczenie | Uproszczenie dzięki logowaniu jednokrotnemu i ujednoliconemu dostępowi | Złożony z wieloma loginami |

| Zgodność | Łatwiejsze egzekwowanie zasad i audytów | Trudniejsze monitorowanie zgodności |

| Skalowalność | Łatwa skalowalność dzięki automatyzacji | Może stać się złożone na dużą skalę |

tożsamością z

Inteca Managed Keycloak

Uwierzytelnianie pracowników

MFA i SSO – jedno logowanie, dostęp do wszystkich systemów

Tożsamości nieludzkie (NHI)

Konta serwisowe i klucze API z automatyczną rotacją i rejestrem audytowym

Tożsamość klientów (CIAM)

Bezpieczna rejestracja użytkowników i portal klienta. Skalowalność do milionów kont

Dostęp uprzywilejowany (PAM)

Dostęp uprzywilejowany just-in-time, nagrywanie sesji, pełna rozliczalność

Łańcuch dostaw

Federacja B2B bez lokalnych kont. JIT access zamiast stałego VPN

Cykl życia tożsamości (IGA)

Automatyczny onboarding, natychmiastowy offboarding, przeglądy uprawnień

SIEM

Logi tożsamościowe w czasie rzeczywistym. Raportowanie 24h/72h zgodne z KSC

II. Jakie są korzyści z podejścia opartego na scentralizowanym zarządzaniu dostępem?

Scentralizowane zarządzanie dostępem znacznie poprawia bezpieczeństwo i wydajność operacyjną, zapewniając jednocześnie lepsze wrażenia użytkownika.

Wiele organizacji mówi o korzyściach, które po wdrożeniu scentralizowanego systemu IAM. W tej sekcji przedstawiono kluczowe zalety scentralizowanego zarządzania dostępem i tożsamościami, poparte odpowiednimi przykładami i danymi.

Zwiększone bezpieczeństwo dzięki centralnemu systemowi

Kluczową zaletą scentralizowanego zarządzania dostępem jest jego zdolność do wzmacniania bezpieczeństwa organizacji poprzez ujednolicony system kontroli dostępu. Konsolidując mechanizmy kontroli dostępu, organizacje mogą jednolicie egzekwować zasady zabezpieczeń we wszystkich swoich systemach.

Ta jednolitość drastycznie zmniejsza ryzyko błędu ludzkiego i błędnej konfiguracji, które często są ryzykiem zdecentralizowanych systemów.

Scentralizowane platformy ułatwiają integrację zaawansowanych środków bezpieczeństwa, takich jak uwierzytelnianie wieloskładnikowe (MFA), ograniczając dostęp do poufnych informacji tylko do autoryzowanych użytkowników. Scentralizowane systemy upraszczają audyt i monitorowanie, ułatwiając wykrywanie podejrzanych zachowań.

Insight: Niedawno firma Cisco raportowała o krytycznych lukach w zabezpieczeniach silnika usług tożsamości, które mogą umożliwić nieautoryzowany dostęp i wykonywanie poleceń. Podkreśla to konieczność stworzenia scentralizowanych ram w celu skutecznego ograniczania takich zagrożeń (źródła²).

Zmniejszenie liczby luk w zabezpieczeniach związanych z hasłami

Scentralizowane systemy IAM znacznie upraszczają zarządzanie silnymi zasadami tworzenia haseł, integrując zewnętrzne zasoby do sprawdzania poprawności haseł i umożliwiając uwierzytelnianie wieloskładnikowe (MFA). To zintegrowane podejście znacznie zmniejsza ryzyko naruszeń bezpieczeństwa związanych z hasłami.

Regularne audyty identyfikują nieaktywne konta, umożliwiając organizacjom ich dezaktywację i zminimalizowanie potencjalnych obszarów ataku. Dodatkowo proces nadawania i odbierania dostępu staje się bardziej wydajny, dzięki czemu byli pracownicy lub kontrahenci nie mają już dostępu do krytycznych systemów, chroniąc się w ten sposób przed zagrożeniami wewnętrznymi.

Insight: Pojawienie się zestawów phishingowych, takich jak Astaroth, zdolnych do omijania uwierzytelniania wieloskładnikowego poprzez przechwytywanie danych logowania w czasie rzeczywistym, podkreśla potrzebę solidnych, scentralizowanych rozwiązań IAM, które mogą wdrażać zaawansowane strategie uwierzytelniania wieloskładnikowego (źródła ³).

Lepsza kontrola i widoczność dostępu użytkowników

Lepsza kontrola i widoczność dostępu użytkowników to kolejna kluczowa zaleta. Scentralizowane zarządzanie dostępem i tożsamościami umożliwia organizacjom lepsze zarządzanie i monitorowanie praw dostępu użytkowników poprzez:

– Zarządzanie kontem: Regularne sprawdzanie zapasów i wyłączanie nieaktywnych kont, aby zapobiec nieautoryzowanemu dostępowi.

– Zarządzanie kontrolą dostępu: Usprawnione procesy przyznawania i odbierania dostępu w połączeniu z wymuszonymi wymaganiami uwierzytelniania wieloskładnikowego, zapewniając, że tylko autoryzowani użytkownicy mają dostęp do poufnych zasobów.

Poprawa wydajności operacyjnej

Scentralizowane systemy IAM sprawiają, że przydzielanie i anulowanie przywilejów dostępów użytkowników jest bezproblemowe, co znacznie przyspiesza procesy onboardingu i offboardingu.

Obejmuje to:

- Uproszczone procedury logowania: dzięki funkcjom jednokrotnego logowania (SSO) użytkownicy mogą zmniejszyć liczbę poświadczeń, które muszą zapamiętać, zwiększając ich zadowolenie.

- Automatyzacja zadań związanych z zarządzaniem dostępem: Zmniejsza to koszty ogólne i wsparcie IT, umożliwiając zespołom IT skupienie się na bardziej strategicznych inicjatywach.

Lepsze doświadczenia użytkownika dzięki zaawansowanym funkcjom

Scentralizowane zarządzanie dostępem i tożsamościami zwiększa wygodę użytkownika, umożliwiając bezproblemowy dostęp do wielu aplikacji za pośrednictwem logowania jednokrotnego (SSO). Zmniejsza to zmęczenie wieloma hasłami i zwiększa ogólną produktywność pracowników.

Insight: Raport LayerX podkreśla, jak ważne jest, aby organizacje zapewniały legalność tożsamości uzyskujących dostęp do aplikacji korporacyjnych, szczególnie w kontekście logowania jednokrotnego (źródła ⁴).

Zgodność i nadzór w scentralizowanej kontroli dostępu

Zalety scentralizowanego systemu zarzadzania tożsamością:

- Ujednolicone zasady dostępu — spójne egzekwowanie zasad zabezpieczeń we wszystkich systemach.

- Zautomatyzowane audyty i raportowanie – Zapewnia szczegółowe dzienniki do kontroli zgodności.

- Kontrola dostępu oparta na rolach i atrybutach (RBAC/ABAC) — zapewnia, że użytkownicy uzyskują dostęp tylko do tych danych, do których mają uprawnienia.

- Szybka adaptacja do zmian regulacyjnych – IAM ułatwia aktualizację protokołów bezpieczeństwa w miarę zmian przepisów.

Kluczowy wniosek: Organizacje wykorzystujące IAM w celu zapewnienia zgodności nie tylko unikają kar prawnych, ale także wzmacniają swoją ogólną postawę w zakresie bezpieczeństwa, zwiększając zaufanie klientów i interesariuszy.

Wdrażamy audytowalny system zażądania tożasmością zgodny z NIS 2

III. Jakie są kluczowe elementy scentralizowanego zarządzania dostępem?

Kim są dostawcy tożsamości (Identity providers, IDPs)?

Dostawcy tożsamości (IDP) są kluczowymi elementami scentralizowanego zarządzania dostępem, umożliwiającymi skuteczne zarządzanie tożsamością użytkowników.

Uwierzytelniają użytkowników i dostarczają informacje o tożsamości różnym aplikacjom, ułatwiając dostęp do różnych usług.

Dostawcy tożsamości poprawiają wygodę użytkownika, umożliwiając pojedyncze logowanie dla wielu aplikacji, zmniejszając kłopoty z zapamiętywaniem wielu haseł i zwiększając bezpieczeństwo.

Dobrze znani dostawcy tożsamości, tacy jak Keycloak, Okta, Azure Active Directory i Google Identity, pokazują, jak organizacje mogą zachować kontrolę nad tożsamościami użytkowników przy jednoczesnym przestrzeganiu niezbędnych protokołów i przepisów bezpieczeństwa.

Co to jest logowanie jednokrotne (SSO)?

Single Sign-On (SSO) to kluczowa funkcja scentralizowanych systemów IAM, umożliwiająca użytkownikom jednokrotne zalogowanie się w celu bezproblemowego dostępu do wielu aplikacji. To znacznie poprawia wygodę użytkownika i zmniejsza kłopoty z zarządzaniem wieloma hasłami.

Jak działa SSO?

Logowanie jednokrotne ustanawia zaufaną relację między użytkownikami a aplikacjami, do których uzyskują dostęp. Gdy użytkownik loguje się za pośrednictwem dostawcy tożsamości, generowany jest token uwierzytelniający, który jest udostępniany żądanym aplikacjom, umożliwiając dostęp bez dalszych monitów o poświadczenia.

Korzyści z SSO dla przedsiębiorstw

- Ulepszone środowisko użytkownika: bezproblemowe środowisko dla użytkowników z mniejszą liczbą promptów o zalogowanie się.

- Zmniejszone koszty wsparcia IT: mniej problemów związanych z zapomnianymi hasłami, co z kolei obniża koszty operacyjne.

- Zwiększone bezpieczeństwo: logowanie jednokrotne może obejmować uwierzytelnianie wieloskładnikowe (MFA) w celu uzyskania dodatkowej warstwy bezpieczeństwa w scentralizowanym środowisku zarządzania.

Co to jest uwierzytelnianie wieloskładnikowe?

Uwierzytelnianie wieloskładnikowe (MFA) to używanie dodatkowych składników w procesie uwierzytelniania (weryfikacji tożsamości). MFA to krytyczny środek bezpieczeństwa dla aplikacji Twojej organizacji. Jest to szczególnie istotne dla:

– Aplikacje uwidocznione zewnętrznie: uwierzytelnianie wieloskładnikowe znacznie zmniejsza ryzyko nieautoryzowanego dostępu dla aplikacji internetowych.

– Pracy zdalnej: uwierzytelnianie wieloskładnikowe zapewnia, że tylko uwierzytelnieni użytkownicy mogą uzyskiwać dostęp do poufnych zasobów z lokalizacji zdalnych.

Szczegółowe informacje: Niedawny zaawansowany atak phishingowy wymierzony w organizacje korzystające z usług Microsoft Active Directory Federation Services (ADFS) uwypuklił luki w zabezpieczeniach, umożliwiając atakującym ominięcie uwierzytelniania wieloskładnikowego (źródła ⁵). Podkreśla to potrzebę silnych strategii uwierzytelniania wieloskładnikowego w celu obrony przed pojawiającymi się zagrożeniami.

Rola autoryzacji

Autoryzacja jest niezbędna w scentralizowanym zarządzaniu dostępem. Określa, kto może uzyskać dostęp do określonych zasobów.

Do kluczowych komponentów procesu autoryzacji należą:

- Serwer zasobów: serwer, który hostuje chronione zasoby.

- Zasób: określona usługa lub dane, do których uzyskuje się dostęp.

- Zakres: Wskazuje zakres dostępu przyznanego użytkownikowi.

- Uprawnienie: określa akcje, które użytkownik może wykonywać na zasobie.

- Zasady: nadrzędne reguły, które regulują uprawnienia dostępu w scentralizowanych i zdecentralizowanych strukturach dostępu.

Scentralizowane zarządzanie zasobami, uprawnieniami i politykami dostępów

Skuteczne zarządzanie zasobami, uprawnieniami i politykami i ma kluczowe znaczenie dla jednolitej kontroli dostępu w całej organizacji.

Obejmuje:

- Typy zasad: Organizacje mogą korzystać z różnych zasad, takich jak oparte na użytkownikach, oparte na rolach (RBAC), oparte na JavaScript i inne, dostosowując je do swoich potrzeb.

- Uprawnienia: Można je podzielić na oparte na zasobach i oparte na zakresie, co pozwala na szczegółowe zarządzanie prawami dostępu.

- Strategie podejmowania decyzji politycznych: Do podejmowania decyzji dotyczących dostępu można stosować różne strategie, zapewniając elastyczność i bezpieczeństwo.

Insight: Wraz z rozwojem ram zarządzania tożasmością opartych na sztucznej inteligencji organizacje znajdują nowe sposoby usprawniania procesów zgodności i zarządzania ryzykiem, zwiększając swoją zdolność do efektywnej obsługi dostępu (Źródło ⁶).

Zarządzanie cyklem życia użytkowników i kont

Zarządzanie cyklem życia użytkownika i konta ma kluczowe znaczenie dla utrzymania zarówno bezpieczeństwa, jak i zgodności. Obejmuje to automatyzację procesów aprowizacji, aktualizacji i anulowania dostępów użytkowników, zapewniając, że poszczególne osoby mają odpowiednie prawa dostępu podczas ich pracy. Właściwe zarządzanie cyklami życia użytkowników pomaga organizacjom zmniejszyć ryzyko nieautoryzowanego dostępu i spełnić wymagania prawne.

Czy Twoja strategia IAM jest wystarczająco bezpieczna?

Scentralizowane egzekwowanie zasad

Scentralizowane egzekwowanie zasad pomaga zapewnić, że zasady dostępu są spójnie stosowane we wszystkich systemach i aplikacjach. Ta spójność nie tylko zwiększa bezpieczeństwo, ale także upraszcza działania związane z przestrzeganiem przepisów.

Centralizując zarządzanie zasadami, organizacje mogą szybko dostosowywać się do zmian regulacyjnych i skutecznie wdrażać środki bezpieczeństwa, co skutkuje bezpiecznym i zgodnym środowiskiem.

IV. Jak wdrożyć scentralizowane rozwiązanie IAM?

Przed rozpoczęciem wdrażania systemu scentralizowanego zarządzania dostępem konieczne jest zdefiniowanie konkretnych wymagań i celów organizacji. Rozpoczyna się to od dokładnej oceny istniejących praktyk zarządzania tożsamością, zidentyfikowania konkretnych wyzwań i sformułowania pożądanych wyników scentralizowanego rozwiązania.

Typowe cele wdrożenia scentralizowanego rozwiązania obejmują wzmocnienie zabezpieczeń, usprawnienie dostępu użytkowników, zapewnienie zgodności i zmniejszenie kosztów operacyjnych. Zaangażowanie interesariuszy z różnych działów na tym etapie sprzyja współpracy i zapewnia, że system jest zgodny zarówno z wymaganiami IT, jak i biznesowymi, obejmując wszystkie aspekty zarządzania tożsamością i dostępem.

Wybór odpowiedniego oprogramowania

Wybór odpowiedniego rozwiązania IAM jest niezbędny do skutecznego wdrożenia scentralizowanego zarządzania dostępem. Należy wziąć pod uwagę następujące czynniki krytyczne:

| Kryteria | Opis |

|---|---|

| Porównanie | Oceń różnych dostawców IAM, takich jak Keycloak, Okta i Microsoft Azure AD, koncentrując się na ich funkcjach i cenach. |

| Skalowalność | Upewnij się, że rozwiązanie jest skalowalne i zdolne do dostosowania się do wzrostu liczby użytkowników i aplikacji. |

| Integracja | Upewnij się, że rozwiązanie bezproblemowo integruje się z istniejącymi systemami i aplikacjami, aby zminimalizować zakłócenia. |

| Obsługa | Szukaj rozwiązań, które zapewniają różne metody uwierzytelniania, w tym logowanie jednokrotne (SSO) i uwierzytelnianie wieloskładnikowe (MFA). |

| Obsługa wielu instancji | Jeśli Twoja organizacja składa się z wielu oddziałów lub oddziałów, rozważ rozwiązania, które oferują możliwości zarządzania tożsamościami w różnych środowiskach z wieloma dzierżawcami. |

Scentralizowane porównanie dostawców IAM

Oceń dostawców, porównując ich oferty z Twoimi konkretnymi wymaganiami. Poniżej znajduje się porównanie kluczowych funkcji wśród popularnych rozwiązań IAM, w tym Keycloak:

powiedział:powiedział:

dostawcyObsługaMożliwościintegracjiarchitekturze

| Cecha | Managed Keycloak Inteca | Okta | Usługa Azure AD | Auth0 |

|---|---|---|---|---|

| Vendor lock-in | Nie, polegamy na Keycloak o otwartym kodzie źródłowym firmy Red Hat | Tak | Tak | Tak |

| MFA | Tak | Tak | Tak | Tak |

| SSO | Tak | Tak | Tak | Tak |

| Customizacja | Obszerny | Obszerny | Ekosystem Microsoft obsługuje | Obszerny |

| Skalowalność | Wysoki | Wysoki | Wysoki | Wysoki |

| Ceny | Oparte na architekturze | Per seat | Per seat | Per seat |

Wskazówka dla profesjonalistów: Jeśli Twoja organizacja ma złożone środowisko IT z aplikacjami lokalnymi i chmurowymi, rozwiązania takie jak Keycloak oferują większą elastyczność w integracji ze złożonymi systemami.

Etapowe podejście do wdrażania

Wdrożenie scentralizowanego systemu zarządzania dostępem wymaga systematycznego, etapowego podejścia. Zacznij od programu pilotażowego w kontrolowanym środowisku, umożliwiającego modyfikacje w oparciu o informacje zwrotne od użytkowników i ocenę wydajności. Stopniowo rozszerzaj implementację, aby objąć większą liczbę użytkowników i aplikacji, zapewniając, że każda faza przechodzi dokładne testy i walidację.

Ta strategia ogranicza ryzyko i pomaga skutecznie zarządzać zmianami, umożliwiając organizacji dostosowanie się do nowych procesów bez przytłaczania użytkowników.

Jak zintegrować IAM z istniejącymi aplikacjami i infrastrukturą?

Udana integracja z istniejącymi aplikacjami i infrastrukturą ma kluczowe znaczenie dla płynnego przejścia na scentralizowany system IAM. Ta integracja może obejmować następujące kroki:

- Ocena zgodności: Oceń zgodność nowego rozwiązania IAM z istniejącym oprogramowaniem i sprzętem.

- Interfejsy API i konektory: Wykorzystaj interfejsy API i konektory, aby połączyć system IAM z istniejącymi aplikacjami, zapewniając płynną wymianę danych.

- Testowanie: Przeprowadź dokładne testy, aby wykryć wszelkie problemy z integracją w systemie kontroli dostępu przed pełnym wdrożeniem.

Jak przeprowadzić migrację danych i użytkowników na platformę IAM?

Migracja danych jest krytycznym etapem wdrożenia scentralizowanego systemu IAM. Wiąże się to z przeniesieniem istniejących danych tożsamości użytkownika do nowego systemu przy jednoczesnym zachowaniu integralności i bezpieczeństwa danych. Kluczowe kroki obejmują:

- Czyszczenie danych: przed migracją usuń zduplikowane lub nieaktualne konta użytkowników.

- Mapowanie pól danych: Upewnij się, że wszystkie atrybuty użytkownika są prawidłowo dopasowane do nowego systemu IAM.

- Onboarding użytkowników: Stwórz proces onboardingu użytkowników, który edukuje ich na temat nowego systemu, podkreślając jego zalety i wskazując im, jak skutecznie się po nim poruszać.

Ustanowienie ram zarządzania i polityki

Ustanowienie ram zarządzania i polityki ma zasadnicze znaczenie dla skutecznego zarządzania prawami dostępu i spełniania wymogów regulacyjnych. Obejmuje to:

- Zasady dostępu: Jasno określ, kto ma dostęp do jakich zasobów w oparciu o role i obowiązki użytkowników.

- Ścieżki audytu: Zaimplementuj mechanizmy śledzenia dostępu użytkowników i zmian uprawnień, promując odpowiedzialność i zgodność.

- Regularne przeglądy: Zaplanuj okresowe przeglądy praw dostępu, aby upewnić się, że pozostają one odpowiednie w miarę rozwoju ról i obowiązków.

Szkolenia użytkowników i zarządzanie zmianą

Szkolenie użytkowników i solidne zarządzanie zmianami mają kluczowe znaczenie dla pomyślnego wdrożenia nowego, scentralizowanego systemu IAM. Organizuj kompleksowe sesje szkoleniowe, które obejmują:

- Nawigacja w systemie: Pomóż użytkownikom nauczyć się sprawnego poruszania się po nowym systemie IAM.

- Sprawdzone metody zabezpieczeń: poinformuj użytkowników o sprawdzonych metodach w zakresie zabezpieczeń, w tym o rozpoznawaniu zagrożeń związanych z wyłudzaniem informacji i używaniu silnych haseł.

- Mechanizmy informacji zwrotnej: Skonfiguruj kanały, za pomocą których użytkownicy mogą przekazywać informacje zwrotne i zgłaszać problemy, kultywując kulturę ciągłego doskonalenia.

Nadając priorytet szkoleniu użytkowników i zarządzaniu zmianami, organizacje mogą zwiększyć zaangażowanie użytkowników i ułatwić skuteczne wdrożenie scentralizowanego systemu zarządzania dostępem.

V. Bezpieczeństwo w scentralizowanym zarządzaniu dostępem

Modele zabezpieczeń, takie jak Zero Trust i Identity-First Security , zmieniają sposób, w jaki organizacje chronią dostęp do systemów i danych. Scentralizowane zarządzanie tożsamością i dostępem (IAM) odgrywa kluczową rolę w umożliwianiu tych paradygmatów, wymuszając spójną weryfikację tożsamości, kontrolę dostępu i monitorowanie w czasie rzeczywistym.

Co to jest model zabezpieczeń Zero Trust?

Model zabezpieczeń Zero Trust zakłada, że żaden użytkownik, urządzenie ani sieć nie jest z natury zaufana — weryfikacja jest wymagana za każdym razem, gdy żądany jest dostęp. Zamiast polegać na zabezpieczeniach opartych na obwodzie, Zero Trust stale ocenia tożsamości użytkowników, kondycję urządzenia i ryzyko kontekstowe przed udzieleniem dostępu.

„Nigdy nie ufaj, zawsze sprawdzaj”.

W jaki sposób scentralizowane zarządzanie dostępem i tożsamościami wdraża model Zero Trust?

Weryfikacja tożsamości w każdym punkcie dostępowym

- IAM zapewnia, że użytkownicy uwierzytelniają się za każdym razem, gdy żądają dostępu, korzystając z uwierzytelniania wieloskładnikowego (MFA), a nie tylko podczas logowania.

Wymuszanie najmniejszych uprawnień

- Usługa IAM stosuje mechanizmy kontroli dostępu oparte na rolach (RBAC) i oparte na atrybutach (ABAC), aby ograniczyć użytkowników tylko do tego, czego potrzebują.

Ciągłe monitorowanie i dostęp oparty na ryzyku

- Narzędzia IAM wykrywają anomalie (np. logowania z nieznanych lokalizacji, urządzenia wysokiego ryzyka) i uruchamiają dodatkowe uwierzytelnianie lub blokują dostęp.

Logowanie jednokrotne (SSO) z zabezpieczeniami adaptacyjnymi usprawnia scentralizowane środki kontroli dostępu.

- Podczas gdy logowanie jednokrotne zwiększa wygodę użytkownika, systemy IAM wymuszają adaptacyjne reguły dostępu w oparciu o urządzenie, lokalizację i zachowanie użytkownika.

Co to są zabezpieczenia oparte na tożsamości?

Identity-First Security przenosi nacisk na zabezpieczenia z sieci na użytkowników. Zamiast chronić granice organizacji (zapory, sieci VPN), zabezpiecza dostęp na poziomie tożsamości — weryfikując kto żąda dostępu, i egzekwując ścisłe zasady bezpieczeństwa przed udzieleniem zezwolenia.

„To użytkownicy, a nie sieci, są nowymi ramami cyberbezpieczeństwa”.

Zasady bezpieczeństwa opartego na tożsamości

Scentralizowany IAM obejmuje sześć zasad bezpieczeństwa opartego na tożsamości:

| Zasada | Jak obsługuje to scentralizowany IAM |

|---|---|

| ️Uwierzytelnianie | Wymusza uwierzytelnianie wieloskładnikowe (MFA) i uwierzytelnianie bez hasła |

| Kontrola | Implementuje RBAC i ABAC, aby zapewnić użytkownikom dostęp tylko do tego, czego potrzebują |

| Autoryzacja | Używa uprawnień opartych na zasadach do kontrolowania dostępu do danych |

| Atrybuty | Wykorzystuje role użytkowników, lokalizację, poziom ryzyka urządzenia w celu zawężenia dostępu |

| Administracja | Automatyzuje aprowizację i anulowanie aprowizacji użytkowników w celu zapewnienia zgodności z zabezpieczeniami za pomocą scentralizowanych zasad kontroli dostępu. |

| Audyt i sprawozdawczość | Zapewnia monitorowanie dostępu w czasie rzeczywistym i dzienniki audytu w celu wykrywania zagrożeń |

Wdrożenie scentralizowanego zarządzania dostępem, które łączy zasady Zero Trust z zabezpieczeniami Identity-First, zwiększa bezpieczeństwo i poprawia wydajność IT. Ustalając priorytety tożsamości użytkowników i utrzymując ciągłą weryfikację dostępu, organizacje mogą skutecznie chronić swoje najważniejsze zasoby przed ewoluującymi zagrożeniami.

Nieużywane konta to marzenie każdego hakera. Zadbaj o cyberbezpieczeństwo.

VI. Jakie wyzwania wiążą się ze scentralizowanym zarządzaniem dostępem?

Ryzyko wystąpienia pojedynczego punktu awarii (Single point of failure)

Istotnym problemem, z którym borykają się organizacje wdrażające zcentralizowane zarządzaniem dostępem, jest ryzyko wystąpienia pojedynczego punktu awarii. Jeśli scentralizowany system ulegnie awarii lub zostanie naruszony, może to spowodować zakłócenia w dostępie i narazić poufne dane na naruszenia.

Aby ograniczyć to ryzyko, organizacje powinny wdrożyć plany naprawcze i odzyskiwania danych po awarii. Posiadanie dodatkowych systemów w wielu lokalizacjach pomaga zapewnić ich ciągłą dostępność.

Silna strategia odzyskiwania danych po awarii powinna obejmować regularne tworzenie kopii zapasowych i wydajne mechanizmy przełączania awaryjnego. Takie podejście umożliwia organizacjom szybkie odzyskiwanie sprawności po incydentach przy jednoczesnej minimalizacji przestojów i zachowaniu bezpieczeństwa.

Wyzwania związane ze skalowalnością

Wraz z rozwojem organizacji napotykają one wyzwania związane ze skalowaniem baz użytkowników, urządzeń i aplikacji. Wzrost ten może przytłoczyć scentralizowane systemy IAM, komplikując zarządzanie wieloma tożsamościami i żądaniami dostępu.

W miarę jak systemy zarządzania tożsamością stają się coraz bardziej złożone, organizacje potrzebują rozwiązań opartych na sztucznej inteligencji, aby skuteczniej zarządzać zasobami i tożsamościami. Wplatając technologie sztucznej inteligencji w swoje strategie IAM, firmy mogą ulepszyć swoje systemy, aby płynnie radzić sobie z rozwojem bez uszczerbku dla wydajności i bezpieczeństwa.

Złożoność integracji

Integracja scentralizowanego rozwiązania IAM ze starszymi systemami (legacy systems) i różnorodnymi technologiami stanowi poważne wyzwanie. Wiele organizacji nadal polega na starszych systemach, które mogą nie integrować się z nowoczesnymi rozwiązaniami IAM, co prowadzi do potencjalnych luk w zabezpieczeniach i problemów operacyjnych.

Aby sprostać tym wyzwaniom, organizacje powinny ocenić swoją obecną infrastrukturę i opracować jasną strategię integracji. Korzystanie z interfejsów API i integracji może pomóc wypełnić lukę między starszymi systemami a nowoczesnymi rozwiązaniami IAM, ułatwiając płynniejsze przejście i zwiększając bezpieczeństwo.

Bieżąca konserwacja i aktualizacje

Aby scentralizowany system IAM był bezpieczny i działał optymalnie, niezbędna jest regularna konserwacja. Regularne aktualizacje i poprawki mają kluczowe znaczenie dla odpierania pojawiających się zagrożeń i luk w zabezpieczeniach.

Organizacje muszą ustanowić proaktywny harmonogram konserwacji, który obejmuje rutynowe oceny i aktualizacje zabezpieczeń. Ta staranność chroni wrażliwe dane i zapewnia zgodność ze zmieniającymi się przepisami. Traktując konserwację jako priorytet, organizacje kładą podwaliny pod bezpieczne środowisko do zarządzania tożsamościami użytkowników i dostępem.

Zarządzanie zmianą organizacyjną

Skuteczne zarządzanie ludzką stroną zmian ma kluczowe znaczenie dla pomyślnego wdrożenia scentralizowanego systemu IAM. Opór przed zmianą może ograniczać akceptację użytkowników i utrudniać efektywne wdrożenie systemu. Aby temu zaradzić, organizacje powinny zainwestować w szczegółowe programy szkoleniowe, które informują użytkowników o korzyściach i funkcjach nowego systemu. Co więcej, zaangażowanie kluczowych interesariuszy w proces decyzyjny pomaga w tworzeniu poparcia i zachęca do płynniejszego przejścia. Promowanie kultury, która obejmuje zmiany, pozwala organizacjom w pełni wykorzystać korzyści płynące z ich scentralizowanych inicjatyw IAM.

VII. Jakie są modele kontroli dostępu w IAM?

Skuteczne modele kontroli dostępu zapewniają, że użytkownicy mogą uzyskać dostęp tylko do zasobów niezbędnych do wykonywania swoich zadań. Scentralizowane zarządzanie dostępem opiera się na ustrukturyzowanych modelach dostępu w celu systematycznego definiowania uprawnień użytkowników. Dwa podstawowe modele to kontrola dostępu oparta na rolach (RBAC) i kontrola dostępu oparta na atrybutach (ABAC), z których każdy ma swoje zalety i wyzwania.

W tej sekcji omówiono kontrolę dostępu opartą na rolach i liczbę elementów, przedstawiono przykłady z życia wzięte i przedstawiono rzeczywiste przykłady i ułatwiono organizacjom określenie, który model (lub kombinacja) najlepiej odpowiada ich potrzebom.

Kontrola dostępu oparta na rolach (RBAC)

Co to jest kontrola dostępu oparta na rolach?

Kontrola dostępu oparta na rolach przypisuje uprawnienia na podstawie wstępnie zdefiniowanych ról w organizacji. Użytkownicy otrzymują dostęp zgodnie z ich rolą, a nie indywidualnie.

Jak to działa:

- Użytkownicy są pogrupowani w role (np. „Kierownik HR”, „Analityk finansowy”).

- Każda rola ma wstępnie zdefiniowany zestaw uprawnień (np. menedżerowie HR mogą wyświetlać rekordy pracowników, ale analitycy finansowi nie mogą).

- Prawa dostępu pozostają niezmienne, chyba że zmienią się role.

Przykład: medyczny system RBAC

- Lekarz: Może uzyskać dostęp do dokumentacji pacjenta, przepisywać leki, ale nie może modyfikować danych rozliczeniowych.

- Pielęgniarka: Ma dostęp do historii medycznej, ale nie może przepisywać leków.

- Dział rozliczeń: Może uzyskać dostęp do informacji o płatnościach, ale nie do dokumentacji medycznej pacjenta.

Kiedy używać kontroli dostępu opartej na rolach

- Oracjach o stabilnych, dobrze zdefiniowanych rolach (np. agencje rządowe, przedsiębiorstwa z jasnymi funkcjami zawodowymi).

- Tam, gdzie zgodność z przepisami i audyt mają kluczowe znaczenie (np. usługi finansowe, opieka zdrowotna).

- Do efektywnego zarządzania dużymi zespołami (kontrola dostępu oparta na rolach upraszcza aprowizację i anulowanie aprowizacji).

Ograniczenia kontroli dostępu opartej na rolach

Brak elastyczności – nie można dostosować się do dynamicznych potrzeb dostępowych (np. projekty tymczasowe, pracownicy kontraktowi).

Sztywna struktura — wymaga ręcznych aktualizacji, gdy role ewoluują.

Kontrola dostępu oparta na atrybutach (ABAC)

Co to jest ABAC?

ABAC zapewnia kontrolę dostępu w oparciu o atrybuty użytkownika, atrybuty zasobów i czynniki środowiskowe (np. czas, lokalizacja, urządzenie).

Jak to działa:

- Zamiast przypisywać role statyczne, dostęp jest określany dynamicznie przy użyciu reguł i zasad.

- Atrybuty mogą obejmować:

- Atrybuty użytkownika (np. stanowisko, poświadczenie bezpieczeństwa).

- Atrybuty zasobów (np. poziom klasyfikacji dokumentu).

- Atrybuty środowiskowe (np. lokalizacja, typ urządzenia, czas dostępu).

Przykład: globalna firma finansowa korzystająca z ABAC

- Trader w Nowym Jorku może uzyskać dostęp do platform obrotu akcjami za pośrednictwem scentralizowanego systemu zarządzania dostępem. w godzinach pracy , ale nie ma dostępu zdalnego na urządzeniach osobistych.

- Ten sam handlowiec podczas podróży jest proszony o dodatkowe uwierzytelnienie (MFA) przed uzyskaniem dostępu do poufnych danych.

Kiedy używać ABAC

- Dla organizacji z dynamicznymi potrzebami dostępu (np. międzynarodowe korporacje, firmy oparte na chmurze).

- Tam, gdzie wymagane są zabezpieczenia zależne od kontekstu (np. lokalizacja, urządzenie i zachowanie w czasie rzeczywistym).

- Szczegółowa kontrola nad uprawnieniami dostępu (większa elastyczność niż kontrola dostępu oparta na rolach).

Ograniczenia systemu ABAC

Bardziej złożona implementacja — wymaga zdefiniowania reguł opartych na atrybutach i utrzymania aparatów zasad.

Zwiększony narzut obliczeniowy — ocena zasad w czasie rzeczywistym może spowolnić podejmowanie decyzji dotyczących dostępu.

Porównanie kontroli dostępu RBAC oraz ABAC

| Czynnik | RBAC | ABAC |

|---|---|---|

| Najlepszy dla… | Organizacje z dobrze zdefiniowanymi rolami czerpią korzyści ze zdecentralizowanego systemu kontroli dostępu. | Organizacje z potrzebami w zakresie dostępu dynamicznego |

| Elastyczność | Niski — statyczne | Wysoki — zasady kontekstowe działające w czasie rzeczywistym |

| Model | Najmniejsze uprawnienia (stałe oparte na rolach) | Zero Trust (adaptacyjny, oparty na regułach) |

| Zgodność | Dobre dla zgodności z przepisami (np. HIPAA, SOX) | Lepsze dla szczegółowych zasad bezpieczeństwa |

| Łatwość wdrożenia | Proste (predefiniowane role i uprawnienia) | Złożone (wymaga zarządzania atrybutami) |

Podejście hybrydowe – połączenie RBAC i ABAC

Wiele organizacji korzysta z obu modeli razem, aby zrównoważyć bezpieczeństwo i użyteczność w scentralizowanej i zdecentralizowanej strukturze dostępu. Ten model hybrydowy umożliwia RBAC podstawowe przypisywanie ról, podczas gdy ABAC dodaje dynamiczne, kontekstowe kontrolki w ramach scentralizowanego systemu kontroli dostępu.

Przykład: korporacyjny system informatyczny z hybrydową kontrolą dostępu opartą na rolach + ABAC

- Kontrola dostępu oparta na rolach przypisuje podstawowy poziom dostępu (np. rolę „Inżynier pomocy technicznej IT”).

- Abac precyzuje dostęp w oparciu o dodatkowe atrybuty (np. ograniczenie modyfikacji systemu do inżynierów pracujących w bezpiecznym środowisku sieciowym).

Zalety modelu hybrydowego:

- Równoważy łatwość zarządzania (RBAC) z dynamicznymi zabezpieczeniami (ABAC).

- Zapewnia zgodność z przepisami przy jednoczesnym zachowaniu adaptacyjnej kontroli dostępu.

Użytkownicy IAM Zero Trust widzą o 70% mniej prób nieautoryzowanego dostępu

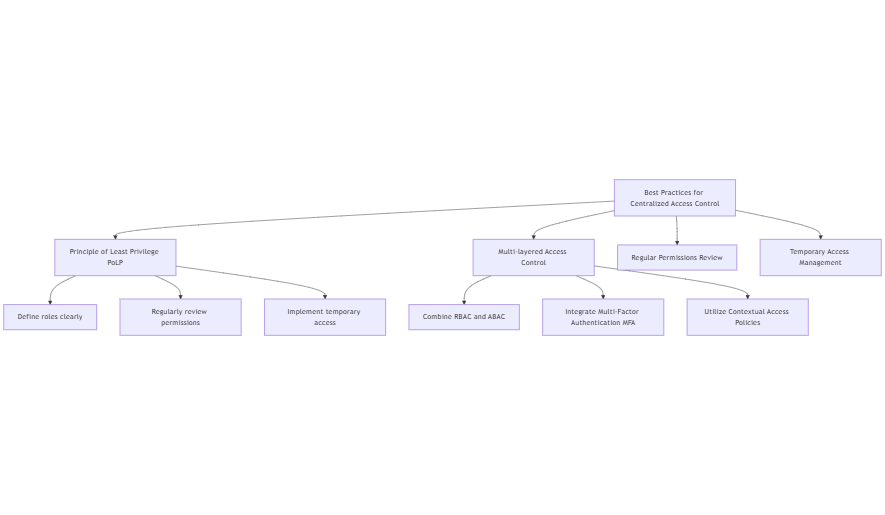

VIII. Najlepsze praktyki w scentralizowanej kontroli dostępu

Skuteczna kontrola dostępu jest kluczowa dla organizacji, które chcą zwiększyć poziom bezpieczeństwa i uprościć swoje działania operacyjne. Na podstawie mojej pracy z klientami w obszarze zarządzania tożsamością i dostępem przedstawiam zestaw najlepszych praktyk, które pomogą liderom IT budować solidne strategie kontroli dostępu.

Zasada najmniejszych uprawnień

Zasada najmniejszych uprawnień (PoLP) stanowi fundament kontroli dostępu. Oznacza ona, że użytkownicy powinni mieć tylko taki zakres uprawnień, jaki jest niezbędny do wykonywania ich obowiązków. Stosowanie tej zasady pozwala ograniczyć ryzyko nieautoryzowanego dostępu oraz naruszeń danych. Kluczowe kroki wdrożenia PoLP obejmują:

- Jasne definiowanie ról: Należy precyzyjnie określić role w organizacji oraz przypisać im odpowiednie uprawnienia dostępu.

- Regularne przeglądy uprawnień: Systematyczna weryfikacja uprawnień użytkowników pozwala utrzymać ich zgodność z aktualnymi obowiązkami. Usuwanie dostępu dla osób, które zmieniły rolę lub opuściły organizację, powinno być priorytetem.

- Dostęp tymczasowy: W przypadku projektów specjalnych lub krótkoterminowych potrzeb należy zapewniać dostęp ograniczony czasowo, który zostanie automatycznie cofnięty po jego wykorzystaniu.

Wielowarstwowa kontrola dostępu

Wielowarstwowa kontrola dostępu zwiększa bezpieczeństwo poprzez łączenie różnych metod w spójny i odporny mechanizm. Takie podejście pozwala budować kolejne warstwy ochrony, utrudniając nieuprawnionym użytkownikom dostęp do zasobów. Skuteczne strategie obejmują:

- Łączenie RBAC i ABAC: Wykorzystanie kontroli dostępu opartej na rolach (RBAC) jako podstawy oraz uzupełnienie jej o kontrolę opartą na atrybutach (ABAC), umożliwia bardziej szczegółowe i kontekstowe decyzje dotyczące dostępu. Model hybrydowy pozwala dostosować uprawnienia na podstawie cech użytkownika, jego roli oraz czynników środowiskowych.

- Uwierzytelnianie wieloskładnikowe (MFA): Wdrożenie MFA dodatkowo wzmacnia bezpieczeństwo. Wymaganie wielu form weryfikacji znacząco ogranicza ryzyko nieautoryzowanego dostępu, nawet w przypadku kompromitacji danych logowania.

- Polityki dostępu kontekstowego: Tworzenie polityk uwzględniających kontekst, taki jak lokalizacja użytkownika, stan urządzenia czy czas dostępu. Na przykład próba dostępu do wrażliwych danych z nieznanego urządzenia lub lokalizacji może uruchomić dodatkowe kroki weryfikacyjne.

Tabela podsumowująca najlepsze praktyki

| Najlepsza praktyka | Opis |

|---|---|

| Zasada najmniejszych uprawnień | Przyznawanie użytkownikom minimalnego dostępu niezbędnego do wykonywania obowiązków. |

| Definiowanie ról | Jasne określenie ról i przypisanych im uprawnień w celu skutecznego zarządzania dostępem. |

| Regularny przegląd uprawnień | Okresowe audyty dostępu użytkowników w celu zapewnienia zgodności z ich aktualnymi obowiązkami. |

| Dostęp tymczasowy | Zapewnienie ograniczonego czasowo dostępu do zasobów w ramach projektów specjalnych. |

| Wielowarstwowa kontrola dostępu | Łączenie różnych metod kontroli dostępu w celu zwiększenia poziomu bezpieczeństwa. |

| Integracja RBAC i ABAC | Wykorzystanie RBAC jako podstawy oraz ABAC do bardziej szczegółowych decyzji o dostępie. |

| Uwierzytelnianie wieloskładnikowe | Wymaganie wielu form weryfikacji przy dostępie do wrażliwych zasobów. |

| Polityki dostępu kontekstowego | Uwzględnianie kontekstu przy podejmowaniu decyzji o dostępie w celu zwiększenia elastyczności i bezpieczeństwa. |

Wdrożenie powyższych praktyk pozwala organizacjom zwiększyć poziom bezpieczeństwa oraz uprościć zarządzanie dostępem użytkowników. Dla liderów IT stanowią one solidną podstawę do budowy odpornego i efektywnego systemu zarządzania dostępem.

IX. Przejście na uwierzytelnianie bezhasłowe w scentralizowanym IAM

Ograniczenia i ryzyka tradycyjnych haseł

Tradycyjne hasła często utrudniają działania związane z bezpieczeństwem, co potwierdzają liczne przypadki w obszarze zarządzania tożsamością i dostępem. Naruszenia danych związane z hasłami stanowią poważne zagrożenie — wiele organizacji doświadcza incydentów wynikających ze słabych haseł oraz ponownego wykorzystywania tych samych haseł w różnych systemach. Ataki phishingowe wymierzone w organizacje korzystające z Microsoft Active Directory Federation Services (ADFS) pokazują podatność klasycznych mechanizmów uwierzytelniania, umożliwiając cyberprzestępcom obejście nawet uwierzytelniania wieloskładnikowego.⁵

Typowe problemy związane z tradycyjnymi hasłami:

| Problem | Opis |

|---|---|

| Słabe hasła | Wielu użytkowników wybiera proste hasła, które można łatwo odgadnąć lub złamać. |

| Ponowne użycie haseł | Użytkownicy często stosują te same hasła w wielu systemach, co zwiększa podatność na ataki. |

| Ataki phishingowe | Atakujący wykorzystują metody socjotechniczne do wyłudzania danych logowania, osłabiając bezpieczeństwo. |

| Naruszenia danych | Organizacje są narażone na poważne konsekwencje wycieków wynikających z przejęcia haseł. |

Korzyści z uwierzytelniania bezhasłowego

Przejście na uwierzytelnianie bezhasłowe przynosi wiele korzyści, które nie tylko zwiększają bezpieczeństwo, ale także poprawiają ogólne doświadczenie użytkownika. Eliminacja haseł pozwala ograniczyć ryzyka związane z ich zarządzaniem oraz upraszcza proces uwierzytelniania.

Kluczowe zalety uwierzytelniania bezhasłowego:

- Wyższy poziom bezpieczeństwa: Metody bezhasłowe znacząco ograniczają ryzyko nieautoryzowanego dostępu, eliminując podatności związane z kradzieżą haseł oraz atakami phishingowymi.

- Lepsze doświadczenie użytkownika dzięki centralnemu zarządzaniu: Użytkownicy mogą korzystać z wygodnego i bezproblemowego logowania, bez konieczności zapamiętywania i zarządzania hasłami. Przekłada się to na większą satysfakcję oraz wyższą produktywność.

Metody uwierzytelniania bezhasłowego w scentralizowanym IAM

Organizacje mogą wybierać spośród różnych skutecznych metod integracji uwierzytelniania bezhasłowego w swoich scentralizowanych systemach IAM. Oto kilka podejść:

- WebAuthn / passkeys: Metoda ta łączy tożsamość użytkownika z bezpiecznym urządzeniem, eliminując konieczność stosowania haseł dzięki wykorzystaniu kryptografii klucza publicznego.

- Jednorazowe hasła (OTP): Tymczasowe kody generowane i wysyłane SMS-em lub e-mailem zapewniają, że tylko właściwy użytkownik może uzyskać dostęp do konta podczas logowania.

- Magic linki: Użytkownicy mogą całkowicie pominąć hasła, otrzymując wiadomość e-mail z unikalnym linkiem umożliwiającym dostęp do konta.

- Biometria: Wykorzystanie technologii takich jak odcisk palca lub rozpoznawanie twarzy zapewnia bezpieczne i wygodne uwierzytelnianie oparte na unikalnych cechach biologicznych

Integracja tych metod uwierzytelniania bezhasłowego w scentralizowanych rozwiązaniach IAM, takich jak Keycloak, może znacząco zwiększyć poziom bezpieczeństwa. Keycloak wspiera szeroki zakres strategii uwierzytelniania, co ułatwia organizacjom przejście na model bezhasłowy. Wdrożenie tych rozwiązań pozwala ograniczyć ryzyka związane z tradycyjnymi hasłami oraz zapewnić użytkownikom płynne i wygodne doświadczenie.

X. Zaawansowane zagadnienia i przyszłe trendy w scentralizowanym zarządzaniu dostępem

Orkiestracja tożsamości

Orkiestracja tożsamości odgrywa kluczową rolę w łączeniu różnych systemów tożsamości w ramach zarządzania tożsamością i dostępem (IAM). Integracja wielu dostawców tożsamości (IDP) w jednolitym środowisku usprawnia dostęp użytkowników do różnych platform. Takie podejście upraszcza doświadczenie użytkownika oraz wzmacnia bezpieczeństwo poprzez spójne egzekwowanie polityk.

| Korzyści z orkiestracji tożsamości | Opis |

|---|---|

| Ujednolicone doświadczenie użytkownika | Zapewnia spójny i płynny dostęp do różnych systemów i aplikacji. |

| Poprawa poziomu bezpieczeństwa | Gwarantuje konsekwentne stosowanie polityk bezpieczeństwa we wszystkich zintegrowanych systemach. |

| Efektywność zarządzania tożsamością | Ogranicza obciążenie administracyjne dzięki zarządzaniu tożsamościami z jednego interfejsu. |

Federacyjne zarządzanie tożsamością

Federacyjne zarządzanie tożsamością (FIM) jest kluczowe dla organizacji, które potrzebują bezpiecznego dostępu w wielu domenach. Umożliwia użytkownikom jednokrotne uwierzytelnienie i korzystanie z różnych usług bez konieczności zarządzania wieloma zestawami danych logowania. Zwiększa to wygodę użytkownika oraz poprawia bezpieczeństwo poprzez ograniczenie liczby przechowywanych poświadczeń.

Studium przypadku Inteca: Biuro Informacji Gospodarczej skutecznie wdrożyło federację uwierzytelniania z ponad 20 bankami europejskimi, osiągając imponującą dostępność usług uwierzytelniania na poziomie 99,9%. Pokazuje to, jak FIM może znacząco poprawić efektywność operacyjną oraz budować zaufanie użytkowników do systemu.

Wniosek: Integracja sztucznej inteligencji z rozwiązaniami do zarządzania tożsamością zwiększa poziom bezpieczeństwa i usprawnia procesy federacyjne. Możliwość analizy zachowań użytkowników oraz kontekstu przez AI pozwala na bardziej dynamiczne i elastyczne mechanizmy kontroli dostępu.⁶

AI i uczenie maszynowe w IAM

Sztuczna inteligencja i uczenie maszynowe transformują zarządzanie tożsamością i dostępem w organizacjach. Technologie te automatyzują rutynowe zadania, wykrywają anomalie oraz wspierają podejmowanie decyzji w czasie rzeczywistym. Przykładowo, AI może identyfikować nietypowe wzorce dostępu wskazujące na potencjalne zagrożenie, co umożliwia szybszą reakcję na incydenty.

Kluczowe wpływy AI na IAM:

- Automatyzacja: Ogranicza konieczność ręcznego zarządzania tożsamościami, pozwalając zespołom IT skupić się na działaniach strategicznych.

- Zwiększone bezpieczeństwo: Zapewnia analitykę predykcyjną umożliwiającą przewidywanie i ograniczanie zagrożeń.

- Lepsze doświadczenie użytkownika: Umożliwia szybsze zatwierdzanie dostępu oraz bardziej płynną interakcję użytkowników z systemami.

Ciągłe uwierzytelnianie i dostęp oparty na ryzyku

Tradycyjne metody uwierzytelniania często nie odpowiadają współczesnym wyzwaniom bezpieczeństwa. Dlatego coraz większe znaczenie mają ciągłe uwierzytelnianie oraz dostęp oparty na analizie ryzyka. Ciągłe uwierzytelnianie polega na stałej weryfikacji tożsamości użytkownika podczas całej sesji, a nie tylko w momencie logowania. Umożliwia to bieżące monitorowanie zmian kontekstu, takich jak lokalizacja czy używane urządzenie.

Znaczenie w nowoczesnych strategiach bezpieczeństwa:

- Adaptacyjne mechanizmy bezpieczeństwa: Organizacje mogą dynamicznie dostosowywać poziom dostępu na podstawie bieżącej analizy zachowań użytkownika i kontekstu.

- Lepsza ochrona przed zagrożeniami: Ciągłe monitorowanie umożliwia szybkie wykrywanie i reagowanie na potencjalne naruszenia bezpieczeństwa.

- Podejście zorientowane na użytkownika: Zapewnia równowagę między bezpieczeństwem a wygodą użytkowania, minimalizując zakłócenia przy zachowaniu wysokiego poziomu ochrony.

Źródła:

-

Defense One. (2025, February). Pentagon plans unified digital access tools across military branches this year. https://www.defenseone.com/defense-systems/2025/02/pentagon-plans-unified-digital-access-tools-across-military-year/403245/

-

Hayashi, K. (2025, March). CISOs should address identity management as fast as they can, says CrowdStrike exec. CSO Online. https://www.csoonline.com/article/3836917/cisos-should-address-identity-management-as-fast-as-they-can-says-crowdstrike-exec.html

-

Infosecurity Magazine. (2025, April). New phishing kit bypasses MFA by intercepting login credentials. https://www.infosecurity-magazine.com/news/new-phishing-kit-bypasses-mfa-2025

-

LayerX Research Team. (2025). The risks of SSO governance: Why identity security matters. LayerX. https://www.layerx.com/report-2025

-

SecurityWeek. (2025, May). AI integration in identity management solutions: Strengthening access control with machine learning. https://www.securityweek.com/ai-integration-identity-management-solutions

-

SecurityWeek. (2025, May). AI-driven governance frameworks: Automating compliance and risk management. https://www.securityweek.com/ai-driven-governance-frameworks

Zobacz, jak Inteca może pomóc Ci zwiększyć cyberbezpieczeństwo