Czym jest analiza ryzyka?

Analiza ryzyka to proces oceny potencjalnych zagrożeń dla celów organizacji, obejmujący prawdopodobieństwo wystąpienia i skalę skutków. Analiza ryzyka IT jest jej wyspecjalizowaną częścią, skoncentrowaną na systemach informacyjnych, danych, usługach cyfrowych i zależnościach technologicznych w kontekście ochrony danych osobowych. W praktyce biznesowej oba podejścia powinny działać razem, bo ryzyko operacyjne i cyberbezpieczeństwo wpływają na te same procesy krytyczne. To rozróżnienie ułatwia poprawne zdefiniowanie celu i zakresu procesu.

Jak zdefiniować cel i zakres analizy ryzyka IT na początku projektu?

Cel analizy ryzyka IT należy powiązać z ciągłością świadczenia usług, ochroną danych oraz zgodnością z wymaganiami KSC/NIS2 oraz zidentyfikować ryzyko. Zakres powinien obejmować aktywa, procesy, interfejsy z dostawcami, role odpowiedzialne i kryteria akceptacji ryzyka. Już na starcie warto ustalić, jakie ryzyka są nieakceptowalne i jakie środki zarządzania ryzykiem mają priorytet. Tak przygotowany kontekst pozwala przejść do właściwej identyfikacji zagrożeń i oceny ryzyka.

Czym jest analiza ryzyka w cyberbezpieczeństwie i dlaczego ma znaczenie dla KSC/NIS2?

Analiza ryzyka to proces identyfikacji zagrożeń, oceny podatności i oszacowania wpływu incydentu na biznes oraz bezpieczeństwo informacji. W reżimie KSC / NIS2 nie jest to dokument „na audyt”, tylko stały mechanizm zarządzania decyzjami, budżetem i priorytetami ochrony. Dobrze wykonana analiza ryzyka pozwala wykazać, że środki techniczne i organizacyjne są adekwatne do realnego poziomu zagrożenia. To prowadzi bezpośrednio do pytania o zakres obowiązków prawnych.

Jak analiza ryzyka wynika z wymagań KSC i NIS2?

Analiza ryzyka wynika wprost z obowiązku systematycznego szacowania ryzyka i zarządzania nim w systemie zarządzania bezpieczeństwem informacji. W nowelizacji KSC (Dz.U. 2026 poz. 252) kluczowe są m.in. wymagania z art. 8 dotyczące proporcjonalnych środków, monitorowania ciągłego, polityk bezpieczeństwa i zarządzania łańcuchem dostaw oraz ochrony danych osobowych. NIS2 wzmacnia ten model przez nacisk na podejście all-hazards, odpowiedzialność kierownictwa i obowiązki raportowe. Następny krok to zrozumienie, kto w organizacji odpowiada za tę analizę.

Kto odpowiada za analizę ryzyka i decyzje o akceptacji ryzyka?

Za analizę ryzyka i realizację obowiązków cyberbezpieczeństwa odpowiada kierownik podmiotu kluczowego lub ważnego, a przy organie wieloosobowym odpowiedzialność spoczywa na wszystkich członkach, jeśli nie wskazano osoby odpowiedzialnej. Odpowiedzialności tej nie znosi samo delegowanie zadań do zespołu IT lub dostawcy zewnętrznego, gdyż administrator ponosi ostateczną odpowiedzialność. W praktyce oznacza to konieczność formalnych decyzji o akceptacji ryzyka, finansowaniu środków i nadzorze wykonania. Dlatego kluczowe jest poprawne zaprojektowanie samego procesu analizy, aby uwzględniał kompleksową ocenę ryzyka.

Jak wygląda proces analizy ryzyka krok po kroku w ujęciu KSC/NIS2?

Proces analizy ryzyka obejmuje:

- inwentaryzację aktywów,

- identyfikację zagrożeń,

- ocenę podatności,

- oszacowanie prawdopodobieństwa i wpływu oraz wybór strategii postępowania z ryzykiem

W praktyce kończy się on decyzją: mitygacja, unikanie, transfer albo akceptacja ryzyka rezydualnego. Proces musi być cykliczny i aktualizowany po zmianach architektury, incydentach oraz zmianach biznesowych. Kolejnym elementem jest wybór metody, która da zarówno wartość operacyjną, jak i zgodność.

Jak przeprowadzić analizę ryzyka IT krok po kroku w praktyce operacyjnej?

- Najpierw trzeba zidentyfikować aktywa i zależności usługowe,

- Potem przypisać zagrożenia oraz podatności,

- Następnie wykonać szacowanie ryzyka na podstawie wpływu i prawdopodobieństwa wystąpienia,

- Kolejny etap to wybór działań zaradczych i zapisanie ich w planie zarządzania ryzykiem z właścicielami oraz terminami,

- Proces analizy ryzyka IT powinien kończyć się monitoringiem skuteczności i regularnym przeglądem poziomu ryzyka.

Takie podejście pomaga utrzymać ryzyka do akceptowalnego poziomu.

Co daje analiza ryzyka IT organizacji poza samą zgodnością?

Analiza ryzyka IT poprawia priorytetyzację inwestycji bezpieczeństwa i ogranicza koszty incydentów przez szybsze wykrywanie obszarów krytycznych. Dobrze prowadzony proces wzmacnia ciągłość działania, skraca czas reakcji i porządkuje odpowiedzialność decyzyjną w organizacji, w tym w obszarze ochrony danych osobowych. Dodatkowo ułatwia komunikację z zarządem, bo ryzyko można przedstawić jako wpływ biznesowy, a nie wyłącznie problem techniczny. To naturalnie prowadzi do lepszego doboru metody analitycznej.

Jakie metody analizy ryzyka najlepiej wspierają zgodność z KSC/NIS2?

Najczęściej stosuje się podejście hybrydowe: ISO / IEC 27005 jako rama zarządcza, EBIOS RM do scenariuszy ataku i priorytetyzacji, NIST SP 800-30 do pogłębionej oceny technicznej oraz FAIR do kwantyfikacji finansowej. Taki model łączy język compliance z językiem decyzji biznesowych i budżetowych. Dzięki temu łatwiej wykazać proporcjonalność środków oraz uzasadnić inwestycje ochronne przed zarządem. Różnice między metodami najlepiej widać w krótkim porównaniu.

Jak porównać metody analizy ryzyka pod kątem decyzji biznesowych i wdrożenia?

Metody analizy ryzyka różnią się głównie poziomem szczegółowości, typem danych i sposobem prezentacji wyniku. Dobór metody powinien odpowiadać dojrzałości organizacji, krytyczności usług i wymaganiom nadzorczym. Poniższa tabela pokazuje praktyczne różnice.

| Metodyka | Typ analizy | Najmocniejsza wartość | Ograniczenie |

|---|---|---|---|

| ISO/IEC 27005 | Jakościowa / zarządcza | Spójna rama SZBI i audytowalność | Wymaga doprecyzowania narzędzi operacyjnych |

| NIST SP 800-30 | Techniczna, półilościowa | Głęboka analiza podatności i zagrożeń | Duża złożoność dokumentacyjna |

| EBIOS RM | Scenariuszowa, jakościowa | Priorytetyzacja krytycznych ścieżek ataku | Zależność od jakości warsztatów eksperckich |

| FAIR | Ilościowa, finansowa | Przeliczenie ryzyka na koszt / stratę | Wymaga dobrych danych wejściowych |

To porównanie prowadzi do pytania, jakie obszary muszą być koniecznie objęte analizą w realiach KSC/NIS2.

Jakie obszary musi objąć analiza ryzyka zgodna z KSC / NIS2?

Analiza ryzyka musi objąć nie tylko technologię, ale też procesy, ludzi i zależności z dostawcami zewnętrznymi. W praktyce obowiązkowe są m.in. polityki ryzyka, bezpieczeństwo rozwoju i utrzymania systemów, bezpieczeństwo fizyczne, łańcuch dostaw, ciągłość działania, monitorowanie, kontrola dostępu, kryptografia i cyberhigiena. Szczególne znaczenie mają aktywa krytyczne dla świadczenia usługi oraz ich powiązania z dostawcami ICT. Naturalnym rozszerzeniem tego tematu jest analiza ryzyka łańcucha dostaw.

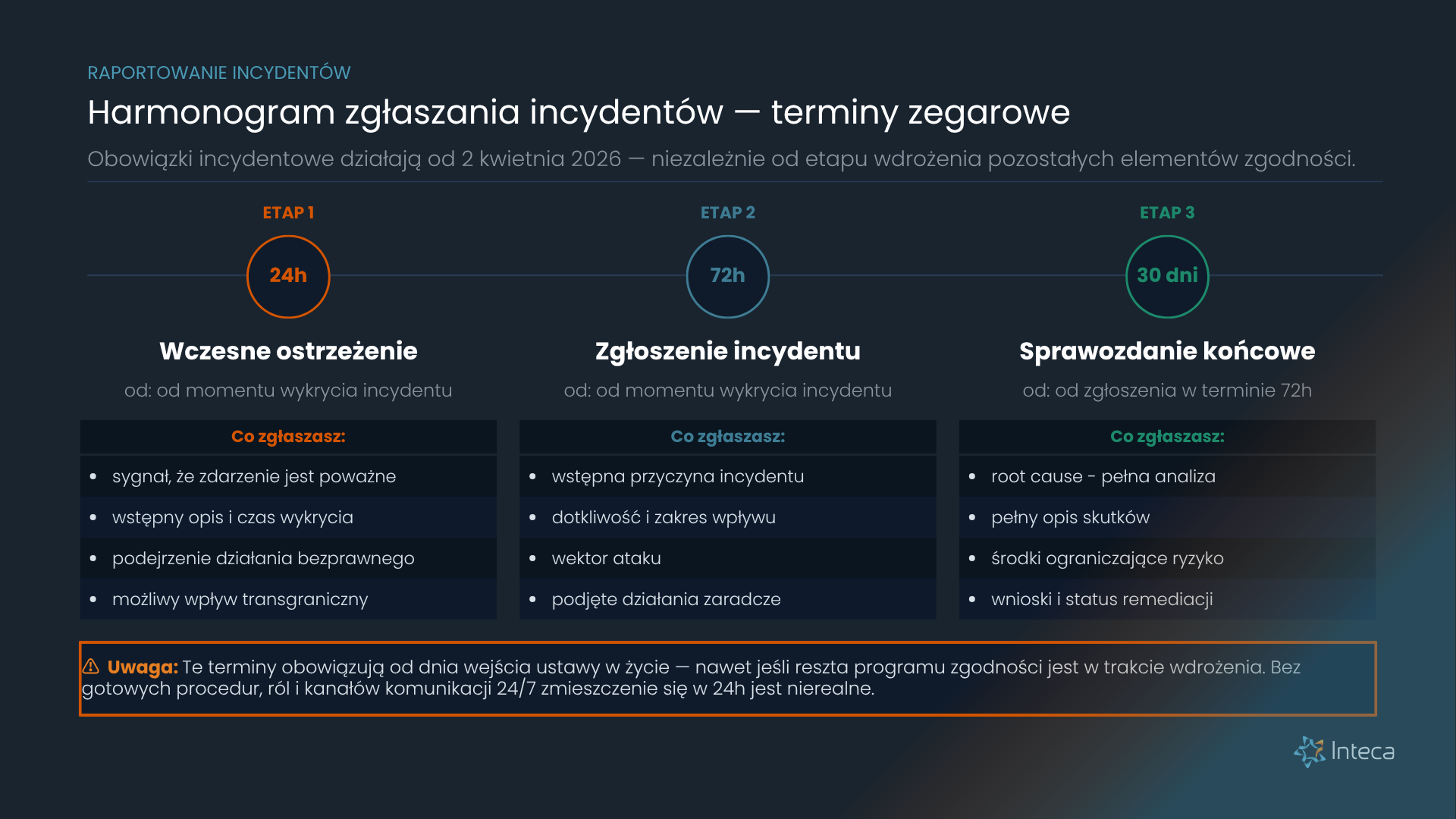

Jak analiza ryzyka łączy się z obowiązkami raportowania 24/72/30?

Analiza ryzyka wyznacza priorytety reagowania, dlatego bezpośrednio wpływa na zdolność do wykonania obowiązków 24/72/30. Dla incydentu poważnego wymagane jest wczesne ostrzeżenie do 24 godzin, zgłoszenie incydentu do 72 godzin i sprawozdanie końcowe w ciągu miesiąca. Jeśli proces ryzyka i klasyfikacji incydentów działa słabo, organizacja traci czas operacyjny i naraża się na ryzyko sankcyjne. Dlatego potrzebne są mierzalne dowody wykonania procesu, a nie wyłącznie opisy procedur.

Jakie dowody potwierdzają, że analiza ryzyka jest realnie wykonywana?

Najlepszym dowodem są artefakty operacyjne: rejestr ryzyk z historią decyzji, wyniki przeglądów, logi monitoringu, potwierdzenia testów BCP/DRP, ślady zarządzania podatnościami i raporty działań naprawczych. Z perspektywy audytu liczy się data, odpowiedzialna osoba i wykazanie skutku działania, a nie sama deklaracja polityki. To podejście „evidence-based” skraca czas audytu i poprawia jakość decyzji zarządczych w kontekście strategicznym. Warto więc regularnie mierzyć dojrzałość procesu.

Jakich błędów unikać, gdy analiza ryzyka IT jest prowadzona pod KSC/NIS2?

Najczęstszy błąd to traktowanie analizy jako jednorazowego dokumentu, bez aktualizacji po zmianach i incydentach. Drugi błąd to zawężenie procesu wyłącznie do warstwy technicznej bez oceny ludzi, procesów i dostawców, co zaniża realny poziom ryzyka. Trzecim problemem jest brak mierzalnych dowodów wdrożenia środków oraz niespójne kryteria akceptacji ryzyka. Eliminacja tych błędów podnosi jakość audytu i stabilność operacyjną.

Jak często przeprowadzać analizę ryzyka i kiedy ją aktualizować?

Pełna analiza ryzyka powinna być cykliczna, a aktualizacje powinny następować zawsze po istotnej zmianie technologicznej, organizacyjnej lub po incydencie. W praktyce organizacje dojrzałe utrzymują kwartalne przeglądy ryzyk krytycznych i roczny przegląd całościowy, wsparty ciągłym monitoringiem. Taki rytm ułatwia utrzymanie zgodności i przygotowanie do audytu bez „akcji ratunkowej” przed kontrolą. Ostatni element to przełożenie wyników analizy na decyzje finansowe i operacyjne.

Jak przełożyć analizę ryzyka na plan działań i budżet cyberbezpieczeństwa?

Analiza ryzyka powinna kończyć się planem postępowania z ryzykiem z właścicielami, terminami i miernikami skuteczności. Priorytet należy nadać ryzykom przekraczającym apetyt na ryzyko oraz tym, które mogą przerwać świadczenie usług kluczowych. W praktyce budżet warto łączyć z kosztami unikniętej straty, czasem przywrócenia usług i redukcją ekspozycji na sankcje. Taki model zamienia compliance w narzędzie sterowania odpornością organizacji.

Jeśli szukasz pomocy we wdrożeniu wymogów ustawy KSC, zapraszamy do zajrzenia na naszą stronę przedstawiającą jak Inteca spełnia wymogi i dostosowuje organizacje do nowelizacji przepisów.

FAQ

Najważniejsze pytania o analizę ryzyka w cyberbezpieczeństwie

Nowelizacja ustawy o KSC wdraża dyrektywę NIS2 i ma ograniczyć ryzyka cyberbezpieczeństwa