Audyt KSC po wdrożeniu ustawy o Krajowym Systemie Bezpieczeństwa (KSC) nie jest już klasycznym przeglądem dokumentów. To kontrola wykonania, gdzie państwo i właściwe organy analizują dowody techniczne, logi oraz ścieżki decyzji, a nie wyłącznie deklaracje w politykach. Dlatego audyt KSC stał się testem realnej odporności organizacji.

Dlaczego audyt KSC po nowelizacji to nie jest taki sam „kolejny audyt”?

Audyt po zmianach regulacyjnych to formalna kontrola skuteczności działań, a nie tylko formalności. W praktyce audyt bezpieczeństwa i audyt cyberbezpieczeństwa są osadzone w nowym modelu nadzoru, gdzie dane dowodowe trafiają do analizy na poziomie krajowym, a odpowiednie komórki państwowe mogą uruchamiać dalsze działania nadzorcze.

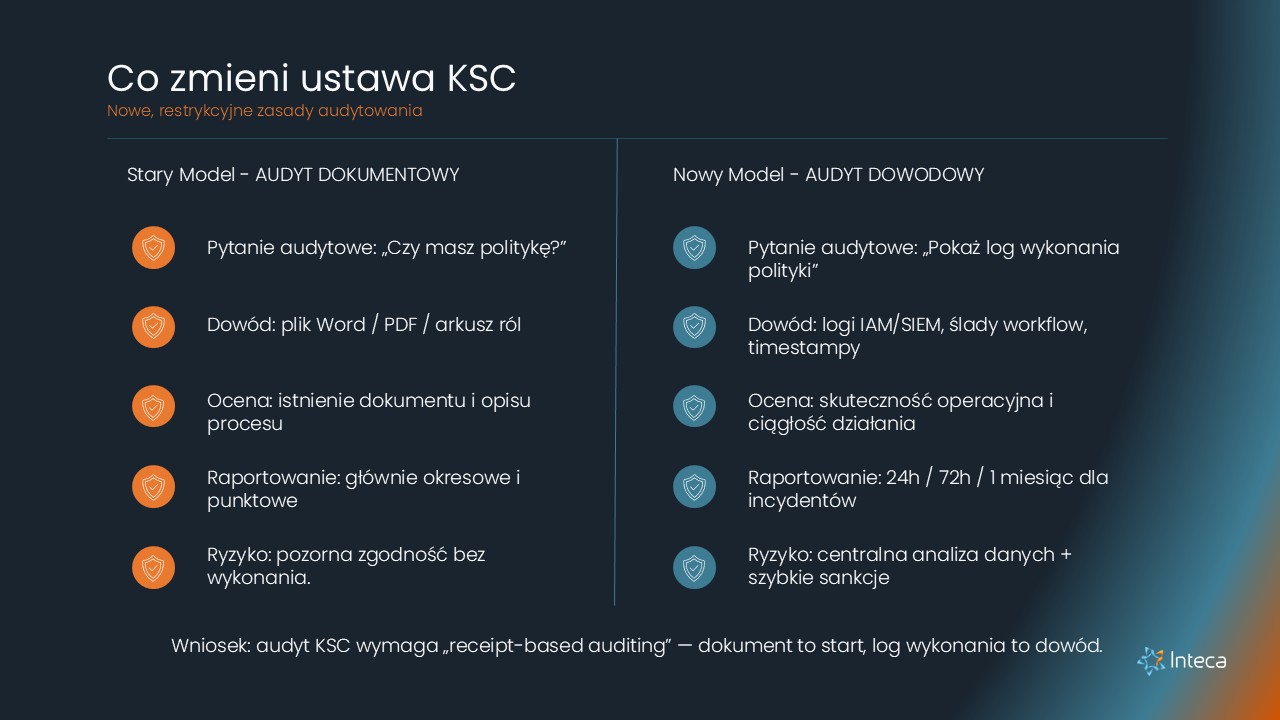

To jest fundamentalna różnica względem starego podejścia. Wcześniej wystarczało wykazać, że istnieje polityka lub procedura. Dziś trzeba pokazać, że dany system, proces i operator wykonali konkretne czynności w określonym czasie i zakresie bezpieczeństwa.

Co dokładnie zmienia ustawa o KSC i dyrektywa NIS2 w logice audytu?

Ustawa o KSC i dyrektywa NIS2 (dyrektywa parlamentu europejskiego i rady) przesuwają ciężar z modelu „reassurance” do modelu „receipt”. To znaczy, że audytor ocenia wykonanie polityk, a nie sam fakt ich posiadania.

W praktyce oznacza to, że:

-

sama polityka w pliku Word nie zamyka tematu,

-

sama matryca ról w Excelu nie potwierdza zgodności,

-

kluczowe są ślady wykonania i dane źródłowe.

Nowe realia wynikają z ustawy z dnia 5 lipca 2018, podpisanej 1 sierpnia 2018, oraz jej kolejnych zmian wdrażających NIS2. To one zamieniają audyt zgodności z ustawą w audyt operacyjny, powiązany z odpowiedzialnością kadry zarządczej.

Jak wygląda przejście od „papieru” do „logów wykonania”?

Nowy model działa prosto: polityka mówi „co”, a log udowadnia „że i kiedy”. Dlatego audyt bezpieczeństwa systemu informacyjnego sprawdza wykonanie kontroli na danych technicznych.

Przykłady dowodów, których może zażądać audytor:

-

Log rotacji kluczy i potwierdzenie, że mechanizm działa cyklicznie.

-

Logi IAM potwierdzające przegląd uprawnień i szybkie odcięcie dostępu.

-

Zapis SIEM pokazujący moment wykrycia incydent i uruchomienie reakcji.

-

Ścieżkę akceptacji ryzyka przez zarząd.

-

Dowód, że plan ciągłość działania został przetestowany.

To dlatego audytować trzeba już nie tylko dokumenty, ale cały systemu bezpieczeństwa i jego działanie pod presją czasu.

Czy informacje audytowe są analizowane centralnie i co to oznacza dla firmy?

Tak, w nowym modelu nadzoru informacje audytowe i materiał dowodowy są wykorzystywane przez właściwe organy publiczne. Jeśli analiza wykaże poważne luki, podmiot może zostać objęty dodatkowymi czynnościami, a państwo może wejść w tryb pogłębionej kontroli.

To oznacza realne konsekwencje: większa częstotliwość kontroli, obowiązek szybkiego dostarczenia danych, wyższe ryzyko sankcji i większa presja na jakość prowadzenia audytu. W praktyce rynkowej rośnie też odpowiedzialność zawodowa audytorów. Błędy w krytycznych obszarach mogą skutkować utratą zaufania regulatora, utratą kontraktów i wyłączeniem z kolejnych postępowań.

Jakie są terminy i sankcje, gdy audyt wykaże zaniedbania?

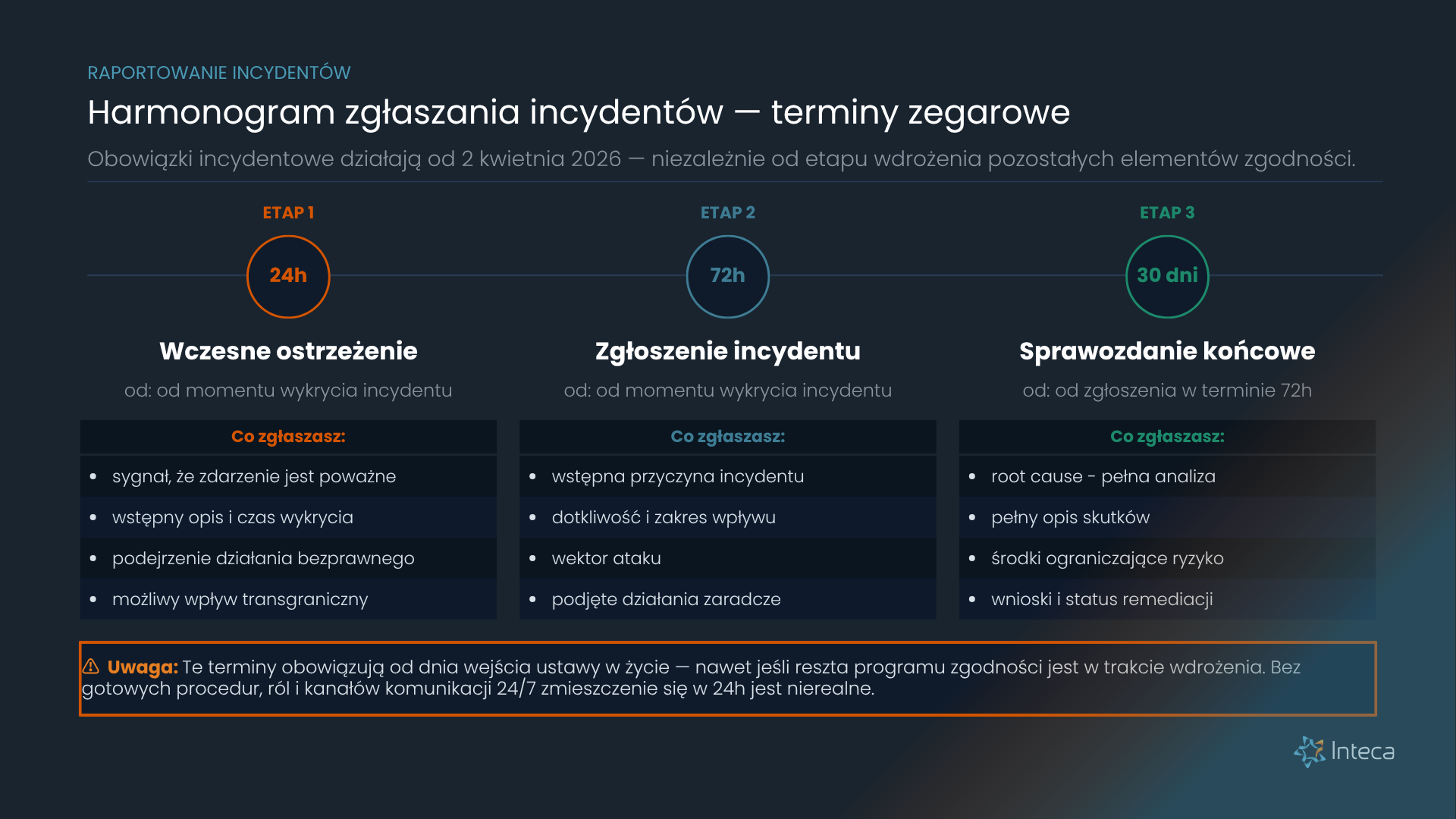

Po NIS2 kontrola ma „zegar”. Dla poważnego incydentu obowiązują terminy 24h, 72h i 1 miesiąc na kolejne etapy zgłoszenia. Dla wielu organizacji pozostaje też cykl okresowy, np. raz na 2 lata, ale nadzór może uruchomić kontrolę ad hoc.

Dodatkowo kluczowy i krytyczny jest poziom odpowiedzialności kierownictwa. Kary administracyjne mogą sięgać 10 mln EUR lub 2% obrotu dla podmiotów essential oraz 7 mln EUR lub 1,4% dla important. W Polsce raporty branżowe wskazują też na wysoką odpowiedzialność osobistą menedżerów.

Kogo dotyczy audyt i jakie podmioty muszą przeprowadzić audyt priorytetowo?

Priorytet dotyczy podmiotów odpowiedzialnych za usługi kluczowe i usług cyfrowych. To m.in. sektor energetyczny, transport, zdrowie, finanse, infrastruktura cyfrowa i inne obszary o znaczeniu kluczowy dla państwa.

Typowy operator usługi kluczowej musi przeprowadzić audyt tak, aby wykazać poziomu bezpieczeństwa i zdolność utrzymania świadczenia usług. Każdy taki podmiot powinien też dokumentować procesy reakcji na incydent, zarządzanie ryzykiem i adekwatny zestaw zabezpieczeń.

Co musi zawierać kompleksowy audyt bezpieczeństwa systemu informacyjnego?

Kompleksowy zakres powinien obejmować zarówno warstwę organizacyjną, jak i informatyczny rdzeń operacji. Dlatego audyt bezpieczeństwa systemu informacyjnego wykorzystywanego do świadczenia usługi kluczowej powinien obejmować także:

-

identyfikacje aktywów i ryzyk,

-

bezpieczeństwa informacji i ochrony danych,

-

bezpieczeństwa IT i systemów IT,

-

testy penetracyjne,

-

gotowość do raportowania incydentów,

-

bezpieczeństwo łańcucha dostaw,

-

ciągłości świadczenia usług,

-

dokumentacja pod wymaganiami ustawy o KSC.

To właśnie audyt bezpieczeństwa systemu informacyjnego staje się dziś centrum oceny zgodności i odporności.

Jak wygląda przeprowadzanie audytu krok po kroku po wdrożeniu NIS2/KSC?

1) Ustalenie zakresu i metodyki

Najpierw definiujesz, jaki podmiot i jaki system podlega ocenie, oraz które wymaganiami ustawy są krytyczne. Na tym etapie określasz też metodyki i właścicieli procesów.

2) Zebranie dowodów wykonania

Następnie zbierasz dane techniczne i operacyjne. Oprócz dokumentacji liczą się logi, alerty SIEM, dane IAM i potwierdzenia wdrożenie.

3) Ocena luk i ryzyka

Trzeci krok to ocena bezpieczeństwa i zgodność z wymaganiami ustawy o krajowym systemie cyberbezpieczeństwa, oraz dyrektywy NIS2. Tu powstaje mapa luk wraz z priorytetami.

4) Plan naprawczy i właściciele działań

Czwarty etap to plan zamknięcia luk. Każde działanie musi mieć właściciela, termin i mierzalny rezultat, aby spełnić wymagania ustawy.

5) Walidacja i stałe monitorowanie

Ostatni krok to powtarzalny monitoring. To warunek, aby utrzymać poziomu bezpieczeństwa systemów informacyjnych i nie wracać do modelu „papierowego”.

Dlaczego klasyczne ISO nie wystarcza bez warstwy KSC/NIS2?

Normy ISO są potrzebne, ale same nie zamykają obowiązków ustawowych. Ustawy o krajowym systemie cyberbezpieczeństwa i ustawa KSC wymagają twardych terminów zgłoszeń, dowodów wykonania i jasnego nadzoru zarządu.

Wniosek jest prosty: audyt zgodności musi łączyć system zarządzania z dowodami operacyjnymi. Inaczej organizacja zwiększa ekspozycję na cyberatak, wyciek danych i ryzyko drastycznymi konsekwencjami finansowymi.

Jak przygotować organizację, aby przeprowadzić audyt bez paniki?

Najlepiej działa model ciągły. Nie czekaj do końca cyklu audytowego. W praktyce warto przeprowadzić wewnętrzny przegląd kwartalny i formalny przegląd półroczny.

Plan minimalny:

-

Rejestr aktywów i ryzyk dla krajowego systemu.

-

Procedury 24h/72h/1m dla incydentów.

-

Mapowanie dostawców i ryzyk łańcucha dostaw.

-

Cykliczne testy ciągłość działania.

-

Szkolenia zarządu i zespołów w zakresie cyberbezpieczeństwa.

W tym modelu audyt KSC warto wykorzystać jako mechanizm doskonalenia. Mówiąc precyzyjnie: Krajowy System Cyberbezpieczeństwa warto wykorzystać jako narzędzie, a nawet warto wykorzystać jako narzędzie doskonalące organizację.

Co to oznacza dla biznesu w 2026 roku i później?

Zmiana jest systemowa. Audyt wpływa na cyberbezpieczeństwa w organizacji, model decyzyjny zarządu, relacje z dostawcami oraz efektywność przedsiębiorstw. W tle działają też nowe modele biznesowe i przyspieszona cyfryzacja, które zwiększają powierzchnię ataku.

Na poziomie ue i na poziomie krajowym widać jednoznaczny trend: regulatorzy zwiększają egzekucję, a audyt staje się narzędziem realnej kontroli. W praktyce oznacza to, że organizacje, które wcześnie uporządkują dowody i procesy, ograniczą ryzyko kar i szybciej zbudują przewagę rynkową.

Podsumowanie: co musisz zapamiętać o audycie KSC po NIS2?

Po zmianach prawnych nie wystarczy mieć politykę. Trzeba umieć udowodnić, że polityka działa. To sedno nowego modelu audytu.

Dlatego audyt po wdrożeniu ustawy Krajowego Systemu Cyberbezpieczeństwa warto wykorzystać jako stały system zarządzania ryzykiem, a nie jednorazowy projekt. Tylko wtedy organizacja może spełnić wymagania ustawy, ograniczyć ryzyko i utrzymać bezpieczne świadczenia usług kluczowych.

Jeśli szukasz kontekstu biznesowego i technologicznego dla wdrożenia, dobrym punktem odniesienia jest nasza strona: https://inteca.com/pl/ustawa-o-krajowym-systemie-cyberbezpieczenstwa/

FAQ

Najważniejsze pytania o audyt KSC po zmianach

Nowelizacja ustawy o KSC wdraża dyrektywę NIS2 i dotyczy Twojej firmy