System zarządzania bezpieczeństwem informacji (SZBI) to zbiór polityk, procesów, ról i zabezpieczeń, który pomaga organizacji zarządzać ryzykiem dla informacji i systemów. W kontekście KSC SZBI służy do wykazania, że organizacja chroni usługi, reaguje na incydenty i utrzymuje dowody zgodności.

Czym jest system zarządzania bezpieczeństwem informacji w organizacji?

System zarządzania bezpieczeństwem informacji to praktycznie „system pracy” organizacji nad bezpieczeństwem informacji, a nie pojedynczy dokument ani pojedyncze narzędzie IT. Obejmuje zasady (polityki), sposób działania (procesy), odpowiedzialności (role) oraz dowody wykonania, które da się sprawdzić w audycie. Tak rozumiany system zarządzania bezpieczeństwem informacji jest podstawą bezpieczeństwa w skali całej firmy, bo łączy ryzyko biznesowe z wymaganiami technicznymi.

Jaki jest cel systemu zarządzania bezpieczeństwem informacji?

Celem systemu zarządzania bezpieczeństwem informacji jest utrzymanie akceptowalnego poziomu ryzyka dla informacji i usług poprzez świadome decyzje: co chronić, przed czym, jakimi środkami i jak to udowodnić. System zarządzania bezpieczeństwem informacji wspiera decyzje o ochronie informacji, priorytetach inwestycji (np. monitoring, backup, segmentacja), o akceptacji ryzyka oraz o tym, jak reagować na incydenty bez utraty ciągłości działania. Naturalnym kolejnym krokiem jest zrozumienie, z jakich elementów składa się system zarządzania bezpieczeństwem informacji.

Z czego składa się system zarządzania bezpieczeństwem informacji?

System zarządzania bezpieczeństwem informacji składa się z procesu zarządzania ryzykiem, katalogu wdrożonych kontroli (organizacyjnych i technicznych), monitorowania, zarządzania incydentami, szkoleń oraz przeglądów kierownictwa. Dokumentacja jest ważna, ale w SZBI liczy się też to, czy zabezpieczenia działają i czy organizacja potrafi pokazać dowody (logi, wyniki testów, rejestry zmian). To prowadzi do pytania, z jakimi wymaganiami i standardami związanymi z bezpieczeństwem system zarządzania bezpieczeństwem informacji najczęściej się łączy.

Czym jest SZBI w kontekście ustawy o krajowym systemie cyberbezpieczeństwa?

System zarządzania bezpieczeństwem informacji to zorganizowany sposób zarządzania ryzykiem dla informacji i systemów informacyjnych, oparty o polityki, procesy, role, pomiary i dowody wykonania. W kontekście ustawy o krajowym systemie cyberbezpieczeństwa SZBI staje się narzędziem spełnienia obowiązków podmiotów kluczowych i podmiotów ważnych, a nie „projektem IT”. To podejście wymusza rozliczalność, bo ocenie podlega nie deklaracja, lecz skuteczność wdrożenia i możliwość wykazania dowodów.

Oceń dojrzałość SZBI w Twojej organizacji

Wybierz aktualny poziom dojrzałości w każdym z 8 obszarów — otrzymasz wynik, mapę luk i rekomendacje.

Potrzebujesz wsparcia w przygotowaniach do KSC?

Pomożemy zamknąć luki zgodności i przygotować organizację do audytu KSC.

Bezpłatna analiza luk z KSC →

Jakie ryzyka obejmuje system zarządzania bezpieczeństwem informacji?

System zarządzania bezpieczeństwem informacji obejmuje ryzyka naruszenia poufności, integralności i dostępności informacji, ale przekłada je na konkretne scenariusze: wyciek, modyfikację danych lub przerwę w usługach. Triada poufność–integralność–dostępność jest praktyczna, bo pozwala przypisać wymagania do zabezpieczeń, np. szyfrowanie i kontrola dostępu do poufności, rejestry zmian do integralności oraz BCP/DR do dostępności. Ten podział porządkuje analizę ryzyka, którą później weryfikuje audyt systemu zarządzania bezpieczeństwem informacji.

Jak przeprowadzić analizę ryzyka w systemie zarządzania bezpieczeństwem informacji?

Analiza ryzyka w systemie zarządzania bezpieczeństwem informacji polega na identyfikacji zagrożeń, ocenie podatności oraz określeniu wpływu na organizację. W praktyce obejmuje:

- identyfikację aktywów (systemy, dane, usługi),

- określenie zagrożeń (np. ransomware, awaria, błąd ludzki),

- ocenę prawdopodobieństwa i skutków,

- wyznaczenie poziomu ryzyka,

- decyzję o jego akceptacji, redukcji lub transferze.

W kontekście KSC analiza ryzyka musi być udokumentowana i powiązana z doborem zabezpieczeń, aby można było wykazać jej adekwatność w audycie.

Dlaczego system zarządzania bezpieczeństwem informacji jest wymagany w reżimie KSC i NIS 2, a nie tylko „zalecany”?

System bezpieczeństwa informacji jest wymagany, ponieważ KSC (w wersji wdrażającej NIS2) opiera nadzór na mierzalnym, audytowalnym zarządzaniu ryzykiem, a nie na jednorazowych kontrolach technicznych. Ustawa zakłada, że organizacja ma potrafić stale identyfikować podatności, zarządzać incydentami i utrzymywać ciągłość działania, a to wymaga procesów i dowodów. Właśnie dlatego system zarządzania bezpieczeństwem informacji jest „kręgosłupem” zgodności, określającym wytyczne, a nie dodatkiem.

Jak SZBI łączy normę ISO 27001 z KSC (NIS2)?

SZBI łączy ISO/IEC 27001 z KSC, bo ISO dostarcza sprawdzony model procesowy (np. cykl PDCA, audyty, przeglądy kierownictwa), a KSC doprecyzowuje obowiązki publicznoprawne i terminy. ISO/IEC 27001 pomaga zbudować spójność dokumentacji i kontroli, natomiast KSC wymaga dostosowania do obowiązków raportowania, audytu oraz reżimu podmiotów kluczowych i ważnych. W praktyce chodzi o domknięcie luk między „zgodne z ISO” a „zgodne z KSC”. Poniższa tabela porządkuje, „co do czego” w praktyce mapuje system zarządzania bezpieczeństwem informacji.

| Obszar w organizacji | Z czym łączy się system zarządzania bezpieczeństwem informacji | Co to daje w praktyce |

|---|---|---|

| Governance / nadzór | Ustawa o krajowym systemie cyberbezpieczeństwa (KSC), ISO/IEC 27001 | Jasne role, przeglądy, dowody nadzoru oraz odpowiedzialność audytora i rozliczalność |

| Ryzyko | ISO/IEC 27001, wymagania KSC dotyczące proporcjonalności środków | Uzasadnienie zabezpieczeń i priorytetów na podstawie ryzyka |

| Operacje bezpieczeństwa | KSC (raportowanie, współpraca z CSIRT), praktyki SOC/SIEM/EDR | Szybsza detekcja, krótszy czas reakcji, mniejsze skutki incydentu |

| Dane osobowe | RODO + procesy systemu zarządzania bezpieczeństwem informacji | Spójna obsługa naruszeń i dowody „rozliczalności” |

| Administracja publiczna | KRI + system zarządzania bezpieczeństwem informacji | Jedna logika bezpieczeństwa informacji dla usług publicznych |

| Ciągłość działania | BCP/DR + wymagania KSC i ISO | Testowane odtwarzanie usług, kontrola RTO/RPO |

Jakie elementy systemu bezpieczeństwa informacji są wspólne dla ISO 27001 i KSC?

System bezpieczeństwa informacji w obu podejściach opiera się na analizie ryzyka, politykach, kontrolach, szkoleniach, audytach i ciągłym doskonaleniu. Różnice dotyczą przede wszystkim obowiązków zewnętrznych (wpis do wykazu, kanały komunikacji, terminy zgłoszeń) oraz sankcji i trybu nadzoru państwowego. Te różnice warto przełożyć na konkretne wymagania projektowe, co pokazuje poniższe zestawienie.

| Obszar | System zarządzania bezpieczeństwem informacji wg ISO/IEC 27001 | System zarządzania bezpieczeństwem informacji w kontekście KSC (NIS2) | Konsekwencja praktyczna |

|---|---|---|---|

| Zarządzanie ryzykiem | Wymagane, metodyka dobierana przez organizację | Wymagane i oceniane pod kątem adekwatności do ryzyka i skali, zgodny z ISO 27001 | Trzeba mieć spójne kryteria ryzyka oraz dowody przeglądów |

| Incydenty | Proces wymagany, bez ustawowych okien czasowych | Proces + wymogi raportowania i współpracy z CSIRT | Potrzebne procedury eskalacji i gotowość 24/7 |

| Audyty | Audyt wewnętrzny i certyfikacyjny (dobrowolny) | Audyty narzucone reżimem (zwłaszcza dla podmiotów kluczowych) | Dowody muszą być „evidence-based”, nie tylko dokumentacyjne, ale także zgodne z wytycznymi audytora |

| Łańcuch dostaw | Wymagania dla dostawców jako kontrole | Wymogi + mechanizmy ryzyka dostawców i decyzji administracyjnych | Umowy i due diligence muszą być częścią systemu |

| Sankcje | Brak sankcji publicznych, presja rynkowa | Sankcje administracyjne i odpowiedzialność kierownictwa | Governance i raportowanie do zarządu muszą być formalne |

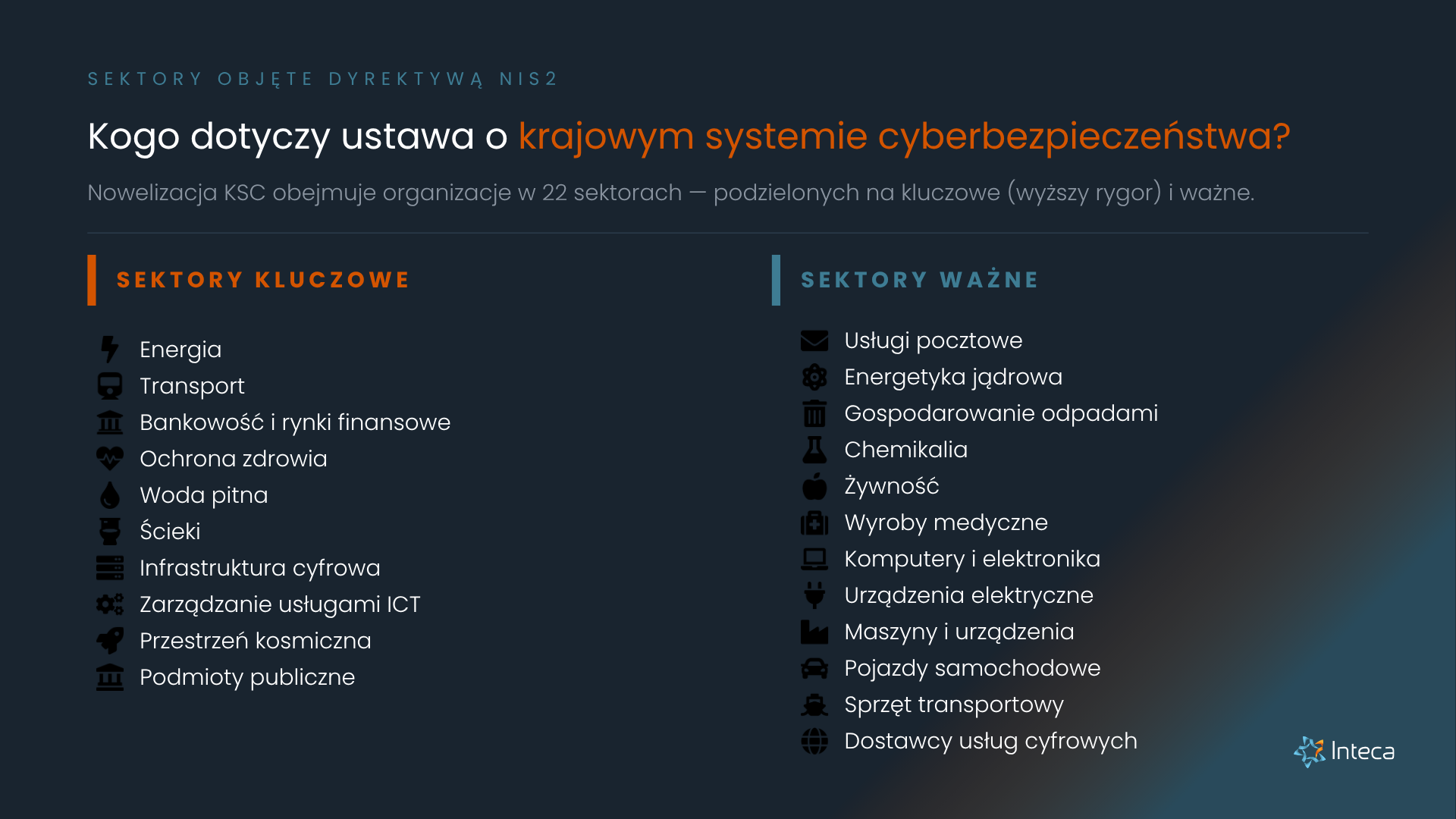

Kogo dotyczy system zarządzania bezpieczeństwem informacji w świetle KSC?

System zarządzania bezpieczeństwem informacji dotyczy obu kategorii podmiotów (podmiotów ważnych oraz kluczowych), ale różni się „ciężarem” audytu i nadzoru. Podmiot kluczowy ma zwykle bardziej rygorystyczny harmonogram audytowy i większy wpływ incydentów na otoczenie, więc system zarządzania bezpieczeństwem informacji musi być bardziej dojrzały operacyjnie. Podmiot ważny również musi wdrożyć system zarządzania bezpieczeństwem informacji, ale nadzór może mieć charakter bardziej reaktywny, co nie zwalnia z utrzymywania gotowości dowodowej.

| Kryterium | Podmiot kluczowy | Podmiot ważny | Co to oznacza dla systemu zarządzania bezpieczeństwem informacji |

|---|---|---|---|

| Cel nadzoru | Ochrona usług o najwyższym znaczeniu | Ochrona usług istotnych sektorowo | Inny poziom tolerancji ryzyka i wymaganej dojrzałości |

| Audyt | Często obligatoryjny i cykliczny | Często decyzja ex-post | Dowody muszą być gotowe „zawsze”, nie „przed audytem” |

| Skutki incydentu | Wysoki wpływ społeczny/gospodarczy | Wysoki, ale zwykle mniejszy zasięg | BCP/DR i monitoring są kluczowe w obu przypadkach |

Jakie są kluczowe elementy systemu zarządzania bezpieczeństwem informacji wymagane przez KSC?

System zarządzania bezpieczeństwem informacji w praktyce art. 8 KSC obejmuje analizę ryzyka, dobór środków ochrony, monitorowanie oraz zdolności reagowania, a wszystko to w modelu proporcjonalnym do ryzyka. Oznacza to, że nie wystarczy sama dokumentacja systemu zarządzania bezpieczeństwem informacji, jeśli w środowisku nie ma realnie wdrożonych kontroli. W kolejnym kroku kluczowe stają się mechanizmy ciągłego monitorowania i obsługi incydentów.

Jak system zarządzania bezpieczeństwem informacji powinien organizować monitorowanie, SIEM oraz EDR/XDR?

System zarządzania bezpieczeństwem informacji powinien zdefiniować, jakie zdarzenia są logowane, gdzie są przechowywane oraz jak wygląda korelacja i analiza incydentów. Wymogi KSC w praktyce prowadzą do wdrożeń SIEM oraz EDR/XDR i do budowy lub zakupu funkcji SOC, bo bez tego trudno zapewnić wykrywalność i czas reakcji. Taki system zarządzania bezpieczeństwem informacji musi też opisać ścieżkę eskalacji i kryteria kwalifikacji incydentu do zgłoszenia.

Jak system zarządzania bezpieczeństwem informacji pomaga spełnić terminy zgłoszeń incydentów oraz współpracę z CSIRT?

SZBI pomaga spełnić terminy zgłoszeń incydentów, bo wprowadza z góry zaplanowane role, szablony danych, kanały komunikacji i decyzje o klasyfikacji incydentu, zgodne z dokumentacją systemu. W praktyce istotne są okna czasowe (np. 24h/72h wskazywane w materiałach KSC), które wymagają gotowości operacyjnej także poza godzinami pracy. Poniższa tabela porządkuje wymagania czasowe jako element procesu w systemie zarządzania bezpieczeństwem informacji.

| Etap procesu w systemie zarządzania bezpieczeństwem informacji | Cel | Wymóg czasowy (typowy w praktyce KSC) | Minimalny dowód |

|---|---|---|---|

| Detekcja i triage | Potwierdzić, czy to incydent | „Jak najszybciej” | Zapis w systemie ticketowym / SIEM |

| Klasyfikacja i decyzja | Ocenić wpływ i konieczność notyfikacji | Godziny, nie dni | Notatka decyzji + kryteria |

| Zgłoszenie do CSIRT | Spełnić obowiązek raportowania | 24h/72h | Potwierdzenie zgłoszenia + zakres danych |

| Działania naprawcze | Ograniczyć skutki i zapobiec powtórce | Iteracyjnie | Plan działań + raport z wdrożeń |

SZBI a łańcuch dostaw oraz dostawcy wysokiego ryzyka

System zarządzania bezpieczeństwem informacji powinien obejmować łańcuch dostaw, ponieważ ryzyko dostawcy jest często ryzykiem całej organizacji, co należy odpowiednio nadzorować. KSC akcentuje mechanizmy oceny i eliminacji ryzyk w łańcuchu dostaw ICT, w tym scenariusze wymiany technologii i ograniczania vendor lock-in. Następny krok to osadzenie odpowiedzialności i kompetencji po stronie kierownictwa.

Jaką odpowiedzialność ponosi kierownictwo za system zarządzania bezpieczeństwem informacji w świetle KSC?

Kierownictwo ponosi odpowiedzialność za to, by system zarządzania bezpieczeństwem informacji był wdrożony, utrzymany i udowadnialny, a nie tylko „przyjęty uchwałą”. Oznacza to formalny nadzór, decyzje budżetowe, akceptację ryzyka oraz wymagane szkolenia, które muszą pozostawić ślad dowodowy. Taki model wymusza cykliczne raportowanie statusu ryzyka, co naturalnie prowadzi do przygotowania pod audyt.

Jak przygotować audyt systemu zarządzania bezpieczeństwem informacji?

Audyt systemu zarządzania bezpieczeństwem informacji jest łatwiejszy, gdy od początku buduje się repozytorium dowodów: rejestr ryzyk, rejestr incydentów, wyniki testów BCP, logi, rejestry zmian i wyniki przeglądów kierownictwa. W KSC audyt jest weryfikacją dowodów skuteczności, więc „papier compliance” zwykle nie przechodzi testu, co podkreśla potrzebę kompleksowej dokumentacji SZBI. Następnym etapem jest integracja wymogów z innymi regulacjami, aby nie mnożyć procedur.

Jak przygotować system zarządzania bezpieczeństwem informacji do audytu KSC?

Przygotowanie systemu zarządzania bezpieczeństwem informacji do audytu KSC polega na zgromadzeniu dowodów potwierdzających skuteczność wdrożonych procesów i zabezpieczeń. Kluczowe elementy to:

- aktualny rejestr ryzyk i decyzji zarządczych,

- rejestr incydentów i sposób ich obsługi,

- wyniki testów ciągłości działania (BCP/DR),

- logi i dane z systemów monitorowania (SIEM, EDR),

- dokumentacja przeglądów kierownictwa.

Audyt KSC weryfikuje nie tylko dokumentację, ale przede wszystkim realne działanie systemu zarządzania bezpieczeństwem informacji i jego zdolność do reagowania na incydenty.

Jak system zarządzania bezpieczeństwem informacji łączy KSC z RODO i KRI bez dublowania dokumentacji?

System zarządzania bezpieczeństwem informacji może łączyć KSC, RODO i KRI, jeśli opisuje wspólny model ryzyka, wspólne role oraz jednolitą politykę bezpieczeństwa informacji. W praktyce jedna metodyka analizy ryzyka i jedna procedura obsługi incydentów pozwala spełniać różne obowiązki raportowe i dowodowe, o ile zakresy są poprawnie rozdzielone. To podejście zmniejsza koszt utrzymania systemu zarządzania bezpieczeństwem informacji i ułatwia audyty.

Kiedy narzędzia klasy GRC są uzasadnione jako element systemu bezpieczeństwa informacji?

Narzędzia klasy GRC są uzasadnione, gdy system zarządzania bezpieczeństwem informacji obejmuje wiele procesów, dostawców i jednostek organizacyjnych, a ręczna kontrola dowodów staje się niewydolna. GRC pozwala powiązać ryzyka z kontrolami, przypisać właścicieli oraz automatyzować przypomnienia i raporty dla kierownictwa. W kontekście KSC to także sposób na szybsze przygotowanie pakietu dowodów na audyt.

Jak zaplanować wdrożenie systemu zarządzania bezpieczeństwem informacji w horyzoncie KSC (2026–2028)?

Wdrożenie SZBI warto podzielić na etapy: samoidentyfikacja i zakres, analiza luki, wdrożenie procesów, wdrożenie zabezpieczeń, testy i przygotowanie audytu. Dla organizacji z istniejącą praktyką ISO/IEC 27001 priorytetem jest domknięcie wymogów KSC: raportowanie incydentów, łańcuch dostaw i dowody nadzoru kierownictwa. Ostatnim krokiem jest stabilizacja, czyli cykliczne przeglądy i ciągłe doskonalenie.

Jak wdrożyć system zarządzania bezpieczeństwem informacji krok po kroku?

System zarządzania bezpieczeństwem informacji wdraża się etapowo, aby zapewnić zgodność z KSC i skuteczność operacyjną. W praktyce proces obejmuje:

- Zdefiniowanie zakresu SZBI oraz kluczowych usług i systemów.

- Identyfikację aktywów, właścicieli oraz procesów biznesowych.

- Przeprowadzenie analizy ryzyka cyberbezpieczeństwa.

- Dobór i wdrożenie zabezpieczeń zgodnych z ISO 27001 i wymaganiami KSC.

- Uruchomienie procesów operacyjnych (monitoring, incydenty, raportowanie).

- Testy (BCP/DR, scenariusze incydentów).

- Przygotowanie dowodów i przeprowadzenie audytu.

Taki model wdrożenia systemu zarządzania bezpieczeństwem informacji pozwala osiągnąć zgodność regulacyjną oraz realną zdolność reagowania na incydenty.

Jeśli szukasz pomocy we wdrożeniu wymogów ustawy KSC, zapraszamy do zajrzenia na naszą stronę przedstawiającą jak Inteca spełnia wymogi i dostosowuje organizacje do nowelizacji przepisów.

FAQ

Najważniejsze pytania o System Bezpieczeństwa Informacji

Nowelizacja ustawy o KSC wdraża dyrektywę NIS2 i wymaga SZBI