Klucze dostępu zyskują na popularności jako bezpieczna i przyjazna dla użytkownika alternatywa dla tradycyjnych haseł w zarządzaniu tożsamością i dostępem (IAM). Te klucze kryptograficzne upraszczają proces uwierzytelniania i zmniejszają obciążenie związane z zarządzaniem hasłami. W tym artykule zagłębiam się w porównanie kluczy dostępu do rozwiązania Keycloak z opcjami komercyjnymi, takimi jak Azure AD, Okta i Google Identity.

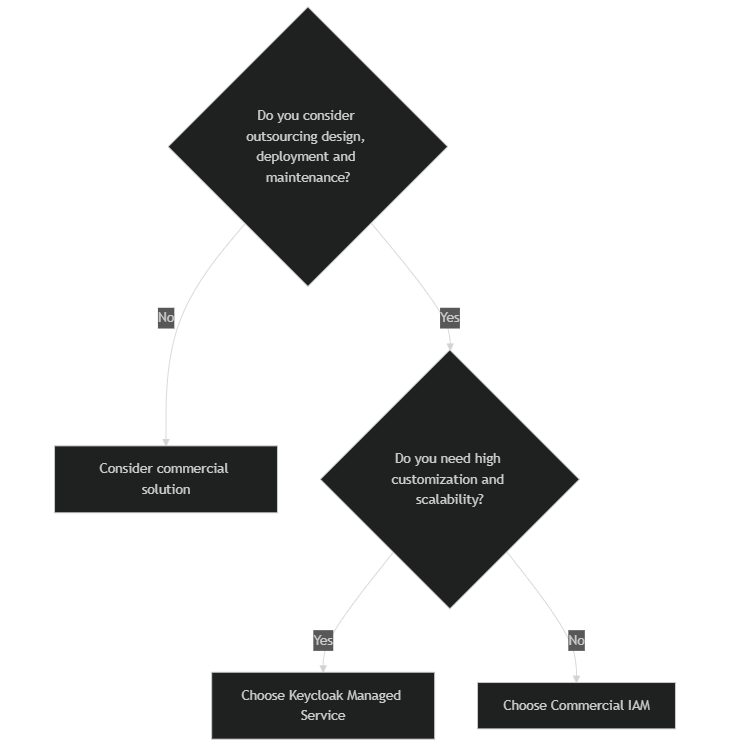

Jeśli stoisz przed decyzją, które rozwiązanie dla kluczy dostępu wybrać – jest to mapa drogowa, aby zdecydować, czy użyć uwierzytelniania opartego na kluczu dostępu w Keycloak, czy wybrać rozwiązanie komercyjne, biorąc pod uwagę takie czynniki, jak elastyczność, bezpieczeństwo, skalowalność i opłacalność.

Klucze dostępu, keyclos czy komercyjne – które rozwiązanie IAM jest dla Ciebie najlepsze?

Jeśli chodzi o decyzję, czy zbudować własne rozwiązanie z kluczami dostępu , czy kupić opcję komercyjną, należy dokładnie rozważyć kilka ważnych czynników. Oto moje zdanie na temat kluczowych elementów, które mogą wpłynąć na Twoją decyzję:

| Czynnik | Red Hat – Klucz | Komercyjne IAM (Okta, Azure AD itp.) |

| Kontrola i personalizacja |

Pełna kontrola nad przepływami uwierzytelniania, magazynem tożsamości i zasadami zabezpieczeń |

Ograniczona personalizacja; muszą być zgodne z ramami dostawcy |

| Koszt | Open-source (darmowy), ale wymaga hostingu, utrzymania i wiedzy technicznej – możesz zlecić Keycloak jako usługę zarządzaną firmom takim jak Inteca | Ceny oparte na subskrypcji; mogą być kosztowne, ponieważ kumulują się w czasie |

| Bezpieczeństwo | Możliwość dostosowania do implementacji zaawansowanych praktyk (WebAuthn, FIDO2, MFA, SSO, zasady kluczy dostępu) zapewniających bezpieczeństwo typu „zero zaufania” — można dostosować określone środki bezpieczeństwa do unikatowych zagrożeń | Wbudowane zabezpieczenia klasy korporacyjnej z ciągłymi aktualizacjami i zgodnością z przepisami |

| Skalowalność | Brak limitu skali, ale wymaga zarządzania infrastrukturą | Automatyczne skalowanie, zarządzana usługa z globalną dostępnością, znaczny wzrost kosztów dzięki skalowaniu |

| Łatwość wdrożenia | Wymaga konfiguracji, integracji i bieżącej konserwacji, które mogą być objęte usługą | Gotowe rozwiązanie z gotowymi do użycia integracjami |

| Zgodność | Zgodność jest zarządzana samodzielnie (RODO, NIST, PSD2) i dostosowywana do Twoich przepisów. | Wbudowane certyfikaty zgodności |

Porównanie rozwiązań IAM i kluczy dostępu

Podczas eksplorowania rozwiązań z kluczami dostępu jasne jest, że każda platforma — Keycloak, Azure AD, Okta i Google Identity — ma swój własny zestaw mocnych stron i wyzwań. Oto bliższe przyjrzenie się, jak każde z tych rozwiązań obsługuje klucze dostępu.

Keycloak

Keycloak to mój ulubiony wybór do implementacji kluczy dostępu, ułatwionej przez protokół WebAuthn. Ta funkcja umożliwia użytkownikom logowanie się bez tradycyjnych haseł, co znacznie zwiększa bezpieczeństwo, minimalizując ryzyko związane z zarządzaniem hasłami. Zaobserwowałem, że chociaż Keycloak jest wysoce konfigurowalny, organizacje mogą napotkać przeszkody podczas początkowej konfiguracji, szczególnie gdy chcą umożliwić logowanie jednym kliknięciem bezpośrednio z interfejsu logowania. Może to wymagać dodatkowej konfiguracji, co może być nieco zniechęcające dla mniej technicznych zespołów, chyba że chcesz zlecić na zewnątrz projektowanie, wdrażanie i utrzymanie architektury Keycloak, ponieważ na rynku jest kilka firm oferujących Keycloak jako usługę.

Najważniejsze cechy i zalety

- Zaawansowane środki bezpieczeństwa i pełna personalizacja – dzięki włączeniu wiedzy technicznej do Keycloak możliwe są wszelkie zaawansowane środki bezpieczeństwa, takie jak uwierzytelnianie bez hasła za pomocą WebAuthn i kluczy dostępu, MFA, SSO, samoobsługa itp.

- Scentralizowane zarządzanie użytkownikami – jednym z najlepszych aspektów Keycloak jest scentralizowane repozytorium użytkowników, które sprawia, że administratorzy mogą łatwo obsługiwać konta użytkowników, role i uprawnienia z jednego miejsca.

- Obsługa wielu protokołów – Keycloak obsługuje popularne protokoły, takie jak OAuth 2.0 i może być skonfigurowany do obsługi kluczy dostępu. OpenID Connect, OAuth 2.0 i SAML, dzięki czemu można go łatwo zintegrować z różnymi aplikacjami.

- Uwierzytelnianie wieloskładnikowe (MFA) – w celu zwiększenia bezpieczeństwa, Keycloak zawiera funkcje MFA, co oznacza, że użytkownicy muszą podać coś więcej niż tylko hasło, aby się zalogować.

- Konfigurowalne przepływy uwierzytelniania – Naprawdę doceniam to, jak można modyfikować procesy uwierzytelniania w celu spełnienia określonych potrzeb, niezależnie od tego, czy chodzi o samodzielną rejestrację , czy odzyskiwanie hasła, tworząc dostosowane do potrzeb użytkowników.

- Nieograniczona skalowalność – niezależnie od tego, czy Twoja baza użytkowników będzie rosła 10x, 100x czy 1000x razy Keycloak poradzi sobie z tym obciążeniem, co ważne jest zauważyć, że wraz ze wzrostem bazy użytkowników Twoje koszty będą rosły z Keycloak nie płacisz za jedno stanowisko, stąd wzrost ceny będzie niższy w porównaniu z rozwiązaniami komercyjnymi.

- Łatwa integracja z dowolnym systemem wewnętrznym – możliwości integracji Keycloak z aplikacjami w Twojej organizacji, a nawet aplikacjami Twoich zewnętrznych partnerów biznesowych są praktycznie nieograniczone.

Azure AD

Usługa Azure Active Directory (Azure AD) wyróżnia się strukturą zabezpieczeń i metodami szyfrowania. Zasady metod uwierzytelniania umożliwiają administratorom dostosowywanie wdrażania kluczy dostępu do określonych grup użytkowników, co zapewnia dużą elastyczność i kontrolę. Usługa Azure AD nie tylko kładzie nacisk na bezpieczeństwo, ale także bezproblemowo integruje się z produktami firmy Microsoft, co czyni ją doskonałym wyborem dla firm już zakorzenionych w ekosystemie firmy Microsoft. Silne metody szyfrowania zapewniają bezpieczeństwo danych związanych z kluczem dostępu, rozwiązując obawy wielu organizacji dotyczące luk w zabezpieczeniach danych.

Najważniejsze cechy i zalety

- Kompleksowe zabezpieczenia — usługa Azure AD zapewnia zaawansowane funkcje zabezpieczeń, takie jak uwierzytelnianie wieloskładnikowe (MFA) i zasady dostępu warunkowego. Funkcje te są niezbędne do zmniejszenia ryzyka nieautoryzowanego dostępu i obrony przed zagrożeniami cybernetycznymi, a Microsoft twierdzi, że mogą złagodzić do 99,9% ataków.

- Środowisko użytkownika — odkryłem, że usługa Azure AD naprawdę wyróżnia się w dostarczaniu bezproblemowego środowiska użytkownika. Dzięki funkcji jednokrotnego logowania (SSO) użytkownicy mogą łatwo uzyskać dostęp do wielu aplikacji przy użyciu tylko jednego zestawu danych uwierzytelniających, dzięki czemu logowanie jest znacznie bardziej wydajne.

- Skalowalność — bez względu na rozmiar organizacji usługa Azure AD została zaprojektowana tak, aby rosła wraz z Tobą. Może pomieścić wszystko, od małych firm po duże przedsiębiorstwa, zapewniając niezawodność w miarę zmieniających się wymagań użytkowników i aplikacji.

- Integracja z ekosystemem firmy Microsoft — jeśli Twoja organizacja korzysta już z produktów firmy Microsoft, usługa Azure AD zmienia zasady gry. Ścisła integracja z usługami, takimi jak Microsoft 365 i Azure, zapewnia spójne środowisko zarządzania tożsamościami, które obejmuje całe środowisko cyfrowe.

- Zaawansowane raportowanie — dla tych, którzy chcą uzyskać szczegółowe informacje, warstwa Premium usługi Azure AD zapewnia ulepszone funkcje, takie jak raportowanie użycia aplikacji, umożliwiając organizacjom monitorowanie interakcji użytkowników z różnymi aplikacjami i usługami.

Okta

Okta to kolejny gracz, który wyróżnia się w zapewnianiu kompleksowej obsługi klucza dostępu. Obejmuje podstawowe przepływy użytkowników, takie jak rejestracja, logowanie i odzyskiwanie konta, z naciskiem na zaawansowane zarządzanie użytkownikami i bezpieczeństwo. Okta to duży nacisk na zgodność i ochronę danych, co jest kluczowe dla organizacji działających w środowiskach regulowanych. Ponadto możliwości integracji Okta są imponujące, co pozwala na bezproblemowe połączenia w wielu aplikacjach i zapewnia spójną strategię zarządzania tożsamością.

Najważniejsze cechy i zalety

- Single Sign-On (SSO) – Jedną z wyróżniających się funkcji OktaAuth0 jest funkcja Single Sign-On, która umożliwia użytkownikom jednokrotne zalogowanie się i bezproblemowy dostęp do wszystkich połączonych aplikacji. To nie tylko ułatwia życie użytkownikom, ale także znacznie zmniejsza ryzyko związane z zarządzaniem wieloma hasłami.

- Uwierzytelnianie bez hasła — obsługa opcji logowania bez hasła jest szczególnie ekscytująca. Umożliwia firmom przyjęcie nowoczesnych metod uwierzytelniania, które nie tylko zwiększają bezpieczeństwo, ale także zwiększają satysfakcję użytkowników, doskonale wpisując się w pojawiające się trendy w technologiach kluczy dostępu.

- Kompleksowe zarządzanie użytkownikami – OktaAuth0 przoduje w zarządzaniu użytkownikami. Jego platforma obejmuje takie funkcje, jak aprowizacja użytkowników, kontrola dostępu oparta na rolach i szczegółowe narzędzia do raportowania, które pomagają organizacjom skutecznie zarządzać tożsamościami i uprawnieniami, jednocześnie utrzymując zasady bezpieczeństwa na pierwszym planie.

- Rynek integracji – solidny rynek integracji to kolejna atrakcja OktaAuth0. Umożliwia organizacjom bezproblemowe łączenie się z wieloma aplikacjami i usługami za pośrednictwem interfejsu API, co ma kluczowe znaczenie dla utrzymania spójnej strategii zarządzania tożsamością na różnych platformach.

- Certyfikaty zgodności – wreszcie, OktaAuth0 posiada kilka kluczowych certyfikatów, w tym ISO 27001 i SOC 2, a także zgodność z RODO. To zaangażowanie w bezpieczeństwo i zgodność zapewnia spokój ducha organizacjom, zwłaszcza tym działającym w branżach regulowanych.

Interesuje Cię usługa zarządzana Keycloak?

Tożsamość Google

Google Identity oferuje usprawnione działanie, zwłaszcza dla organizacji korzystających z ekosystemu Google. Chociaż szczegółowe informacje na temat implementacji kluczy dostępu mogą nie być tak szeroko udokumentowane, przyjazny dla użytkownika interfejs i funkcje samoobsługowe znacznie zwiększają satysfakcję użytkownika. Użytkownicy mogą łatwo zarządzać swoimi kontami, co odciąża zespoły IT. Takie podejście jest szczególnie korzystne dla organizacji, które w dużym stopniu polegają na Google Workspace, ponieważ zapewnia płynne i intuicyjne uwierzytelnianie.

Najważniejsze cechy i zalety

- Przyjazny dla użytkownika interfejs z naciskiem na projektowanie interfejsu użytkownika – Google Identity to przejrzysty, intuicyjny interfejs. Taki projekt nie tylko ułatwia użytkownikom poruszanie się po interfejsie przeglądarki, ale także zmniejsza obciążenie administracyjne, co prowadzi do wyższych wskaźników adopcji i płynniejszego wdrażania dzięki samouczkowi.

- Samodzielna rejestracja i samoobsługa – funkcje samodzielnej rejestracji i samoobsługi to wyróżniające się funkcje. Użytkownicy mogą łatwo zarządzać swoimi kontami, resetować hasła i łączyć dodatkowe konta bez konieczności kontaktowania się z pomocą techniczną IT, co znacznie odciąża zespoły administracyjne.

- Obsługa tożsamości federacyjnej – Tożsamość Google doskonale sprawdza się w tym, że umożliwia użytkownikom łączenie swoich kont Google z innymi kontami federacyjnymi lub natywnymi. Tworzy to ujednolicone środowisko logowania na wielu platformach, co jest szczególnie korzystne dla organizacji, które współpracują z różnymi dostawcami tożsamości.

- Wbudowane środki bezpieczeństwa, takie jak uwierzytelnianie wieloskładnikowe (MFA) i zaawansowana ochrona przed zagrożeniami, mają kluczowe znaczenie w dzisiejszym klimacie rosnących zagrożeń cybernetycznych. Te funkcje pomagają organizacjom skutecznie ograniczać ryzyko związane z nieautoryzowanym dostępem i naruszeniami danych.

- Bezproblemowa integracja z innymi usługami Google zwiększa produktywność i współpracę, umożliwiając zespołom wydajniejszą pracę. Ta łączność zapewnia użytkownikom spójne środowisko w różnych aplikacjach, co ma kluczowe znaczenie dla utrzymania ciągłości przepływu pracy.

Konkluzja

Podsumowując, oceniając rozwiązania z kluczami dostępu, organizacje powinny wziąć pod uwagę unikalne oferty każdej platformy. Keycloak zapewnia dostosowywanie i elastyczność, Azure AD kładzie nacisk na bezpieczeństwo i integrację z usługami firmy Microsoft, Okta jest silna w zarządzaniu użytkownikami i zgodności, a Google Identity wyróżnia się doświadczeniem użytkownika i zgodnością ekosystemu. Wybór ostatecznie zależy od konkretnych potrzeb i priorytetów każdej organizacji.

Zalecenia

Rozważając opcje między Keycloak a rozwiązaniami komercyjnymi, takimi jak Azure AD i Okta, weź pod uwagę swoje konkretne potrzeby:

- Jeśli personalizacja i skalowalność są kluczowe, Keycloak może być najlepszym wyborem.

- Dla tych, którzy są głęboko zintegrowani z usługami firmy Microsoft, usługa Azure AD zapewnia solidne połączenie zabezpieczeń i łatwości użycia.

- Jeśli zarządzanie użytkownikami i zgodność z przepisami mają pierwszeństwo, Okta jest zdecydowanie warta obejrzenia.

- Wreszcie, aby zapewnić przyjazne dla użytkownika środowisko, które bezproblemowo integruje się z usługami Google, Tożsamość Google jest doskonałym wyborem dla tych, którzy chcą zintegrować klucze dostępu z procesem uwierzytelniania.

Przekonaj się, dlaczego Keycloak może być najlepszym wyborem dla Twoich potrzeb związanych z logowaniem bez hasła!