Uwierzytelnianie bez hasła za pomocą WebAuthn i kluczy dostępu zmienia sposób, w jaki użytkownicy uzyskują dostęp do swoich kont. Dzięki takiemu podejściu odchodzimy od niezgrabnych tradycyjnych systemów haseł, które często komplikują wrażenia użytkownika i zwiększają zagrożenia bezpieczeństwa. Metody bez hasła zwiększają bezpieczeństwo , zmniejszając zagrożenia związane z kradzieżą haseł i wyłudzaniem informacji, a także poprawiają wrażenia użytkownika , upraszczając i przyspieszając logowanie. Korzystając z Keycloak, organizacje mogą korzystać z różnych opcji bez hasła, w tym biometrii i kluczy bezpieczeństwa, usprawniając w ten sposób dostęp, zapewniając jednocześnie zgodność z przepisami branżowymi.

Dlaczego jest to w ogóle ważne?

Korzyści z uwierzytelniania bezhasłowego polegają na równoważeniu między bezpieczeństwem a doświadczeniem użytkownika. Eliminując potrzebę stosowania skomplikowanych haseł, możemy odciążyć użytkowników kognitywnie, co prowadzi do szybszego logowania i większej satysfakcji. Jest to szczególnie ważne dla firm nastawionych na angażowanie klientów. Jeśli chodzi o bezpieczeństwo, rozwiązania bezhasłowe minimalizują luki w zabezpieczeniach związane z hasłami i są zgodne z wymogami zgodności, takimi jak RODO i PSD2. Gdy zagłębimy się w to, w jaki sposób Keycloak wspiera te innowacyjne metody uwierzytelniania, staje się jasne, że przyszłość bezpiecznego dostępu leży nie tylko w ochronie danych, ale także w zapewnieniu płynnych doświadczeń użytkownika.

Co to jest Keycloak?

Jest to rozwiązanie Red Hat do zarządzania tożsamością i dostępem (IAM) typu open source. Keycloak ma na celu uproszczenie procesu uwierzytelniania przy jednoczesnym wzmocnieniu bezpieczeństwa. Widziałem z pierwszej ręki, jak zapewnia solidną platformę do zarządzania tożsamościami użytkowników. Umożliwia organizacjom zarządzanie tożsamościami i uprawnieniami użytkowników. Działa jako scentralizowany system uwierzytelniania i autoryzacji użytkowników, umożliwiając firmom uproszczenie procesów bezpieczeństwa i integrację logowania na platformach firmowych bez uszczerbku dla doświadczeń użytkowników . Korzystając ze standardowych protokołów, takich jak OpenID Connect, OAuth 2.0 i SAML, Keycloak ułatwia bezpieczne interakcje między użytkownikami i aplikacjami, co czyni go wyborem dla wielu firm.

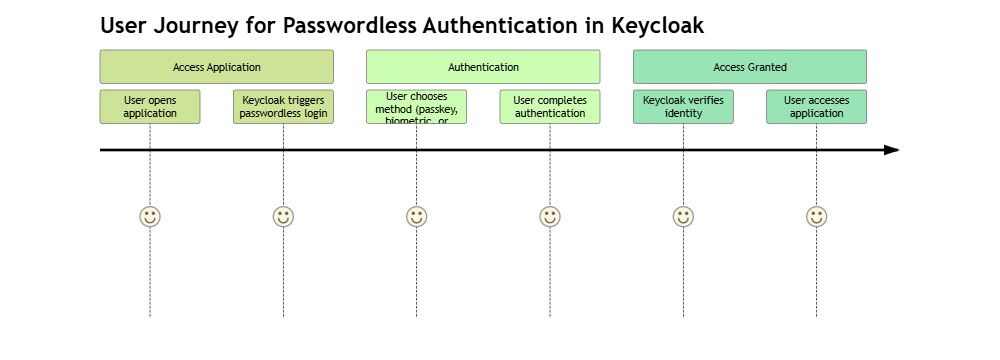

W jaki sposób Keycloak obsługuje uwierzytelnianie bez hasła?

Keycloak zapewnia infrastrukturę, która umożliwia organizacjom przyjęcie uwierzytelniania bezhasłowego, obejmującego metody takie jak biometria, klucz uwierzytelniania i kody jednorazowe. Opieranie się na standardach branżowych, takich jak WebAuthn i FIDO2. Te metody uwierzytelniania są nie tylko bezpieczne, ale także zgodne z istotnymi przepisami.

WebAuthn i Keycloak

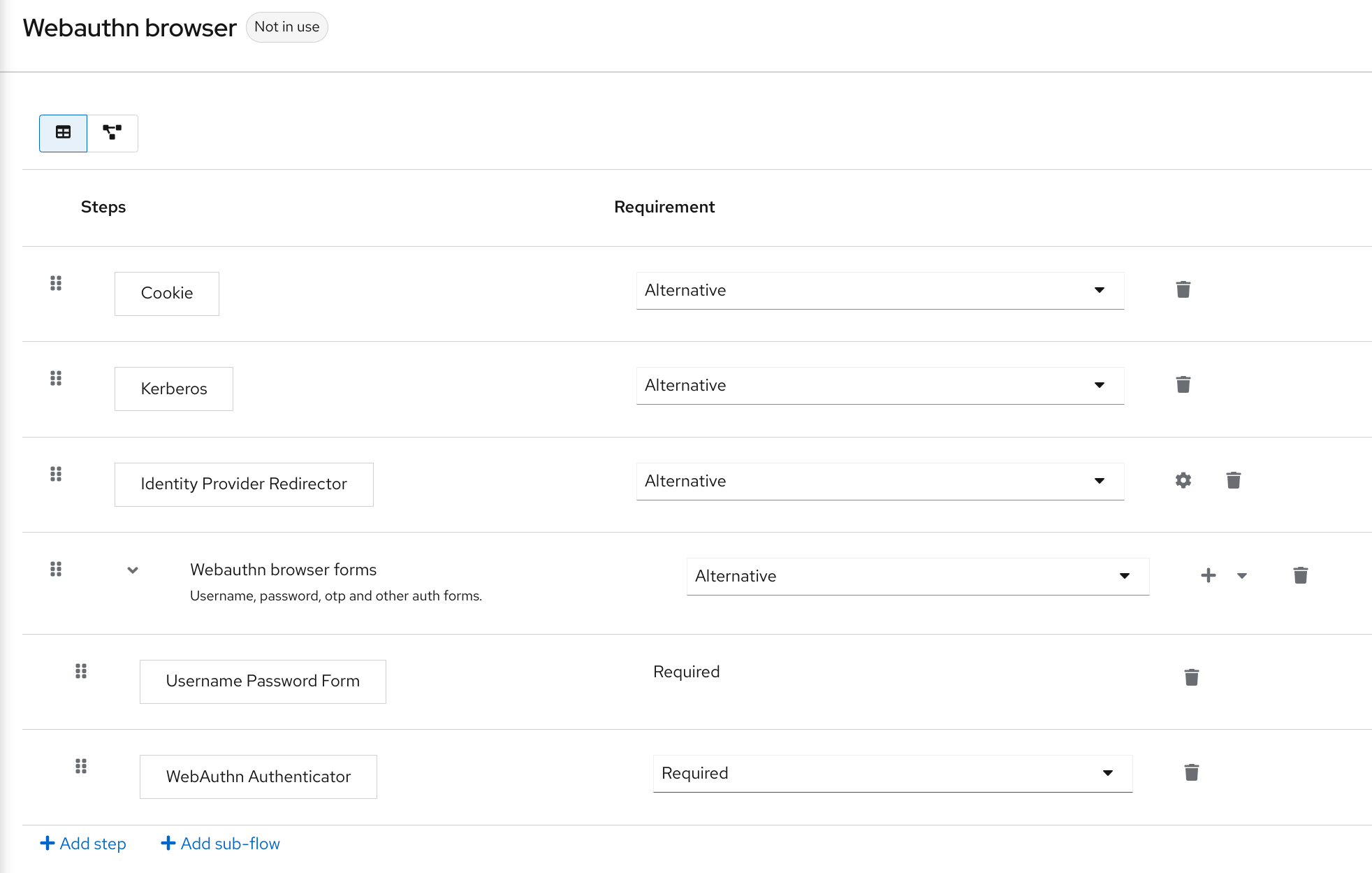

WebAuthn to standard internetowy zaprojektowany w celu ułatwienia bezpiecznego uwierzytelniania bez hasła za pomocą kryptografii klucza publicznego. Zasadniczo umożliwia użytkownikom logowanie się za pomocą urządzeń takich jak smartfony lub klucza uwierzytelniającego bez wprowadzania hasła. Upraszcza to obsługę i zmniejsza ryzyko ataków phishingowych. W Keycloak implementacja WebAuthn jest prosta. Administratorzy mogą łatwo skonfigurować tę opcję w konsoli administracyjnej Keycloak, umożliwiając użytkownikom rejestrowanie urządzeń w celu bezpiecznego uwierzytelniania za pomocą narzędzi uwierzytelniających. To świetny krok w kierunku uczynienia logowania użytkowników zarówno bezpiecznymi, jak i prostymi w utrzymaniu.

Źródło obrazu: www.keycloak.org

FIDO2 i Keycloak

Standard FIDO2 to zestaw specyfikacji, który przenosi uwierzytelnianie bez hasła na wyższy poziom przy użyciu sprzętowych kluczy zabezpieczeń lub danych identyfikacyjnych. Opierając się na standardzie WebAuthn, zapewnia solidną strukturę zapewniającą silną weryfikację użytkownika. Keycloak integruje uwierzytelnianie FIDO2, umożliwiając organizacjom wykorzystanie tego zaawansowanego mechanizmu kontroli dostępu. Dzięki zabezpieczeniom FIDO2 użytkownicy mogą łatwo uwierzytelniać się za pomocą tokena zabezpieczającego lub urządzeń opartych na biometrii, zwiększając bezpieczeństwo i upraszczając proces logowania.

Podejście do weryfikacji bez hasła w Keycloak

Organizacje mogą łatwo wybrać przepływ uwierzytelniania. Czynniki oparte na posiadaniu, takie jak tokeny zabezpieczające, odgrywają znaczącą rolę w nowoczesnych przepływach uwierzytelniania, możesz wybrać opcje, które najlepiej odpowiadają użytkownikom:

- Uwierzytelnianie biometryczne – ta funkcja umożliwia użytkownikom dostęp do systemów za pomocą odcisku palca lub rozpoznawania twarzy, zapewniając szybki i bezpieczny punkt wejścia.

- Klucze bezpieczeństwa – dzięki tokenom sprzętowym Keycloak dodaje dodatkową warstwę ochrony, zapewniając, że tylko autoryzowani użytkownicy mogą się logować.

- Kody jednorazowe (OTP) są kluczową częścią wielu przepływów uwierzytelniania. wysyłanie tymczasowych kodów SMS-em lub e-mailem w celu weryfikacji to kolejna opcja, która zwiększa bezpieczeństwo bez komplikowania dostępu użytkownika.

- Klucz dostępu – nowoczesne podejście do dostępu bez hasła, wykorzystujące klucze kryptograficzne zamiast tradycyjnych haseł.

- I wiele innych…

Uwierzytelnianie biometryczne

Metody biometryczne obejmują skanowanie odcisków palców, rozpoznawanie twarzy, a nawet skanowanie tęczówki. Podejścia te wykorzystują unikalne cechy biologiczne do weryfikacji użytkownika, oferując wysoki poziom bezpieczeństwa. Keycloak może współpracować z różnymi rozwiązaniami uwierzytelniania opartymi na biometrii, umożliwiając organizacjom włączenie tych uwierzytelniaczy do swoich strategii dostępu. Integracja danych biometrycznych nie tylko zwiększa bezpieczeństwo, ale także usprawnia ogólne wrażenia użytkownika , co jest korzystne dla każdej organizacji.

Klucze bezpieczeństwa

Kluczszyfrujący to fizyczne urządzenia, które dodają dodatkową warstwę ochrony do uwierzytelniania użytkownika. Można je sparować z innymi metodami w celu bezpiecznej weryfikacji tożsamości użytkowników, poprawiając ogólne bezpieczeństwo. W Keycloak użytkownicy mogą rejestrować swoje klucze bezpieczeństwa bezpośrednio w interfejsie, co ułatwia implementację uwierzytelniania dwuskładnikowego lub logowania bez hasła . To proste podejście zapewnia zarówno prostotę, jak i bezpieczeństwo – idealne połączenie do uwierzytelniania użytkowników.

Uwierzytelnianie za pomocą magicznego linku

Uwierzytelnianie magicznego linku polega na wysłaniu użytkownikom jednorazowego linku e-mailem do zalogowania się bez hasła, co usprawnia proces uwierzytelniania. Ta metoda jest nie tylko wygodna, ale także bezpieczna, ponieważ eliminuje konieczność zapamiętywania haseł przez użytkowników. Keycloak obsługuje uwierzytelnianie za pomocą magicznego linku, umożliwiając organizacjom zapewnienie logowania bez hasła, co jest szczególnie korzystne w przypadku aplikacji, dla których priorytetem jest wygoda użytkownika, takich jak witryny handlu elektronicznego lub usługi online.

Interesuje Cię usługa zarządzana Keycloak?

Kod

Klucze dostępu reprezentują nowoczesne podejście do uwierzytelniania bez poświadczeń, wykorzystujące klucze kryptograficzne zamiast tradycyjnych haseł. Znacznie upraszczają proces logowania, oferując jednocześnie zwiększone bezpieczeństwo przed phishingiem i kradzieżą danych uwierzytelniających. Keycloak nie tylko obsługuje klucze dostępu, ale także zachęca organizacje do przyjęcia tej innowacyjnej metody. Włączenie kluczy dostępu może prowadzić do bardziej płynnego i bezpiecznego doświadczenia użytkownika, oddalając nas od uciążliwego polegania na hasłach.

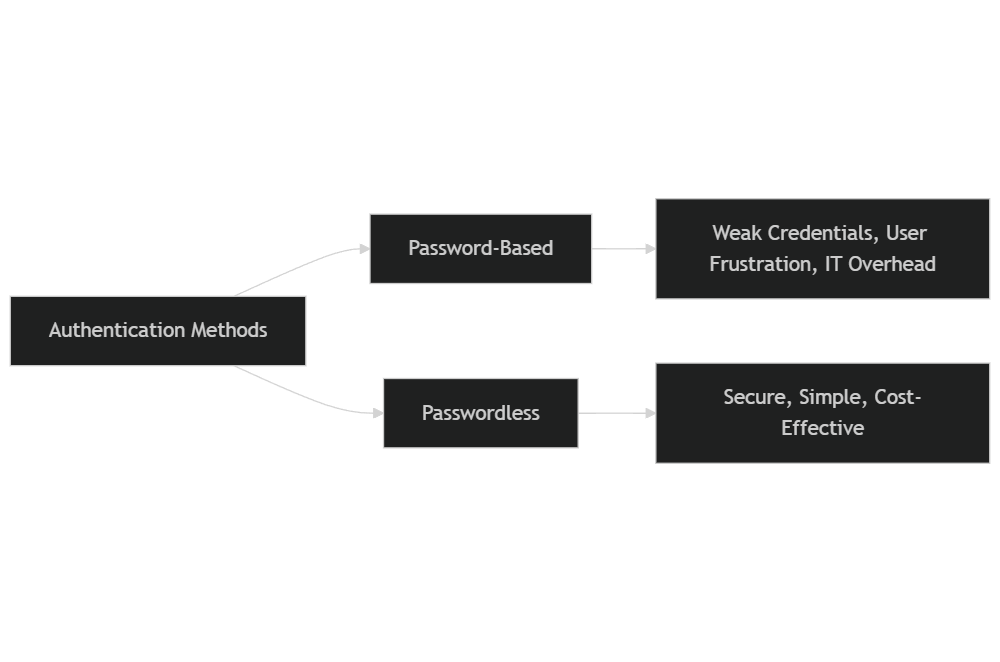

Porównanie uwierzytelniania bezhasłowego z innymi metodami uwierzytelniania?

Porównując proces potwierdzania tożsamości, ważne jest, aby zobaczyć, jak uwierzytelnianie bezkluczykowe różni się od tradycyjnych systemów opartych na hasłach. Oto spojrzenie na kluczowe różnice w uwierzytelnianiu za pomocą Keycloak.

Tradycyjne systemy oparte na hasłach

- Luki w zabezpieczeniach — wielu użytkowników nadal w dużym stopniu polega na hasłach, często decydując się na słabe, ponownie używane lub łatwe do odgadnięcia dane uwierzytelniające. Stwarza to poważne luki w zabezpieczeniach, które mogą zostać wykorzystane przez cyberprzestępców.

- Doświadczenie użytkownika – niewygoda w zapamiętywaniu skomplikowanych haseł jest realna. Często prowadzi to do frustracji i szkodliwych praktyk, takich jak zapisywanie haseł lub używanie prostych odmian, które są łatwe do odgadnięcia.

- Koszty ogólne zarządzania — organizacje często ponoszą wysokie koszty wsparcia IT związane z resetowaniem haseł, blokadami kont i procesami odzyskiwania, które mogą drenować zasoby z bardziej krytycznych funkcji biznesowych.

Co zyskuje Twoja organizacja dzięki rezygnacji z haseł?

- Zwiększone bezpieczeństwo – eliminując tradycyjne uwierzytelnianie, metody bezhasłowe znacznie zmniejszają ryzyko naruszeń związanych ze skradzionymi lub naruszonymi danymi uwierzytelniającymi. Wykorzystanie danych biometrycznych lub tokena zabezpieczającego zapewnia znacznie bezpieczniejszy proces uwierzytelniania.

- Ulepszone wrażenia użytkownika – logowanie staje się znacznie bardziej płynne, ponieważ użytkownicy nie muszą już zarządzać ani zapamiętywać haseł dzięki zastosowaniu uwierzytelniaczy. To zmniejszenie obciążenia poznawczego prowadzi do większej satysfakcji i zaangażowania.

- Efektywność kosztowa – organizacje mogą znacznie zaoszczędzić na kosztach wsparcia IT związanych z zarządzaniem hasłami, zwalniając zasoby dla innych ważnych obszarów działalności.

Studium przypadku Inteca

W przeszłości współpracowaliśmy z wiodącym Europejskim Biurem Informacyjnym i wspólnie wdrożyliśmy rozwiązanie dostępu bez hasła za pomocą Keycloak, które bezpośrednio odpowiadało na unikalne wyzwania, przed którymi stanęła organizacja.

Wyzwania stojące przed naszym klientem

Nasz klient borykał się z wieloma problemami, w tym przytłaczającą liczbą zgłoszeń serwisowych związanych z hasłami, niezadowoleniem użytkowników wynikającym ze zbyt skomplikowanych zasad dotyczących kodów dostępu oraz koniecznością przestrzegania rygorystycznych przepisów bezpieczeństwa, takich jak PSD2 i RODO. Wyzwania te nie tylko utrudniały zadowolenie użytkowników, ale także stanowiły poważne zagrożenia dla bezpieczeństwa danych i ogólnej wydajności operacyjnej.

Implementacja Keycloak dla bezproblemowego logowania

Aby pokonać te przeszkody, zwróciliśmy się do Keycloak o rozwiązanie do uwierzytelniania bezkluczykowego. W tym podejściu wykorzystano różne metody uwierzytelniania, takie jak weryfikacja biometryczna i klucze bezpieczeństwa, aby zapewnić użytkownikom bezproblemowe i bezpieczne logowanie poprzez uwierzytelnianie za pomocą Keycloak. Wykorzystując przyjazny dla użytkownika interfejs Keycloak, skonfigurowaliśmy system tak, aby uprościć proces uwierzytelniania, umożliwiając użytkownikom dostęp do swoich kont bez kłopotów z zapamiętywaniem skomplikowanych haseł.

Osiągnięte rezultaty

Wyniki były po prostu imponujące. Nasz klient odnotował 70% redukcję zgłoszeń do pomocy technicznej związanych z hasłami, co przełożyło się na znaczne oszczędności kosztów wsparcia IT. Wyniki satysfakcji użytkowników powiększyły się, a informacje zwrotne wskazują, że nowa metoda weryfikacji znacznie poprawiła ich ogólne wrażenia. To studium przypadku pokazuje, w jaki sposób dostosowane do potrzeb rozwiązania Inteca mogą zwiększyć wydajność, bezpieczeństwo i zadowolenie użytkowników w dziedzinie zarządzania tożsamością i dostępem.

Warto zapamiętać

Przyjęcie uwierzytelniania opartego na tokenach za pośrednictwem Keycloak stanowi szereg korzyści dla organizacji, które chcą zwiększyć bezpieczeństwo, jednocześnie poprawiając wrażenia użytkownika dzięki uwierzytelnianiu bez hasła za pomocą WebAuthn. Oto najważniejsze wnioski:

- Zwiększone bezpieczeństwo – rozwiązania bezhasłowe drastycznie zmniejszają ryzyko związane z phishingiem i ponownym wykorzystaniem haseł, skuteczniej chroniąc konta użytkowników.

- Lepsze wrażenia użytkownika – użytkownicy korzystają z bezproblemowego procesu logowania, eliminując potrzebę skomplikowanego zarządzania kodami dostępu i zwiększając ogólną satysfakcję i zaangażowanie.

- Oszczędność kosztów – zmniejszając liczbę zgłoszeń do pomocy technicznej związanych z hasłami, organizacje mogą osiągnąć znaczne oszczędności w zasobach IT, umożliwiając przekierowanie tych zasobów na bardziej strategiczne inicjatywy.

- Gotowość do zapewnienia zgodności – możliwości keycloak bez hasła są zgodne ze standardami i przepisami branżowymi, w tym RODO i PSD2, pomagając organizacjom w ich wysiłkach na rzecz zgodności.

Oceniając strategię bezpieczeństwa swojej organizacji, zachęcam do zapoznania się z Keycloak jako solidną opcją wdrażania uwierzytelniania bezhasłowego. Jego elastyczność i wszechstronne funkcje mogą naprawdę zmienić Twoje podejście do zarządzania tożsamością i dostępem , co czyni go cenną inwestycją na przyszłość.

Przekonaj się, dlaczego Keycloak może być najlepszym wyborem dla Twoich potrzeb związanych z logowaniem bez hasła!